Tauchen Sie mit Think Pieces, Illumineer-Profilen, Anleitungen und mehr tiefer in die Illumio Zero Trust Segmentation ein

.svg)

Illumio Produkte

.webp)

Wenig bekannte Funktionen von Illumio Core: Vulnerability Maps

Erfahren Sie, wie Sie Ihre Schwachstellen-Scanner-Daten mit der Leistungsfähigkeit der Vulnerability Map von Illumio kombinieren können, um Sicherheitslücken sofort zu schützen und Ihr Risiko zu reduzieren.

3 neue Möglichkeiten zur Vereinfachung der Zero-Trust-Segmentierung mit Illumio

Erfahren Sie mehr über die neuen Innovationen von Illumio, die Ihnen helfen werden, Ihre Zero-Trust-Segmentierung einfacher denn je einzusetzen.

Schützen Sie Ihre Cloud-Workload-Migration mit Illumio CloudSecure

Erfahren Sie, wie die Zero-Trust-Segmentierung Ihrem Unternehmen helfen kann, eine konsistente Sicherheit in allen Rechenzentrums- und Cloud-Umgebungen zu gewährleisten.

Die versteckte Sicherheitslücke im Rechenzentrum: Endpunktkonnektivität

Erfahren Sie, wie Sie mit der Illumio Zero Trust Segmentation Platform die laterale Bewegung zwischen Endpunkten und dem Rechenzentrum verhindern können.

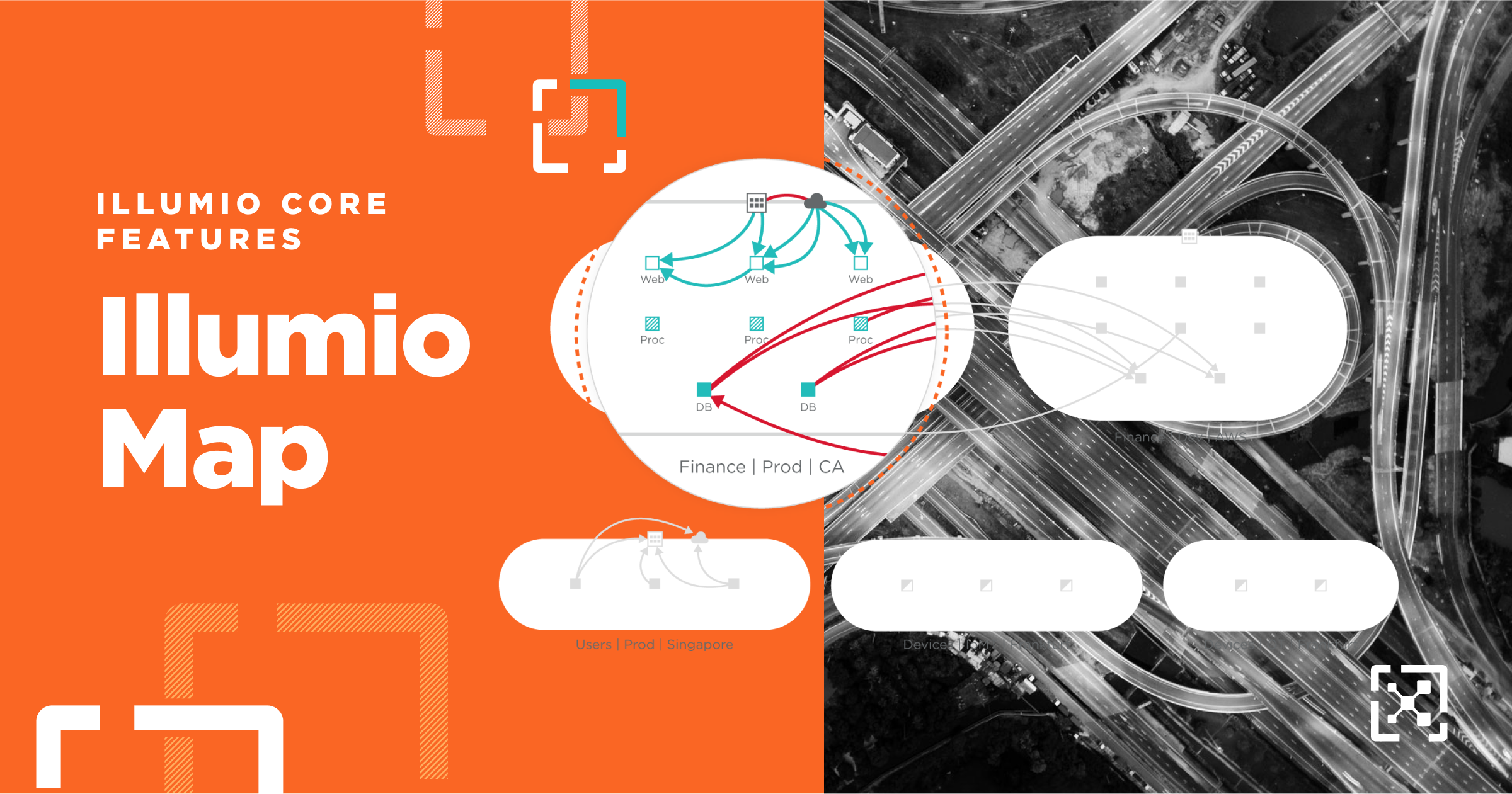

Wenig bekannte Funktionen von Illumio Core: Die Illumio Map

Verschaffen Sie sich einen Überblick darüber, was die Illumio Map-Visualisierung bietet und wie sie Ihrem Team helfen kann, Ihr Netzwerk besser zu erkennen, zu segmentieren und zu sichern.

Wenig bekannte Funktionen von Illumio Core: Virtuelle Dienste

Erfahren Sie, wie Sie die virtuellen Dienste von Illumio Core nutzen können, um Ihre Hosts und deren Anwendungen und Prozesse mit und ohne Agenten zu sichern.

Ihre Endgeräte sprechen hinter Ihrem Rücken

Erfahren Sie, warum Endpunkt-Sicherheitstools nicht immer gegen seitliche Bewegungen schützen und wie Illumio Endpoint dazu beitragen kann, diese Lücke zu schließen.

Wenig bekannte Funktionen von Illumio Core: Analysis of network flüssen with Mesh

Erfahren Sie, wie Mesh mehrere Datendimensionen gleichzeitig anzeigt, um ein klareres Bild davon zu erhalten, wie jeder Datenpunkt mit seiner Umgebung interagiert.

Reaktion und Eindämmung von Cloud-Sicherheitslücken mit Illumio CloudSecure

Erfahren Sie, warum die Reaktion auf Cloud-Sicherheitslücken jetzt wichtig ist und wie Sie Illumio CloudSecure verwenden können, um den nächsten unvermeidlichen Cloud-Angriff einzudämmen.

Wenig bekannte Funktionen von Illumio Core: SOAR-Plattformintegrationen

Erfahren Sie, wie die Integration von Illumio Core mit SOAR-Plattformen von Drittanbietern sicherstellt, dass sich neue und unbekannte Malware nicht in Ihrem Netzwerk verbreiten kann.

Warum akzeptieren wir blinde Flecken bei der Sichtbarkeit des Endpunktverkehrs?

Erfahren Sie, wie Sie mit Illumio Endpoint eine zentrale, durchgängige Endpunkttransparenz erreichen.

Illumio CloudSecure: Eindämmung von Cloud-Angriffen mit proaktiven Kontrollen der Segmentierungsrichtlinien

Erfahren Sie, wie die Zero-Trust-Segmentierung mit Illumio Ihnen helfen kann, proaktiv Richtlinien festzulegen, die Angriffe in der Cloud stoppen und eindämmen.

Gehen Sie von einem Verstoß aus.

Auswirkungen minimieren.

Erhöhen Sie die Widerstandsfähigkeit.

Sind Sie bereit, mehr über Zero-Trust-Segmentierung zu erfahren?