Cartes de vulnérabilité

Combinez les données de votre scanner de vulnérabilités avec la carte de dépendance des applications en temps réel d'Illumio pour mesurer et réduire l'exposition aux risques

Réduisez l'exposition aux vulnérabilités grâce à Illumio

Les services obsolètes et les correctifs manquants sont connus pour être à l'origine de cybermenaces. Les organisations adoptent Illumio Segmentation Zero Trust (ZTS) et ses capacités de cartographie des vulnérabilités pour réduire l'exposition aux vulnérabilités et stopper la propagation des violations inévitables.

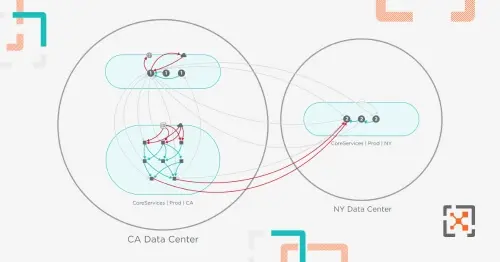

Les cartes de vulnérabilité d'Illumio intègrent les données de scanners tiers tels que Qualys, Rapid7 et Tenable à une carte de dépendance des applications en temps réel pour visualiser, quantifier et minimiser les risques liés aux vulnérabilités de votre environnement.

Résolvez rapidement la gestion des correctifs et des vulnérabilités

Comprenez rapidement le niveau de risque de votre application.

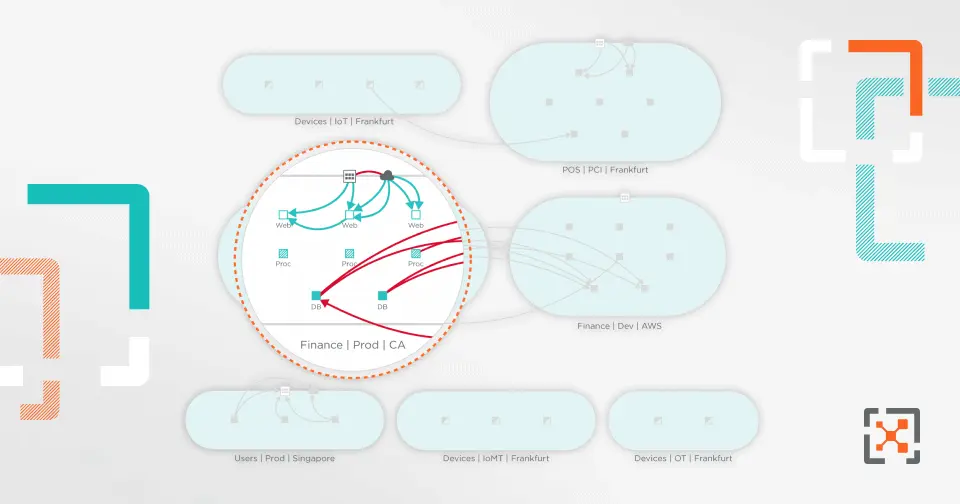

Utilisez les informations de cartographie des vulnérabilités pour hiérarchiser les décisions en matière de correctifs.

Appliquez des politiques de segmentation en tant que contrôle compensateur si l'application de correctifs n'est pas viable.

Connaissez votre surface d'attaque grâce à un score d'exposition aux vulnérabilités

Les solutions de gestion des vulnérabilités utilisent généralement les scores standard du Common Vulnerability Scoring System (CVSS). Bien que précieux, ces scores ne tiennent pas compte de la connectivité d'une charge de travail par rapport aux autres charges de travail de votre environnement.

Les cartes de vulnérabilité combinent le score CVSS avec des informations sur le nombre de charges de travail susceptibles d'être connectées à une charge de travail vulnérable pour calculer un score d'exposition aux vulnérabilités (VES). Les équipes chargées de la sécurité et des opérations informatiques peuvent mieux hiérarchiser les stratégies d'atténuation en fonction des scores d'exposition, en mettant en œuvre la segmentation Zero Trust pour atténuer les risques si l'application de correctifs n'est pas une option.

Modélisez des politiques et alertez lorsqu'un exploit potentiel est en cours

Illumio Core vous permet également de modéliser et de tester la segmentation en tant que contrôle compensateur, en vous assurant de ne pas interrompre vos applications. Si le trafic se connecte à un port présentant une vulnérabilité connue, une alerte de trafic informe le centre des opérations de sécurité (SOC) de la violation, y compris du contexte de vulnérabilité et de gravité.