Réponse aux incidents

.svg)

Related blog posts

Comment contenir le ransomware LockBit avec Illumio

Aperçu d'un cas d'utilisation réel d'une attaque de ransomware LockBit contenue par Illumio Zero Trust Segmentation.

Nouvelles cyberattaques, paralysie de l'analyse Zero Trust et sécurité du cloud

Andrew Rubin, PDG et cofondateur d'Illumio, évoque la paralysie de la charge de travail et le manque de durabilité des outils de sécurité traditionnels face aux attaques catastrophiques actuelles

Pourquoi la détection des menaces nécessite une segmentation Zero Trust

Pourquoi les MSSP devraient proposer la segmentation Zero Trust en tant que service en plus de la technologie de détection des menaces.

Related resources

Incident Response and Recovery Explainer Video

Quickly and securely respond to breaches and restore environments with Illumio Zero Trust Segmentation.

Réponse aux incidents et reprise plus rapides grâce à Illumio

Répondez aux violations et restaurez les environnements en toute sécurité grâce à la segmentation Zero Trust.

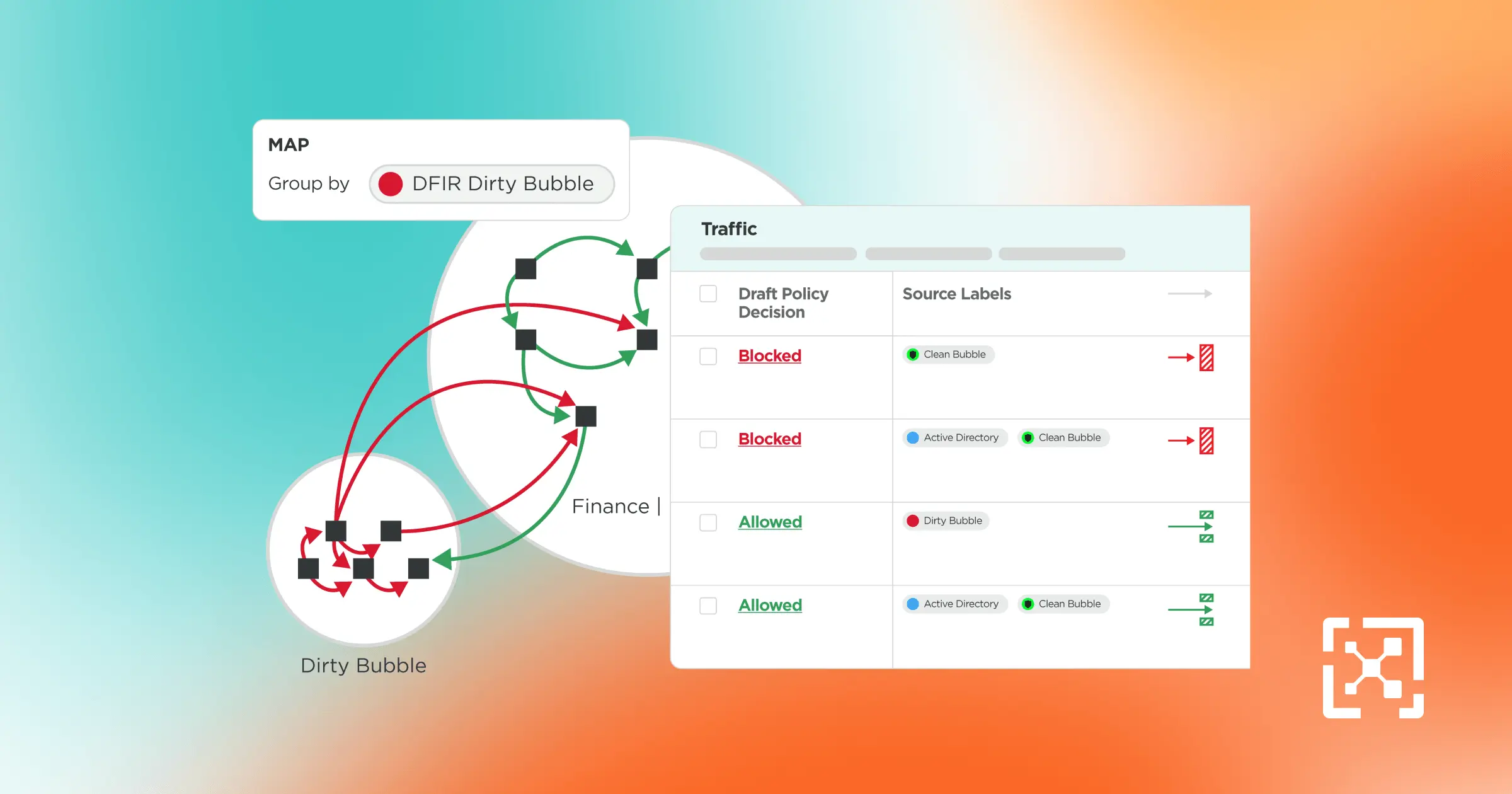

Avantages de la combinaison de ZTS et d'EDR

Bloquez les attaques de rançongiciels près de 4 fois plus rapidement que les fonctionnalités de détection et de réponse à elles seules.

Supposez Breach.

Minimisez l'impact.

Augmentez la résilience.

Vous souhaitez en savoir plus sur la segmentation Zero Trust ?