Comment répondre à la conformité OR-2 de la HKMA avec Illumio

Dans le secteur bancaire, l'infrastructure technologique peut souvent ressembler à un bol de soupe aux wontons : des terminaux, des routeurs et des dispositifs de stockage flottant dans un bouillon de flux de données.

Et ce n'est pas toujours le genre réconfortant, avec des câlins dans un bol, que maa maa avait l'habitude de faire. C'est le désordre. Il est imprévisible. Si vous ne voyez pas clairement chaque élément de la soupe, vous risquez de gâcher tout le bol.

Lorsqu'un problème survient, il est rarement isolé et peut avoir un impact considérable sur l'ensemble de l'écosystème bancaire.

C'est pourquoi des régulateurs comme l'Autorité monétaire de Hong Kong (HKMA) placent la barre plus haut avec des exigences de conformité comme OR-2, qui demandent une résilience opérationnelle, et pas seulement une prise de conscience des risques. Pour les banques, cela signifie qu'elles doivent prouver qu'elles peuvent avoir une vue d'ensemble, contenir les perturbations lorsqu'elles se produisent et tester en permanence leur capacité à se rétablir.

Dans ce billet, nous explorerons les exigences de l'OR-2, les raisons pour lesquelles la visibilité est la clé de voûte de la conformité et la façon dont Illumio peut vous aider.

Les blessures causées par la violation de l'ICBC sont profondes !

En 2023, la Banque industrielle et commerciale de Chine (ICBC), la plus grande banque du monde en termes d'actifs, a été touchée par une attaque de ransomware qui a perturbé ses opérations de courtage aux États-Unis.

Le résultat ? Près de 9 milliards de dollars de transactions de trésorerie non réglées. Les employés ont dû se rabattre sur des clés USB et Gmail pour traiter les transactions. Les effets d'entraînement se sont étendus à l'ensemble du marché du Trésor américain, qui pèse 26 000 milliards de dollars.

Moins d'un an plus tard, la succursale londonienne de l'ICBC a été victime d'une intrusion, comme si l'on versait de l'huile de chili dans une plaie ouverte. Les attaquants ont exfiltré 6,6 téraoctets de données sensibles. Le moment n'aurait pas pu être plus mal choisi.

La violation n'a pas seulement exposé des données. Elle a mis en évidence la fragilité, et dans le secteur bancaire, la fragilité est la seule chose que vous ne pouvez pas vous permettre de montrer.

Les régulateurs du monde entier exigent de la résilience. L'autorité monétaire de Hong Kong (HKMA), comme ses homologues en Europe, en Australie et à Singapour, fait exactement cela grâce à son cadre de résilience opérationnelle (OR-2).

L'incident de l'ICBC a mis en évidence l'objectif de l'OR-2, qui est d'éviter ces angles morts opérationnels qui transforment les perturbations en crises.

Lorsque les vagues se transforment en marées, les régulateurs interviennent

Les opérations bancaires sont profondément interconnectées. Une petite perturbation dans un coin du système peut se répercuter sur les fonctions, les zones géographiques et même les marchés financiers. Lorsque ces ondulations se transforment en vagues, les régulateurs s'en aperçoivent.

Dans le cadre de l'OR-2, les banques de Hong Kong doivent démontrer qu'elles sont en mesure d'assurer les opérations critiques en cas de perturbations graves mais plausibles.

Ils demandent aux banques de décrire les liens entre les opérations, les systèmes et les tiers afin de comprendre comment les choses pourraient se gâter. Plus important encore, ils veulent que les banques soient en mesure de limiter les dégâts lorsqu'ils surviennent.

Visibilité : le plus grand défi des banques en matière de sécurité

De nombreuses institutions ont mis en place des cadres, des politiques de gouvernance et des manuels de jeu. Mais peu d'entre eux posent la question qui importe réellement : pouvons-nous vraiment voir les interconnexions que nous sommes censés cartographier ?

L'OR-2 de la HKMA invite les banques à aller au-delà de la documentation. Les banques doivent être en mesure d'identifier et de comprendre comment leurs opérations critiques sont connectées. Non seulement les dépendances évidentes, mais aussi les dépendances cachées entre les systèmes, les équipes, les fournisseurs et les processus.

Il ne suffit plus de dire "nous connaissons notre environnement". Les réglementations de conformité telles que l'OR-2 obligent les banques à comprendre en profondeur le fonctionnement de leurs opérations numériques.

C'est là que la plupart des banques commencent à ressentir la pression. La résilience ne consiste pas seulement à avoir un plan, mais aussi à avoir la visibilité nécessaire pour faire de ce plan une réalité.

En d'autres termes, vous ne pouvez pas protéger ce que vous ne pouvez pas voir.

Dans les environnements hybrides de Hong Kong, où les systèmes existants rencontrent de nouveaux déploiements dans le nuage et des intégrations de tiers, le maintien de la visibilité à travers toutes les couches est souvent la partie la plus difficile. Pourtant, c'est exactement ce que les régulateurs attendent de vous que vous maîtrisiez.

Le confinement n'est plus seulement technique, il est culturel.

La réglementation OR-2 de la HKMA va au-delà de la technologie et concerne la gouvernance et la culture. Il demande aux banques d'identifier leurs services importants, de fixer des seuils de tolérance et de tester leur capacité à fonctionner dans ces limites en cas de perturbation.

Le confinement n'est plus seulement un terme technique. C'est devenu une priorité pour les conseils d'administration. Lorsque les banques vacillent, les clients ne perdent pas seulement l'accès à la banque, ils perdent aussi confiance. Et la confiance, une fois ébranlée, est difficile à reconstruire.

Dans l'écosystème bancaire de Hong Kong, axé sur les relations, où la confiance, la stabilité et la réputation de la marque sont primordiales, une violation n'est pas seulement une défaillance technique. Il s'agit d'une crise culturelle et commerciale.

Des tests, des tests et encore des tests

Comment savoir si votre processus peut résister à une attaque de ransomware ? Vous testez, testez et testez encore. A fond !

La HKMA attend des tests de résilience basés sur des scénarios. Et pas le genre où tout le monde acquiesce à un exercice sur table et retourne à son bureau. Ils veulent des simulations réalistes de ce qui se passe lorsque les systèmes tombent en panne, que les fournisseurs s'effondrent ou que les cyberattaques se propagent plus rapidement que prévu.

Un examen n'est pas amusant si vous n'avez pas étudié. En termes de résilience, se préparer à l'examen signifie disposer d'un programme de réponse aux incidents bien défini et bien rodé, capable de détecter, de contenir et de récupérer des perturbations de bout en bout.

Vous avez également besoin d'exercices bien conçus et bien organisés pour prouver que vous maintenez la continuité opérationnelle, que vous gérez la communication avec les clients et que vous rendez compte aux autorités de régulation.

Et il ne s'agit pas d'un exercice unique. OR-2 s'attend à une amélioration continue : mise à jour de la documentation, affinement des contrôles et apprentissage à partir de chaque incident, qu'il soit interne ou qu'il concerne l'ensemble du secteur.

Comment se conformer à la norme OR-2 avec Illumio ?

Les organisations doivent commencer par obtenir une visibilité granulaire de bout en bout afin de répondre aux exigences de conformité de l'OR-2.

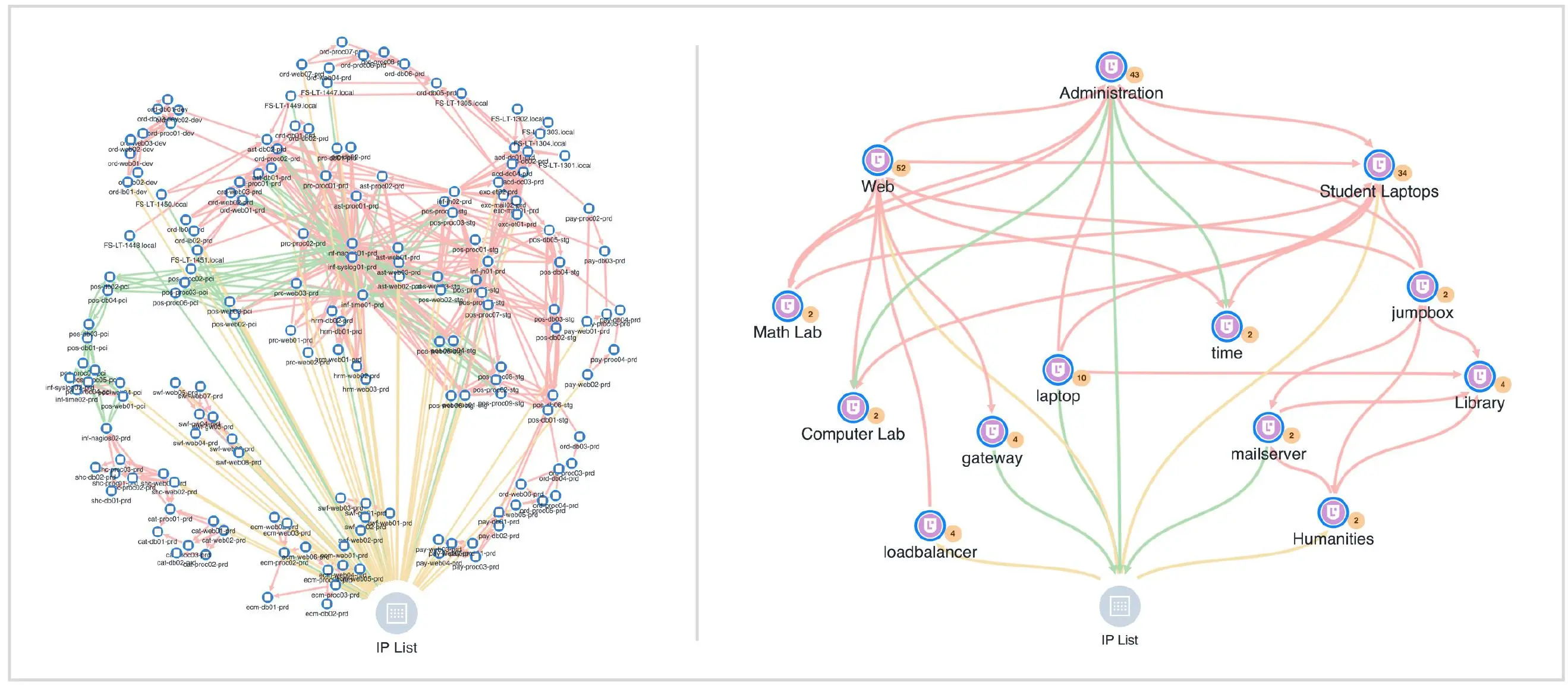

Illumio donne aux banques une carte en temps réel de la façon dont les systèmes, les applications et les flux de données interagissent dans les environnements de nuage, de centre de données et de point d'extrémité sans dépendre des balayages de réseau traditionnels ou des agents lourds.

Avec Illumio, vous pouvez voir vos actifs critiques, comprendre comment ils communiquent et identifier où une simple perturbation pourrait se répercuter sur le réseau si elle n'est pas contrôlée.

Ainsi, lorsque la HKMA vous demandera comment vous gérez le risque opérationnel dans le cadre de l'OR-2, vous ne jouerez pas à colin-maillard en réagissant aux bruits et aux déclencheurs de votre environnement.

Au contraire, Illumio vous aide à aborder la conformité avec clarté. Vous pouvez rapidement et facilement démontrer que vous avez identifié vos services commerciaux importants et cartographié vos interconnexions.

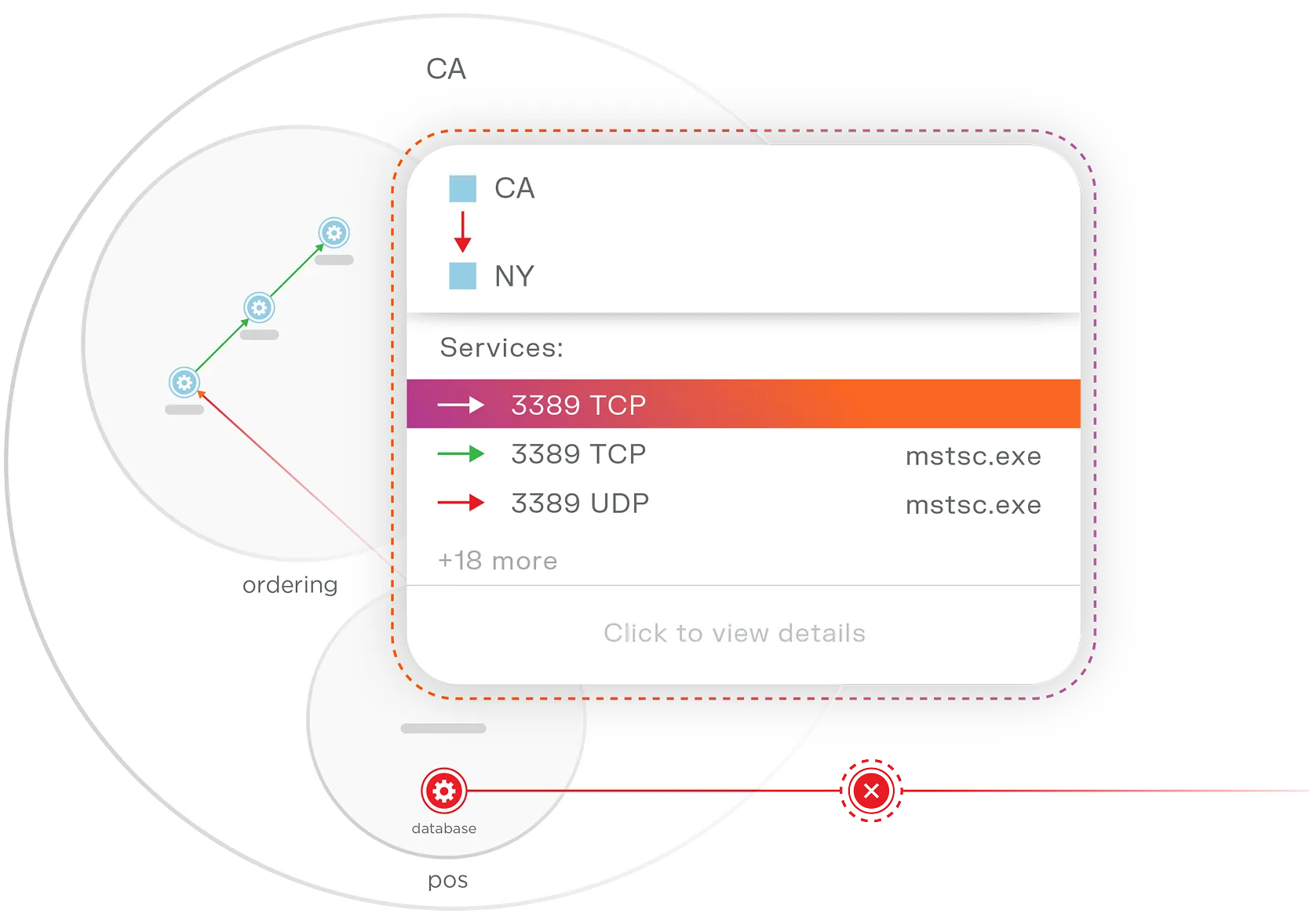

Grâce à cette visibilité, vous pouvez utiliser la segmentation d'Illumio pour isoler instantanément les menaces et limiter leur rayon d'action.

Vous pouvez contenir une attaque de ransomware en quelques secondes, en stoppant les mouvements latéraux avant qu'ils n'affectent les systèmes critiques ou ne se propagent à des connexions tierces. Cette capacité à limiter les dégâts en temps réel est essentielle à l'objectif de l'OR-2, qui consiste à assurer des opérations critiques en cas de perturbations plausibles.

Au lieu de vous précipiter après une brèche, Illumio vous donne les outils pour comprendre votre environnement et réagir avec contrôle, précision et rapidité. Cela signifie que vous pouvez continuer à faire fonctionner le reste des opérations bancaires pendant que vous enquêtez et que vous vous rétablissez.

L'OR-2 prône la préparation, pas la perfection

HKMA ne demande pas la perfection. Elle demande aux banques d'être préparées, c'est-à-dire d'être pragmatiques, réactives et lucides sur les risques qu'elles encourent.

La visibilité granulaire d'Illumio vous aide à y parvenir sans bruit.

La préparation n'est pas seulement le moyen le plus simple de renforcer votre posture de résilience opérationnelle. C'est aussi la manière la plus intelligente d'instaurer la confiance avec les régulateurs, avec votre conseil d'administration et avec vos clients.

Parce qu'en fin de compte, la résilience ne consiste pas à avoir un classeur rempli de politiques. Il s'agit de savoir ce qui est connecté, ce qui est vulnérable et ce que vous ferez si - et non pas si - quelque chose tourne mal.

La visibilité est le fondement de la résilience, et Illumio vous permet de la construire.

Commencez avec Illumio Insights aujourd'hui.

.webp)

.webp)

.webp)