Armis

Protégez les réseaux informatiques et électroniques contre les violations

Bénéficiez d'une visibilité et d'une protection sans précédent des environnements IdO/OT.

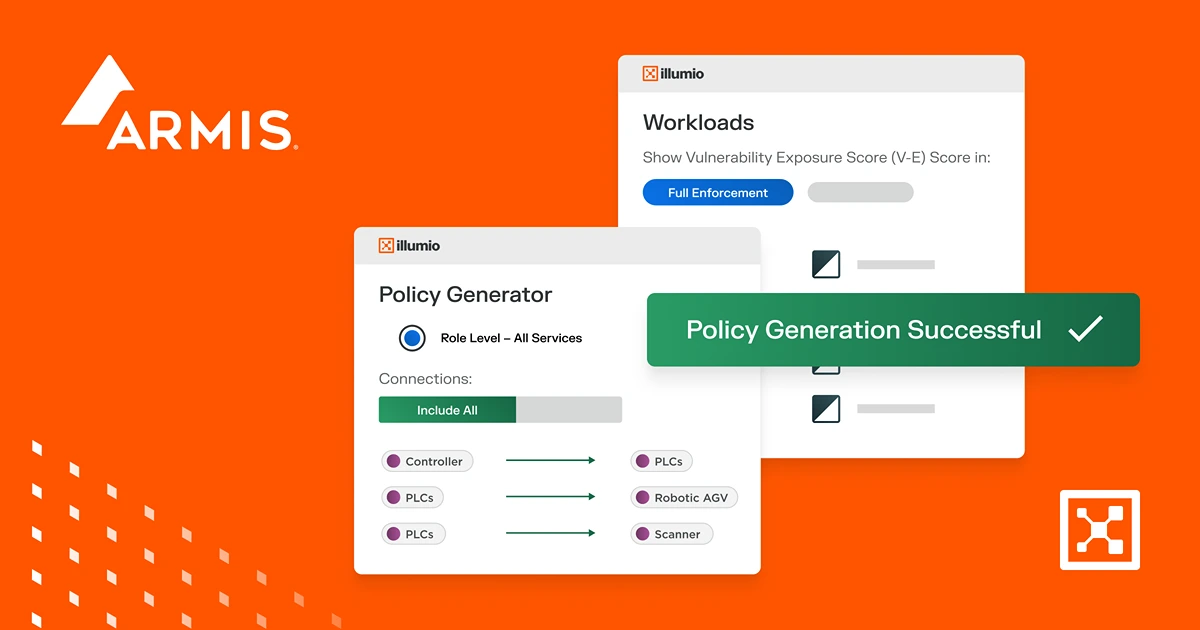

Intégrez l’intelligence des actifs d’Armis, la meilleure de sa catégorie, à la plateforme de premier plan d’Illumio, de confinement des violations, afin d’offrir une visibilité et une protection complètes dans les environnements IdO/OT les plus complexes.

Une visibilité sans précédent

Découvrez, catégorisez et cartographiez les systèmes IdO, OT et IT, les communications et les risques dans une vue unique, quel que soit l’emplacement (clouds, centres de données, magasins de détail, agences bancaires).

Limiter l'exposition

Identifier et isoler les systèmes de grande valeur afin de les protéger contre la propagation des violations. La sécurité Zero Trust signifie que seules les communications vérifiées sont autorisées, ce qui empêche les logiciels malveillants de circuler.

Une réponse efficace à la menace

Mettez en place un système automatisé de réponse aux incidents afin d'appliquer des restrictions supplémentaires en cas de détection d'une attaque.

.webp)