.png)

Fiche d'information sur les mythes

L'aperçu Claude Mythos d'Anthropic a permis de trouver et d'exploiter des failles zero-day à la vitesse d'une machine. Voici pourquoi l'endiguement des brèches est désormais la seule défense viable.

Au début de l'année 2026, le modèle d'IA Claude Mythos Preview d'Anthropic a trouvé de manière autonome des milliers de failles critiques de type "zero-day" dans les principaux systèmes d'exploitation, navigateurs et infrastructures de base - et a développé des exploits fonctionnels pour un grand nombre d'entre elles. Le temps qui s'écoule entre la découverte d'une vulnérabilité et son exploitation active est pratiquement nul.

Cela rompt les hypothèses de temps sur lesquelles repose tout programme de sécurité. Les cycles de correctifs de 30 à 90 jours ne peuvent pas suivre le rythme des attaquants qui se déplacent en quelques secondes. La détection se fait encore à la vitesse humaine. La vieille question - "Pouvons-nous patcher avant que les attaquants ne l'utilisent ?" - n'a plus de réponse utile. La nouvelle question est de savoir jusqu'où un attaquant peut se déplacer une fois à l'intérieur.

Ce que vous apprendrez :

- Pourquoi les cycles de correctifs et les modèles axés sur la prévention ne peuvent-ils pas s'adapter à un monde post-Mythos ?

- Comment les attaques sans logiciels malveillants basées sur l'identité contournent la détection basée sur les signatures

- Pourquoi le rayon de l'explosion - et non la vitesse de détection - définit désormais l'efficacité de la sécurité

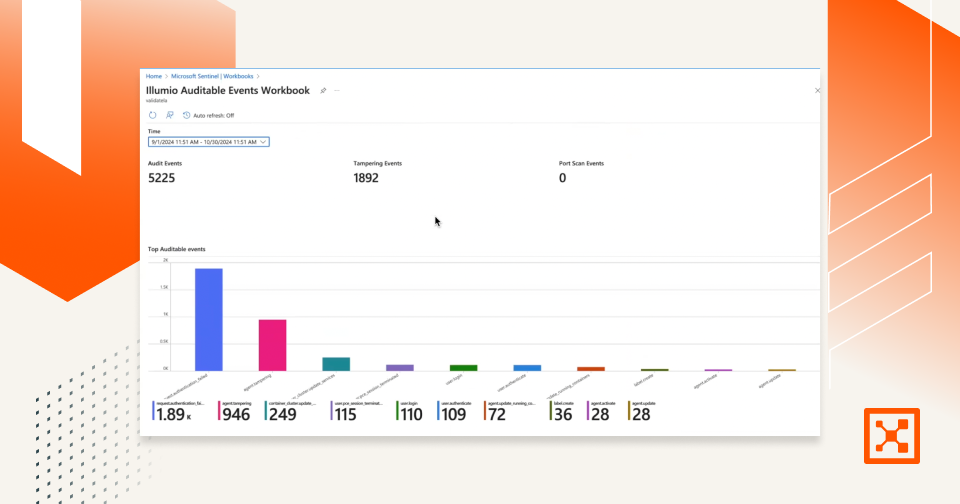

- Comment la segmentation d'Illumio contient le mouvement latéral, quelle que soit la faille exploitée par les attaquants.

Points saillants

Principaux avantages

Aperçu des actifs

Début 2026, le modèle d'IA Claude Mythos Preview d'Anthropic a trouvé de manière autonome des milliers de vulnérabilités critiques de type "zero-day" dans les principaux systèmes d'exploitation, navigateurs et infrastructures largement utilisés - et a créé des exploits fonctionnels pour un grand nombre d'entre elles. Rien que pour Firefox, il a transformé plus de 72% des failles qu'il a trouvées en exploits fonctionnels.

Il ne s'agit pas d'un critère de recherche. Il a été exécuté contre le code de production qui alimente les serveurs, les navigateurs et les pare-feu du monde entier. Nombre d'entre eux ont été déployés pendant des décennies sans que personne n'en remarque les défauts.

Les défenseurs qui travaillent en semaines ne peuvent pas suivre les attaquants qui travaillent en secondes.

Supposons une rupture.

Minimiser l'impact.

Augmenter la résilience.

Partir du principe que l'imprévu peut survenir à tout moment conduit à adopter les comportements suivants