Principais notícias de cibersegurança de dezembro de 2025

Com o fim de 2025 neste mês, o cenário da segurança cibernética apresentou uma mistura familiar de pressão e possibilidades.

Os incidentes evidenciaram a rapidez com que as ameaças podem se espalhar em ambientes compartilhados, enquanto líderes do setor opinaram sobre a importância de estratégias fundamentais como Zero Trust e contenção de violações, que continuam sendo mais relevantes do que nunca.

Ao mesmo tempo, as organizações continuaram a repensar como as equipes de IA, infraestrutura e segurança devem trabalhar juntas para se manterem resilientes. Foi um mês que reforçou tanto os desafios que temos pela frente quanto o ímpeto que impulsiona o setor rumo a 2026.

As notícias deste mês apresentam insights dos principais especialistas em segurança sobre:

- Os mais recentes ciberataques à infraestrutura crítica de Londres

- Obstáculos da estratégia Zero Trust que as organizações ainda enfrentam 15 anos após seu surgimento.

- Como o crescimento da IA está superando a segurança e por que as estratégias de resiliência cibernética precisam acompanhar o ritmo.

- A CRN selecionou as finalistas para o prêmio Mulheres do Ano de 2025.

Os ciberataques sofridos pelo conselho municipal de Londres levantam questões sobre sistemas compartilhados e fragilidades na cadeia de suprimentos.

No artigo deste mês da ITPro , intitulado "Os sistemas compartilhados são os culpados pela mais recente onda de ciberataques contra conselhos londrinos?", a jornalista sênior Ann-Marie Corvin analisou um incidente cibernético em desenvolvimento que afetou três distritos vizinhos de Londres: Westminster, Kensington e Chelsea, e Hammersmith e Fulham.

Corvin informou que os conselhos, que operam diversas funções conjuntas de TI, emitiram uma declaração conjunta confirmando que estavam "respondendo a um problema de segurança cibernética" detectado em 24 de novembro.

Embora o impacto total ainda esteja sendo avaliado, os distritos reconheceram que diversos sistemas foram afetados. Mas eles não tinham certeza de quem era o responsável ou se algum dado havia sido comprometido. Suas equipes de TI trabalharam para implementar medidas de mitigação a fim de manter os serviços essenciais em funcionamento.

Como observou Corvin, os primeiros indícios apontam para um ataque à cadeia de suprimentos por meio da infraestrutura de TI compartilhada. Muitas organizações essenciais, como as câmaras municipais, utilizam infraestruturas partilhadas como um modelo de redução de custos.

Mas isso pode ter criado inadvertidamente um ponto único de falha.

O vice-presidente de Soluções Industriais da Illumio, Raghu Nandakumara, reforçou a lição da violação para a segurança cibernética do setor público. A resiliência cibernética depende de limitar a propagação de uma violação inevitável, e não de tentar impedir todos os ataques.

“Prevenir todos os ataques é uma meta inatingível para conselhos municipais sobrecarregados”, disse ele. “Em vez disso, o objetivo a longo prazo deve ser a contenção da violação.”

O isolamento ajuda a evitar que uma intrusão inevitável cause interrupções ou desligamentos generalizados. Isso é especialmente importante para organizações de infraestrutura crítica.

Segundo Corvin, o incidente evidencia um desafio sistêmico em todos os serviços públicos. Sistemas compartilhados melhoram a eficiência, mas sem salvaguardas na cadeia de suprimentos, como a segmentação, aumentam a escala e a velocidade de possíveis comprometimentos.

À medida que as investigações prosseguem, fica claro que a infraestrutura compartilhada deve ser acompanhada por uma resiliência compartilhada igualmente robusta.

Por que muitos programas de Zero Trust ainda ficam aquém do esperado?

Em sua matéria para o CSO Online, intitulada "15 anos depois, a confiança zero continua sendo um objetivo difícil de alcançar — com a IA complicando ainda mais o desafio", o redator sênior John Leyden explorou por que a confiança zero permanece tão difícil de implementar, mesmo após mais de uma década de entusiasmo do setor.

Na visão de Leyden, as organizações não estão enfrentando dificuldades porque o conceito de Zero Trust não é claro. São os sistemas legados, as ferramentas fragmentadas e a resistência cultural que continuam a desviar os programas do rumo certo.

Leyden relatou que um novo estudo da Accenture constatou que muitas empresas ainda estão lutando com o que deveria ser um modelo de segurança fundamental.

Leyden investigou o atrito cultural que muitas vezes mata o modelo Zero Trust antes mesmo de ele começar. George Finney, Diretor de Segurança da Universidade do Texas e especialista em Zero Trust, alertou que a compartimentalização política pode prejudicar até mesmo iniciativas bem planejadas.

Segundo Finney, programas de Zero Trust bem-sucedidos começam com educação e alinhamento. “Todos na equipe precisam entender o que é Zero Trust, por que a organização está adotando essa prática e qual será o papel de cada um”, disse ele.

Mais do que os silos, a IA tornou-se um obstáculo para muitas organizações que tentam avançar com as iniciativas de Confiança Zero.

John Kindervag, evangelista-chefe da Illumio e criador do Zero Trust, enfatizou que a IA não altera o paradigma do Zero Trust e pode até ser usada para acelerar sua implementação.

“Os modelos de IA podem se tornar um problema se não forem regidos pelo princípio de Confiança Zero”, afirmou. Sistemas de IA não seguros correm o risco de manipulação, envenenamento ou roubo.

Os modelos de IA podem se tornar um problema se não forem regidos pelo princípio de Confiança Zero.

Ao mesmo tempo, “uma boa IA destaca padrões de comunicação de alto risco e acelera processos como rotulagem e implementação de políticas”, afirmou. Isso ajuda as organizações a irem além da resiliência e a alcançarem a antifragilidade.

Em resumo, Leyden conclui que o modelo Zero Trust não está falhando. As organizações estão abordando o problema com estratégias incompletas e pressupostos desatualizados.

À medida que a IA expande tanto a superfície de ataque quanto a oportunidade para defesas mais robustas, as organizações que tiverem sucesso serão aquelas que tratarem o Zero Trust como uma disciplina contínua, impulsionada por segmentação, visibilidade, governança e prontidão cultural.

O crescimento da IA está superando o da segurança. As estratégias de resiliência cibernética precisam acompanhar o ritmo.

Em seu artigo para a Federal News Network , intitulado "Mantendo a Inovação em IA Segura e Sustentável", Trevor Dearing, Diretor de Soluções Industriais da Illumio, examinou uma das maiores preocupações atuais em relação à segurança cibernética. Os EUA estão avançando rapidamente na inovação em IA, mas a infraestrutura que impulsiona esse crescimento não foi construída para suportar a pressão ou o risco cibernético que o acompanha.

Dearing define a IA não como uma tendência tecnológica, mas como um motor econômico. O Plano de Ação para IA da Casa Branca posiciona a IA como fundamental para a competitividade dos EUA. Abrange operações de missão, serviços públicos e defesa nacional.

Mas essa aceleração ocorre sobre sistemas frágeis e altamente interconectados, incluindo infraestrutura de energia, água, nuvem e dados, que os atacantes agora consideram alvos de alto valor.

“As mesmas redes que impulsionam o progresso da IA estão se tornando alvos principais de disrupção”, disse ele.

Para combater esse risco, ele acredita que a base da IA segura não é mais prevenção, mas sim mais visibilidade e contenção. As organizações precisam de informações em tempo real sobre como os sistemas interagem em ambientes híbridos de múltiplas nuvens.

Ele cita pesquisas recentes que mostram a gravidade da situação. De acordo com o Relatório Global de Detecção e Resposta em Nuvem de 2025:

- Mais de 90% das organizações pesquisadas sofreram pelo menos um incidente de segurança envolvendo movimentação lateral de pessoal.

- Quase 40% do tráfego de rede leste-oeste não possui a visibilidade necessária para identificar ameaças.

Quando há falta de visibilidade , os atacantes podem se mover silenciosamente e atacar funções essenciais. As organizações ganham controle quando entendem como seus sistemas dependem uns dos outros. Os sistemas devem ser projetados para funcionar mesmo durante uma violação de segurança ativa.

As mesmas redes que impulsionam o progresso da IA estão se tornando alvos principais de disrupção.

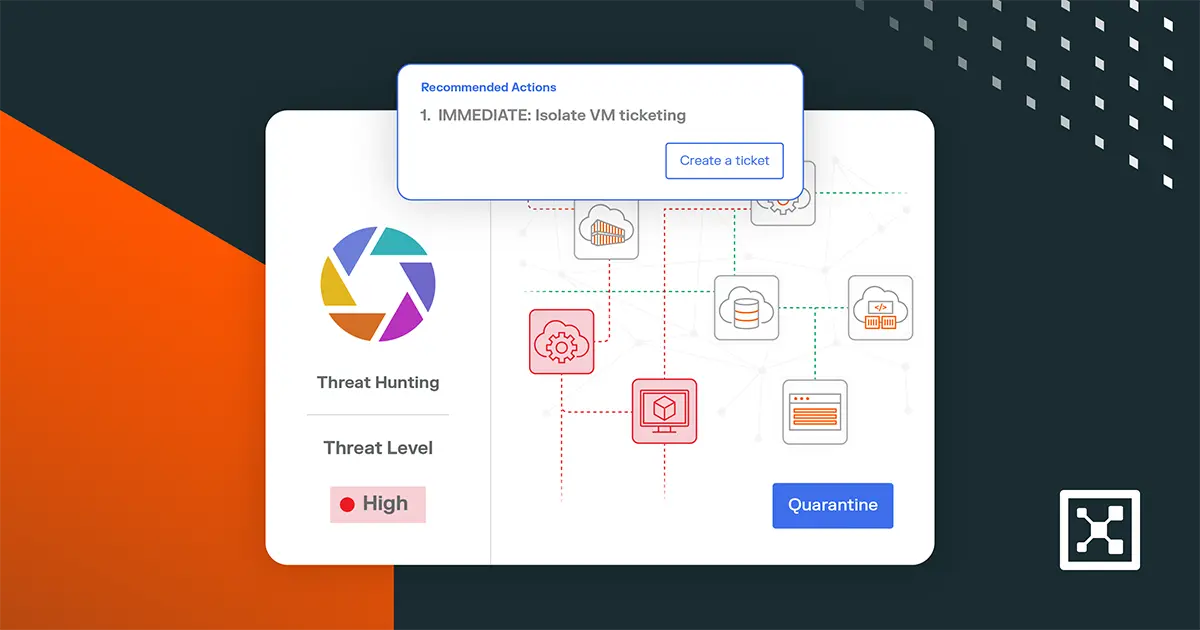

Dearing afirmou que o controle de violações, impulsionado pela microsegmentação moderna , é essencial para essa mudança. Ele impõe o princípio do menor privilégio, isola cargas de trabalho comprometidas e contém violações em tempo real. Isso permite que os serviços essenciais continuem funcionando.

Por fim, ele explicou que a liderança dos EUA em IA dependerá da combinação de inovação com segurança da infraestrutura.

Políticas como a Lei de Liberação da IA Rural de Baixo Custo mostram que o governo está começando a tratar a expansão da IA como um desafio de infraestrutura em escala nacional. Mas a execução exigirá que os operadores incorporem visibilidade, segmentação e planejamento de recuperação em sistemas de IA desde o primeiro dia.

“A segurança não pode ser uma reflexão tardia à inovação”, disse Dearing. “Deve avançar em sincronia com isso.”

A CRN destaca Jaclyn Woodward, da Illumio, como finalista do prêmio Mulheres do Ano de 2025.

Em "Finalistas do Prêmio Mulheres do Ano: As principais profissionais de marketing revelam as estratégias que as definiram em 2025", a CRN apresentou o perfil das 23 finalistas para o prêmio de Executiva de Marketing do Ano, incluindo Jaclyn Woodward, Diretora de Marketing de Parcerias da Illumio.

A CRN reconheceu Woodward por reformular a maneira como a Illumio e seus parceiros chegam ao mercado. Ela passou o último ano liderando uma grande evolução na estratégia de marketing de parceiros da Illumio, baseada em alinhamento, simplificação e crescimento significativo para o ecossistema de parceiros.

O reconhecimento de Jaclyn no prêmio Mulheres do Ano da CRN demonstra o impacto que o marketing focado em parcerias pode ter. Isso é especialmente verdadeiro em uma era em que os compradores de segurança esperam clareza, alinhamento e valor mensurável de cada relacionamento com fornecedores.

Experimente o Illumio Insights gratuitamente. Descubra como reduzir o ruído dos alertas, identificar ameaças reais e obter orientações específicas para sua função sobre como conter violações de segurança.

.webp)