A IA com agentes transformou o ataque. O Illumio Insights está transformando a defesa.

A IA com agentes está impulsionando ataques autônomos e adaptativos, com movimentação lateral, busca por brechas e capacidade de superar os defensores. O Illumio Insights mapeia os riscos e contém os ataques em tempo real.

A lacuna de contenção está aumentando, e os números comprovam.

Quase três quartos dos profissionais de segurança afirmam que os riscos cibernéticos estão aumentando. (Fórum Econômico Mundial)

As equipes levam, em média, 292 dias para identificar e conter uma violação, ou seja, mais de nove meses. (Instituto Ponemon)

Mais da metade das organizações leva horas, dias ou até semanas para isolar uma ameaça detectada (CyberEdge)

Illumio Insights

O Insights reúne o tráfego de rede em tempo real, os caminhos de ataque e o contexto de negócios para ajudar as equipes do SOC a passar da investigação à ação em segundos.

As equipes de segurança podem:

- Veja o que está ocorrendo em todo o ambiente em tempo real

- Avalie o risco com base no tráfego real e no alinhamento com as políticas

- Identifique movimentos laterais inesperados e caminhos expostos

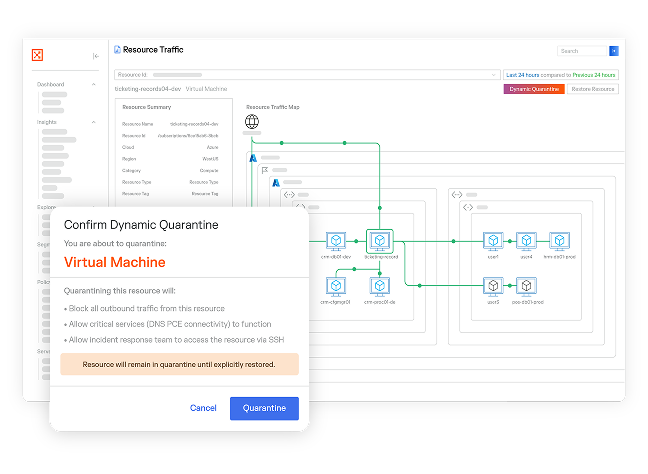

- Coloque cargas de trabalho comprometidas em quarentena instantaneamente, sem necessidade de agentes

Contenção instantânea. Visibilidade em todo o ambiente. Desenvolvido para líderes de SOC e analistas de ameaças.

O Illumio Insights impede o movimento lateral de ponta a ponta, e não apenas ativo por ativo. No centro do Insights está a Postura de Rede, que analisa, em tempo real, o tráfego de rede, a intenção das políticas e o alinhamento da aplicação para revelar riscos de movimento lateral, incluindo exposições que ainda não foram exploradas.

O Insights mapeia, em tempo real, o tráfego leste-oeste, as conexões entre cargas de trabalho e o risco de movimento lateral no seu ambiente híbrido e multicloud. Veja como os ataques podem realmente se espalhar, e não apenas quais ativos existem, com contexto completo de aplicação e de negócios para orientar as decisões de contenção.

O Insights revela as ameaças que realmente importam ao correlacionar o comportamento da rede com o contexto de aplicação e de negócios. Assim, analistas de SOC e caçadores de ameaças passam menos tempo lidando com falsos positivos e mais tempo contendo exposições reais.

O Insights ajuda as equipes do SOC a isolar instantaneamente cargas de trabalho comprometidas por meio do isolamento baseado em segmentação. Sem a necessidade de mobilizar agentes, a contenção acontece em tempo real, impedindo a movimentação lateral antes que os danos se espalhem e os invasores alcancem ativos críticos.

Quando os atacantes agem como um sistema, os defensores não podem responder com uma simples lista.

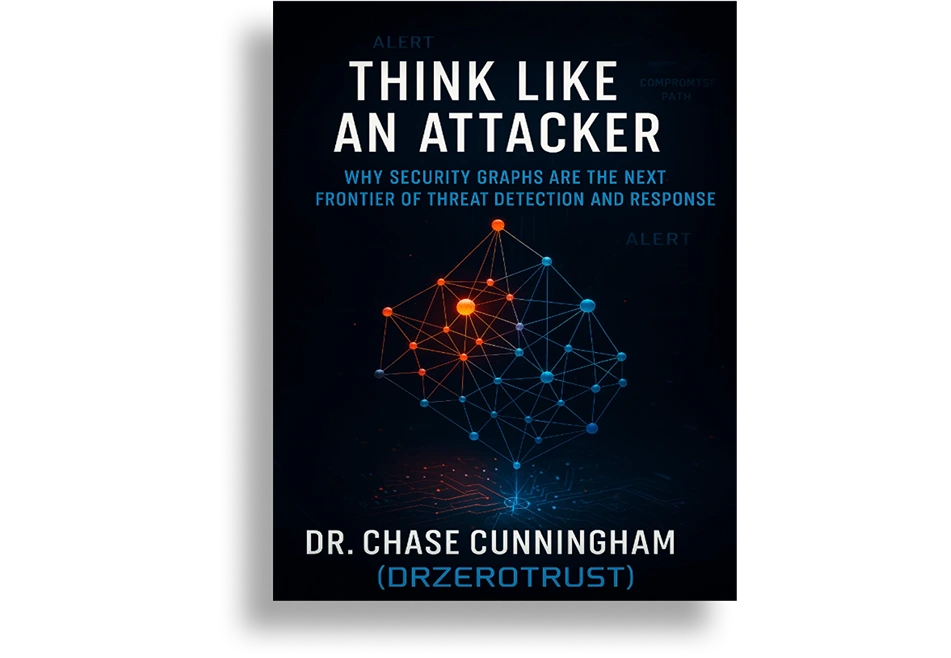

Chase Cunningham, conhecido como "Dr. "Confiança Zero", argumenta que o movimento lateral se tornou a fase mais crítica dos ataques modernos. Ele mostra como um grafo de segurança com IA mapeia seu ambiente sob a perspectiva do atacante, fornecendo às equipes de SOC o que elas precisam para conter a propagação após uma violação de dados, antes que ela se transforme em uma catástrofe.

An “assume breach” mentality delivers modern security

Starting with the premise that the unexpected can happen at any time drives the following behaviors

Como o eBay segmentou 3.000 servidores sem nunca quebrar um aplicativo com o Illumio

.webp)

.webp)

.webp)