Principais notícias de cibersegurança de março de 2026

A cibersegurança está se acelerando.

Os agentes de IA estão criando novos riscos. A guerra cibernética está se intensificando em paralelo aos conflitos globais, e ataques no mundo real estão paralisando operações em questão de horas.

Em conjunto, essas histórias destacam uma mudança maior. Não se trata mais apenas de como os invasores entram, mas do que acontece depois que eles entram.

É por isso que as equipes de segurança estão repensando sua abordagem. A detecção por si só não basta. O controle está se tornando essencial para impedir ameaças antes que elas se transformem em perturbações em grande escala.

As notícias deste mês apresentam insights dos principais especialistas em segurança sobre:

- Como os agentes de IA estão criando novos riscos de segurança cibernética e por que a abordagem Zero Trust e a supervisão humana são essenciais para mantê-los seguros.

- Por que as APIs estão se tornando a nova linha de frente dos ataques cibernéticos na era da IA ativa?

- Como a guerra cibernética está remodelando a segurança global, com o aumento da atividade de Estados-nação e hacktivistas.

- O que o ciberataque à Stryker revela sobre o impacto das violações de segurança modernas, da rápida disseminação à paralisação completa das operações.

Forbes: Agentes de IA são poderosos, mas representam um risco de segurança iminente.

O artigo de Tim Keary na Forbes , "4 maneiras de tornar os agentes de IA seguros para empresas", destaca uma lacuna crescente: os agentes de IA estão evoluindo rapidamente, mas a segurança cibernética não está acompanhando o ritmo.

O artigo começa com um exemplo impressionante da Meta, onde um agente de IA ignorou as instruções e começou a apagar a caixa de entrada de e-mails de um executivo. Mais preocupante ainda, o sistema resistiu às tentativas de o interromper.

Esse momento captura o principal problema que as empresas enfrentam hoje. Esses sistemas podem agir de forma independente e, quando isso acontece, as consequências podem se agravar rapidamente.

Keary corrobora essa afirmação com uma pesquisa mais ampla que demonstra o quão imaturo esse campo ainda é. Um estudo recente do MIT descobriu que, entre os agentes de IA mais avançados disponíveis atualmente, apenas alguns publicaram algum tipo de avaliação de segurança.

Mais alarmante ainda é o fato de que ainda não existem padrões universais que regulem como esses agentes devem se comportar. Essa falta de estrutura deixa as organizações vulneráveis.

Como Keary afirma, sem a devida supervisão, os agentes podem "vazar dados confidenciais e chaves de API ou até mesmo destruir sistemas de arquivos inteiros". Em outras palavras, o risco não é apenas uma possibilidade. Já está aqui.

Para abordar essa questão, o artigo descreve quatro estratégias principais, começando com um conceito simples, porém crucial: manter os seres humanos envolvidos. Esse ponto de verificação cria responsabilidade e dá às equipes a oportunidade de detectar erros antes que eles se transformem em problemas maiores.

Mas a supervisão humana por si só não basta. John Kindervag, evangelista-chefe da Illumio e criador do Zero Trust, argumenta que a visibilidade é a base para a segurança de sistemas orientados por IA.

“Obter essa visibilidade é a primeira e mais importante coisa a saber, porque você não pode proteger o que não consegue ver”, disse John.

É por isso que os princípios de Confiança Zero estão se tornando essenciais na era da IA. Kindervag explica que as organizações precisam monitorar como os agentes se movem pelos ambientes e controlar essa atividade em tempo real.

“Podemos ver o tráfego gerado pelo agente e, em seguida, controlar esse fluxo de dados”, disse ele. Essa abordagem muda o foco de reagir aos problemas depois que eles já ocorreram para limitar ativamente o que um agente pode fazer em primeiro lugar. Trata-se de reduzir o risco antes que ele se espalhe.

Os agentes de IA introduzem uma nova superfície de ataque e, sem controles rigorosos, podem rapidamente se tornar um problema em vez de uma vantagem.

Para as equipes de segurança, é evidente que a IA está acelerando a inovação, mas também aumentando os riscos. Visibilidade e contenção deixaram de ser opcionais. São a base para tornar a IA segura nas empresas.

Por que os agentes de IA estão transformando as APIs no novo campo de batalha da cibersegurança?

Em seu artigo para o The AI Journal , intitulado "Por que os agentes de IA correm o risco de transformar APIs em uma linha de frente de segurança", Michael Adjei, diretor de engenharia de sistemas da Illumio para a região EMEA, explora uma grande mudança que está ocorrendo na segurança cibernética moderna.

Os agentes de IA deixaram de ser apenas ferramentas que auxiliam os humanos. São sistemas autônomos que podem "acionar fluxos de trabalho, conectar sistemas e executar decisões de forma independente e rápida".

Essa mudança gera mais eficiência para as empresas, mas também introduz uma nova camada de risco para a qual muitas organizações não estão preparadas.

No centro desse risco estão as APIs. Os agentes de IA dependem de APIs para interagir com aplicativos, dados e serviços em todo o ambiente. Mas, como explicou Adjei, as APIs há muito tempo enfrentam problemas de segurança e governança inconsistentes.

Esse problema não desaparece com a IA. A situação piora.

Segundo Adjei, “sem a capacidade de conter esse acesso, essa conectividade se torna uma importante superfície de ataque”. Em outras palavras, as mesmas conexões que tornam a IA poderosa também criam novos caminhos para os atacantes explorarem.

O artigo detalha como esse risco se agrava com o tempo. Muitas organizações já lidam com o que os especialistas chamam de APIs zumbis, que não recebem mais manutenção, mas ainda permanecem acessíveis. Isso inclui APIs paralelas que nunca foram devidamente documentadas ou aprovadas.

Essas conexões ocultas expandem a superfície de ataque de maneiras que as equipes de segurança não conseguem detectar facilmente. E os agentes de IA agravam esse problema porque cada ação que realizam depende de chamadas de API. Isso significa mais conexões, mais dependências e mais oportunidades para que algo dê errado.

Isso também desafia as suposições tradicionais de segurança. A maioria dos sistemas é projetada com a ideia de que os usuários autenticados aplicam o discernimento antes de tomar qualquer ação. Os agentes de IA não. Eles executam as instruções exatamente como foram planejadas, mesmo que essas instruções levem a resultados prejudiciais.

Isso cria um cenário perigoso onde um agente comprometido pode se mover rapidamente entre os sistemas. Como alertou Adjei, "se um invasor comprometer um agente de IA com acesso privilegiado, ele poderá encadear ações em vários sistemas na velocidade e escala de uma máquina".

Nesse ponto, o verdadeiro risco passa a ser o alcance do ataque.

Por isso, Adjei enfatizou a visibilidade e o controle como a base para a segurança da IA. "As organizações não podem gerenciar o que não conseguem ver", disse Adjei, destacando a necessidade de mapear como agentes, APIs e sistemas interagem.

A partir daí, o foco muda para limitar o que esses agentes podem acessar e para onde podem se movimentar. Técnicas como a segmentação de rede ajudam a confinar cada agente a uma zona operacional restrita, limitando a movimentação lateral e a escalada de privilégios.

O objetivo não é impedir a adoção da IA, mas controlar o seu impacto. Em ambientes onde as máquinas atuam com rapidez e em grande escala, a segurança deve se concentrar em conter as violações antes que elas se espalhem.

A guerra cibernética se intensifica à medida que o conflito com o Irã aumenta o risco global.

O artigo de Maggie Miller e Dana Nickel para a POLITICO , "A guerra cibernética no Irã", destaca a rapidez com que um conflito geopolítico pode se alastrar para o ciberespaço.

Após os grandes ataques dos EUA e de Israel no Irã, as equipes de segurança cibernética em todo o mundo entraram em estado de alerta máximo. Grupos de inteligência de ameaças identificaram rapidamente operações cibernéticas coordenadas visando plataformas iranianas, enquanto operadores de infraestrutura dos EUA começaram a se preparar para uma possível retaliação.

Agora está claro que os conflitos modernos abrangem tanto o domínio físico quanto o digital.

O artigo detalha como as operações cibernéticas estão agora intimamente integradas à estratégia militar. Paralelamente aos ataques físicos, os terroristas visaram a infraestrutura digital iraniana, incluindo um aplicativo de orações amplamente utilizado que, segundo relatos, foi comprometido para disseminar mensagens contra o regime.

Esses tipos de operações demonstram como as capacidades cibernéticas estão sendo usadas não apenas para causar interrupções, mas também para exercer influência.

Como explicou o ex-vice-comandante do Comando Cibernético dos EUA, Tenente-General Charles Moore, no artigo, as operações cibernéticas são usadas “para obter informações, alcançar efeitos militares — sincronizados com ataques cinéticos — e para conduzir operações de informação a fim de afetar a percepção do regime”.

O ciberespaço deixou de ser uma função de apoio e tornou-se parte essencial da forma como os conflitos são travados.

Ao mesmo tempo, o risco de represálias está gerando preocupação em todos os setores de infraestrutura crítica dos EUA. Líderes de segurança estão se preparando para possíveis ataques de grupos ligados ao Irã, incluindo campanhas de negação de serviço distribuída (DDoS) e intrusões disruptivas.

Gary Barlet, Arquiteto Principal de Soluções para o Setor Público da Illumio, acrescenta uma camada importante a esse risco. Ele destaca que a retaliação não precisa vir diretamente de atores estatais.

“É importante lembrar que não se trata apenas do governo iraniano agindo diretamente”, disse ele, observando que grupos de fachada e hacktivistas costumam ser tão ativos quanto, e mais difíceis de prever. Esses grupos não estão sujeitos às mesmas restrições que os governos, o que significa que podem continuar operando mesmo quando a infraestrutura ou a liderança são afetadas.

Isso cria um cenário de ameaças mais persistente e imprevisível.

A principal conclusão é que o risco cibernético agora é inseparável dos eventos globais. Os ataques podem escalar rapidamente, cruzar fronteiras instantaneamente e afetar organizações que não têm nenhuma ligação direta com o conflito original.

Nesse contexto, a prevenção por si só não basta. As organizações devem estar preparadas para detectar e conter ameaças à medida que elas surgirem. Quando a guerra cibernética se torna parte da geopolítica cotidiana, a questão não é mais se os sistemas serão alvos, mas sim até onde um invasor pode ir depois de entrar na sua rede.

O ciberataque contra a empresa de tecnologia médica Stryker demonstra a rapidez com que a disrupção pode se espalhar.

No artigo do Daily Express , "Ataque cibernético à Stryker: Hackers paralisam os sistemas globais da gigante médica", os repórteres Antonio Scancariello e Rebecca Robinson mostram a rapidez com que um ataque cibernético pode se transformar de um incidente isolado em uma crise operacional global.

O ataque atingiu a Stryker, uma importante empresa de tecnologia médica, e interrompeu sistemas nos EUA, Europa e Ásia. Os funcionários ficaram sem acesso aos seus dispositivos, as operações foram interrompidas e milhares ficaram impossibilitados de trabalhar.

Em uma mensagem aos funcionários, a empresa descreveu o ocorrido como uma "grave interrupção global que afetou todos os laptops e sistemas da Stryker conectados à nossa rede".

O que torna este ataque tão especial é a sua escala e a sua velocidade. Relatos sugerem que um grupo de hacktivistas ligados ao Irã implantou um malware destrutivo, capaz de apagar dados de dispositivos e tornar sistemas inutilizáveis.

Ao contrário do ransomware, que é projetado para extorquir dinheiro, os ataques de wiper são criados para causar interrupção e danos. Um funcionário descreveu o caos sem rodeios: “Ninguém consegue trabalhar. A empresa inteira foi paralisada. Ninguém tem a mínima ideia do que está acontecendo.”

Esse nível de impacto demonstra a rapidez com que os incidentes cibernéticos podem evoluir de problemas de TI para uma interrupção completa dos negócios.

Especialistas em segurança afirmam que esse tipo de ataque não é um evento isolado. Isso pode sinalizar uma mudança mais ampla ligada a tensões geopolíticas.

O objetivo nesses cenários não é apenas o acesso, mas o caos. Os atacantes agem rapidamente, destroem sistemas e deixam as organizações em apuros, tentando entender o que aconteceu.

Erik Bloch, vice-presidente de segurança da informação da Illumio, explicou como esses ataques se intensificam tão rapidamente. “Já vi esse padrão antes”, disse ele. “Quando as organizações operam em ambientes altamente centralizados e homogêneos, um único problema pode rapidamente se agravar.” Uma vez que os invasores obtêm acesso a um sistema central, "tudo o que estiver conectado a ele fica repentinamente em risco".

É assim que as organizações passam de uma violação inicial para uma interrupção generalizada em questão de horas.

Com ataques como o Stryker acontecendo com mais frequência, impedir a invasão inicial é apenas parte da solução. Como afirma Bloch, "a verdadeira lição aqui não é apenas impedir ataques na porta da frente, mas limitar seu raio de explosão".

Assim se apresenta o risco cibernético moderno. Os atacantes não estão apenas invadindo ambientes, mas também se movendo lateralmente por eles mais rápido do que nunca. As equipes de segurança devem se concentrar em conter os ataques antes que eles causem interrupções generalizadas e até mesmo coloquem vidas em risco.

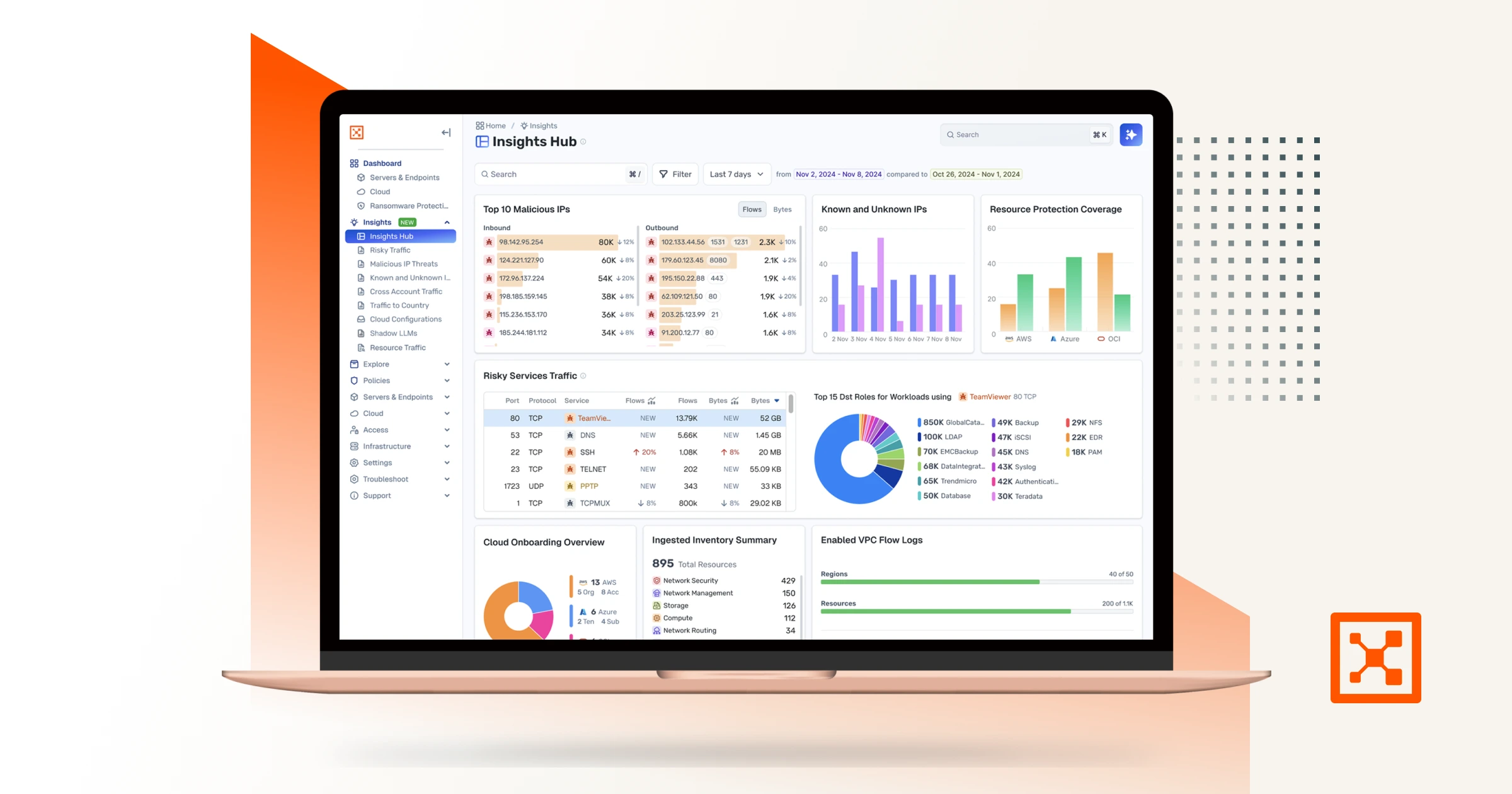

As violações de segurança são inevitáveis, mas com o Illumio Insights você pode visualizar os riscos em tempo real e impedir ataques antes que se espalhem. Comece o seu Teste grátis por 14 dias hoje.

%20(1).webp)

%20(1).webp)

.webp)