Noticias de ciberseguridad más importantes de diciembre de 2025

A medida que el año 2025 llegaba a su fin este mes, el panorama de la ciberseguridad ofrecía una combinación familiar de presión y posibilidad.

Los incidentes pusieron de relieve la rapidez con la que las amenazas pueden propagar en entornos compartidos, mientras que los líderes de la industria opinaron sobre por qué las estrategias fundamentales como Zero Trust y la contención de infracciones siguen siendo más importantes que nunca.

Al mismo tiempo, las organizaciones continuaron repensando cómo los equipos de IA, infraestructura y seguridad deben trabajar juntos para mantener resilientes. Fue un mes que reforzó tanto los desafíos futuros como el impulso que impulsa a la industria hacia 2026.

Las noticias de este mes presentan información de los principales expertos en seguridad sobre:

- Los ciberataques más recientes a infraestructuras críticas de Londres

- Obstáculos de Confianza Cero que las organizaciones aún enfrentan 15 años después de que la estrategia entró en escena

- Cómo el crecimiento de la IA está superando a la seguridad y por qué las estrategias de resiliencia cibernética deben seguir el ritmo

- CRN elige a las finalistas del premio Mujeres del Año 2025

Los ciberataques al Ayuntamiento de Londres plantean preguntas sobre los sistemas compartidos y las debilidades de la cadena de suministro.

En el artículo de ITPro de este mes , ¿Son los sistemas compartidos los culpables de la última ola de ciberataques al ayuntamiento de Londres?, la periodista senior Ann-Marie Corvin desglosó un incidente cibernético en desarrollo que afecta a tres distritos vecinos de Londres: Westminster, Kensington y Chelsea, y Hammersmith y Fulham.

Corvin informó que los consejos, que operan múltiples funciones de TI conjuntas, emitieron una declaración conjunta confirmando que estaban “respondiendo a un problema de ciberseguridad” detectado el 24 de noviembre.

Si bien el alcance total aún está surgiendo, los distritos reconocieron que varios sistemas se vieron afectados. Pero no estaban seguros de quién era el responsable ni de si algún dato fue comprometido. Sus equipos de TI trabajaron para implementar medidas de mitigación para mantener los servicios esenciales en funcionamiento.

Como señaló Corvin, las primeras señales apuntan a un ataque a la cadena de suministro a través de una infraestructura de TI compartida. Muchas organizaciones críticas, como los ayuntamientos, emplean la infraestructura compartida como modelo de ahorro de costos.

Pero es posible que, inadvertidamente, creó un único punto de fallo.

Raghu Nandakumara, vicepresidente de soluciones industriales de Illumio, reforzó la lección de la violación para la ciberseguridad del sector gubernamental. La ciberresiliencia depende de limitar la propagación de una violación inevitable, no de intentar prevenir todos los ataques.

“Prevenir cualquier ataque es un objetivo inalcanzable para los concejos con recursos limitados”, dijo. “En cambio, el objetivo a largo plazo debe ser la contención de la brecha”.

La contención ayuda a evitar que una intrusión inevitable provoque interrupciones o cierres generalizados. Esto es especialmente importante para las organizaciones de infraestructura crítica.

Según Corvin, el incidente pone de relieve un desafío sistémico en los servicios públicos. Los sistemas compartidos mejoran la eficiencia, pero sin protecciones en la cadena de suministro como la segmentación, aumentan la escala y la velocidad de un posible compromiso.

A medida que continúan las investigaciones, queda claro que la infraestructura compartida debe ir acompañada de una resiliencia compartida igualmente fuerte.

Por qué muchos programas de Confianza Cero aún no alcanzan los objetivos

En su artículo de CSO Online , Quince años después, la confianza cero sigue siendo difícil de alcanzar, con la IA aumentando para complicar el desafío, el escritor senior John Leyden exploró por qué la confianza cero sigue siendo tan difícil de implementar, incluso luego de más de una década de entusiasmo de la industria.

Desde el punto de vista de Leyden, las organizaciones no tienen problemas porque el modelo de Confianza Cero no esté claro. Son los sistemas heredados, las herramientas fragmentadas y la resistencia cultural los que siguen desviando los programas de su rumbo.

Leyden informó que un nuevo estudio de Accenture descubrió que muchas compañías aún están lidiando con lo que debería ser un modelo de seguridad fundamental.

Leyden analizó la fricción cultural que a menudo mata el modelo de Confianza Cero antes de que comience. George Finney, director de seguridad de la Universidad de Texas y experto en Confianza Cero, advirtió que el aislamiento político pueden descarrilar incluso iniciativas bien diseñadas.

Según Finney, los programas de Confianza Cero exitosos comienzan con educación y alineación. “Todos los miembros del equipo deben comprender qué es Zero Trust, por qué la organización lo aplica y qué papel desempeñarán”, afirmó.

Más aún que el aislamiento, la IA se convirtió en un obstáculo para muchas organizaciones que intentan avanzar con iniciativas de Confianza Cero.

John Kindervag, evangelista principal de Illumio y creador de Zero Trust, enfatizó que la IA no cambia el paradigma de Zero Trust e incluso puede usar para acelerar su implementación.

“Los modelos de IA pueden convertir en un lastre si no se rigen por el modelo de Confianza Cero”, afirmó. Los sistemas de IA no seguros corren el riesgo de ser manipulados, envenenados o robados.

Los modelos de IA pueden convertir en una responsabilidad si no se rigen por el principio de Confianza Cero.

Al mismo tiempo, “una buena IA resalta patrones de comunicación de alto riesgo y acelera procesos como el etiquetado y la implementación de políticas”, afirmó. Esto ayuda a las organizaciones a ir más allá de la resiliencia hacia la antifragilidad.

En general, Leyden concluye que Zero Trust no está fallando. Las organizaciones simplemente abordan el problema con estrategias incompletas y suposiciones obsoletas.

A medida que la IA amplía tanto la superficie de ataque como la oportunidad de contar con defensas más fuertes, las organizaciones que tengan éxito serán las que traten a Zero Trust como una disciplina continua impulsada por la segmentación, la visibilidad, la gobernanza y la preparación cultural.

El crecimiento de la IA está superando la seguridad. Las estrategias de resiliencia cibernética deben poner al día.

En su artículo de Federal News Network titulado Mantener la innovación en IA segura y sostenible, el director de soluciones industriales de Illumio, Trevor Dearing, examinó una de las mayores preocupaciones actuales en materia de ciberseguridad. Estados Unidos está avanzando a paso de tortuga en innovación en IA, pero la infraestructura que impulsa ese crecimiento no está diseñada para soportar la presión ni el riesgo cibernético que conlleva.

Dearing enmarca la IA no como una tendencia tecnológica sino como un motor económico. El Plan de Acción de IA de la Casa Blanca posiciona a la IA como central para la competencia de EE. UU. Abarca las operaciones de la misión, los servicios públicos y la defensa nacional.

Pero este aceleramiento se suma a sistemas frágiles y altamente interconectados, que incluyen la energía, el agua, la nube y la infraestructura de datos, que los atacantes ahora consideran objetivos de alto valor.

“Las mismas redes que impulsan el progreso de la IA se están convirtiendo en los principales objetivos de la disrupción”, afirmó.

Para contrarrestar ese riesgo, cree que la base de una IA segura no es más prevención, sino más visibilidad y contención. Las organizaciones necesitan información en tiempo real sobre cómo interactúan los sistemas en entornos híbridos de múltiples nubes.

Señala investigaciones recientes que muestran lo que está en juego. Según el Reporte Global de Detección y Respuesta a la Nube 2025:

- Más del 90% de las organizaciones encuestadas experimentaron al menos un incidente de seguridad relacionado con movimiento lateral.

- Casi el 40% del tráfico de la red este-oeste carece de la visibilidad necesaria para identificar amenazas.

Cuando falta visibilidad , los atacantes pueden actuar silenciosamente y atacar funciones esenciales. Las organizaciones obtienen el control cuando comprenden cómo sus sistemas dependen unos de otros. Los sistemas deben construir para funcionar incluso durante una violación activa.

Las mismas redes que impulsan el progreso de la IA se están convirtiendo en los principales objetivos de la disrupción.

La contención de brechas impulsada por la microsegmentación moderna es esencial para ese cambio, dijo Dearing. Aplica el acceso con privilegios mínimos, aísla las cargas de trabajo comprometidas y contiene las infracciones en tiempo real. Esto permite que los servicios críticos sigan funcionando.

Finalmente, explicó que el liderazgo de Estados Unidos en inteligencia artificial dependerá de combinar la innovación con la seguridad de la infraestructura.

Políticas como la Ley para Liberar la IA Rural de Bajo Costo muestran que el gobierno está empezando a tratar la expansión de la IA como un desafío de infraestructura a escala nacional. Pero la ejecución requerirá que los operadores incorporen visibilidad, segmentación y planeación de recuperación en los sistemas de IA desde el primer día.

"La seguridad no puede quedar relegada a un segundo plano frente a la innovación", afirmó Dearing. “Debe avanzar al mismo ritmo que él”.

CRN destaca a Jaclyn Woodward de Illumio como finalista de Mujer del Año 2025

En Finalistas Mujeres del Año: Los mejores especialistas en marketing revelan las estrategias que las definieron en 2025, CRN perfiló a las 23 finalistas para su premio Ejecutiva de Marketing del Año, incluida la directora de marketing de socios de Illumio, Jaclyn Woodward.

CRN reconoció a Woodward por transformar la forma en que Illumio y sus socios salen al mercado. Durante el último año, impulsó una importante evolución en la estrategia de marketing de socios en Illumio, basada en la alineación, la simplificación y el crecimiento significativo del ecosistema de socios.

El reconocimiento de Jaclyn en los Premios Mujeres del Año de CRN demuestra cuán impactante puede ser el marketing que prioriza al socio. Esto es especialmente cierto en una era en la que los compradores de seguridad esperan claridad, alineación y valor medible de cada relación con los proveedores.

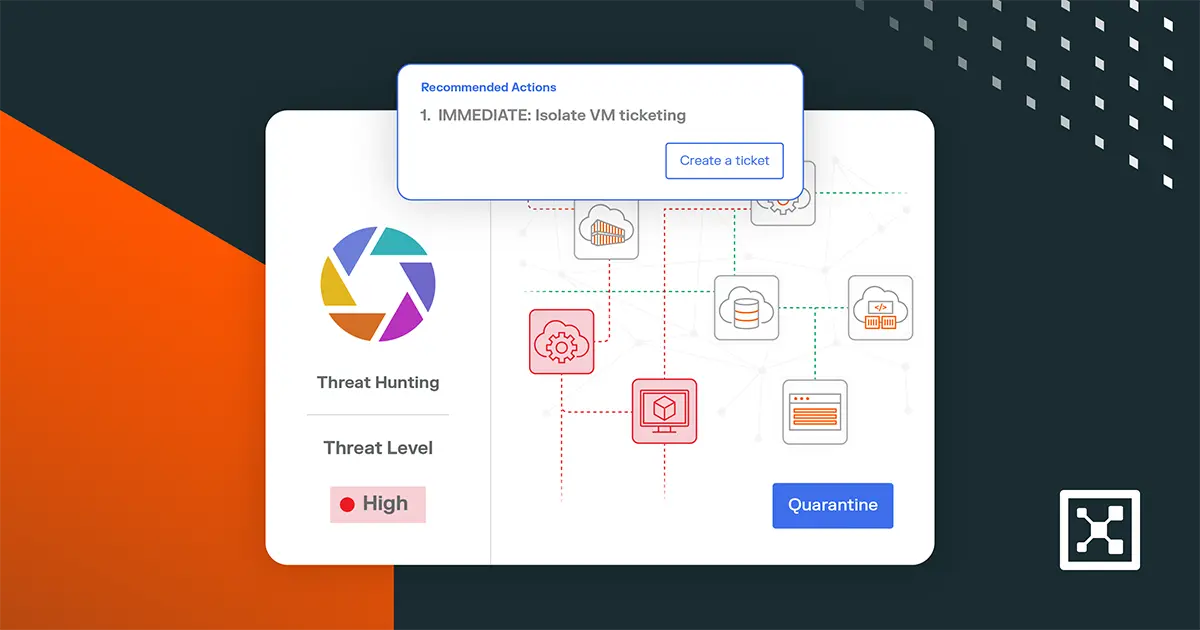

Prueba Illumio Insights gratis para ver cómo puede reducir el ruido de alerta, identificar amenazas reales y obtener orientación sobre contención de infracciones específica para cada función.

.webp)

.webp)