Soluciones Illumio

La segmentación de confianza cero es el componente fundamental de cualquier estrategia de seguridad

La segmentación de confianza cero es el componente fundamental de cualquier estrategia de seguridad

Poder mapear todas tus conexiones y aplicar un modelo de mínimo privilegio para controlar el flujo de tráfico mejora significativamente tu postura de seguridad.

Es relevante para el éxito de iniciativas cibernéticas estratégicas clave, permite multitud de casos de uso comunes y es fundamental para alcanzar los objetivos de seguridad en una amplia gama de industrias.

Vea cómo Illumio apoya los programas cibernéticos esenciales

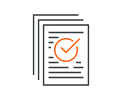

Mapeo y visibilidad de activos

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Convergencia de TI/OT

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Estrategias de protección

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Ransomware

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

Adaptándose a sus necesidades

Adapte las metodologías de su proyecto, como los modelos tradicionales de cascada, ágiles, híbridos o predictivos, alineados para entregar los resultados deseados.

.svg)

Todas las industrias se benefician de la segmentación de confianza cero

Microsoft implementa Illumio en todo su entorno de TI corporativo.