Por qué la detección falla sin contención (y cómo los gráficos de seguridad pueden ayudar a solucionarlo)

Hace unos años, los equipos de seguridad medían el éxito por la rapidez con la que podían detectar una intrusión.

Hoy en día, muchos de ellos pueden detectar comportamientos sospechosos en minutos, a veces incluso segundos. Las herramientas de detección modernas impulsadas por IA pueden incluso correlacionar señales, señalar anomalías y generar alertas más rápido de lo que cualquier analista humano podría hacerlo.

Sin embargo, las infracciones siguen aumentando.

En un incidente tras otro, los atacantes son detectados a tiempo y aún así logran robar datos e interrumpir las operaciones. Las alertas llegan a tiempo, pero los daños siguen ocurriendo.

Esa desconexión se convirtió en una de las realidades más frustrantes de la seguridad moderna. Una detección más rápida no se tradujo en mejores resultados.

La razón no es que las herramientas de detección estén fallando. El problema es que la detección por sí sola nunca fue diseñada para detener la propagación de un ataque.

Sin una contención de infracciones integrada basada en un gráfico de seguridad de IA, incluso las alertas más rápidas no pueden evitar el movimiento lateral ni limitar el radio de explosión una vez que un atacante está dentro de su red.

Los límites de la detección

La detección de amenazas tiene sus límites. Pero las nuevas capacidades de la IA sin duda hicieron que la detección sea más inteligente.

Los modelos de aprendizaje automático pueden reconocer comportamientos anormales y reducir la fatiga por alertas. Puede brindar a los equipos de seguridad un contexto mucho mejor que el que podrían brindar los sistemas tradicionales basados en reglas.

Ese progreso es importante, especialmente en entornos de nube híbrida complejos donde las señales son ruidosas y el cambio es constante.

Pero incluso las mejores herramientas de detección todavía se centran en la observación. Señalan problemas, sugieren lo que podría estar sucediendo y ayudan a los analistas a priorizar una respuesta.

Lo que no hacen, por diseño, es limitar lo que los atacantes pueden alcanzar a continuación.

Una vez que los atacantes logran afianzar, su objetivo es mover. Exploran el entorno, reutilizan credenciales legítimas y cambian de cargas de trabajo empleando protocolos estándar que los equipos de seguridad a menudo suponen que son seguros.

Los atacantes se mueven lateralmente, con rapidez y en silencio, a menudo antes de que un proceso de respuesta a incidentes pueda activar por completo.

Las herramientas de detección de IA pueden ver cómo se desarrolla esta actividad. No se puede detener a menos que ya exista algo más para imponer límites.

Ahí es donde la mayoría de las infracciones pasan de ser un único compromiso a un incidente a gran escala.

Por qué la detección temprana aún conduce a infracciones importantes

Cuando la detección es el control principal, la contención se vuelve reactiva.

Los equipos de seguridad reciben una alerta, la investigan, validan la intención y luego deciden cómo responder.

En teoría, esto suena razonable. En la práctica, se supone que las personas siempre pueden mover más rápido que los atacantes.

Durante una violación activa, esa suposición se desmorona. Los analistas pueden estar haciendo malabarismos con múltiples alertas. Los pasos de respuesta a incidentes pueden requerir que los equipos se coordinen. Las acciones de contención pueden implicar cambios manuales que toman tiempo para aprobar e implementar.

Mientras tanto, los atacantes no esperan. Continúan mover lateralmente, ampliando el acceso y aumentando el impacto con cada conexión exitosa. Cuando finalmente se logra la contención, el radio de la explosión ya es mucho mayor de lo necesario.

Es por esto que muchos equipos se enfrentan a lo que parece una paradoja. Detectan ataques antes que nunca, pero aún así sufren ataques de ransomware, pérdida de datos y cortes prolongados.

La detección hizo su trabajo. Es solo que la contención llegó demasiado tarde.

La contención de brechas es el control que falta

La contención cambia la ecuación. Limita lo que los atacantes pueden hacer luego de ser detectados, no antes.

En lugar de confiar en que las personas reaccionen perfectamente bajo presión, la contención establece límites que existen todo el tiempo.

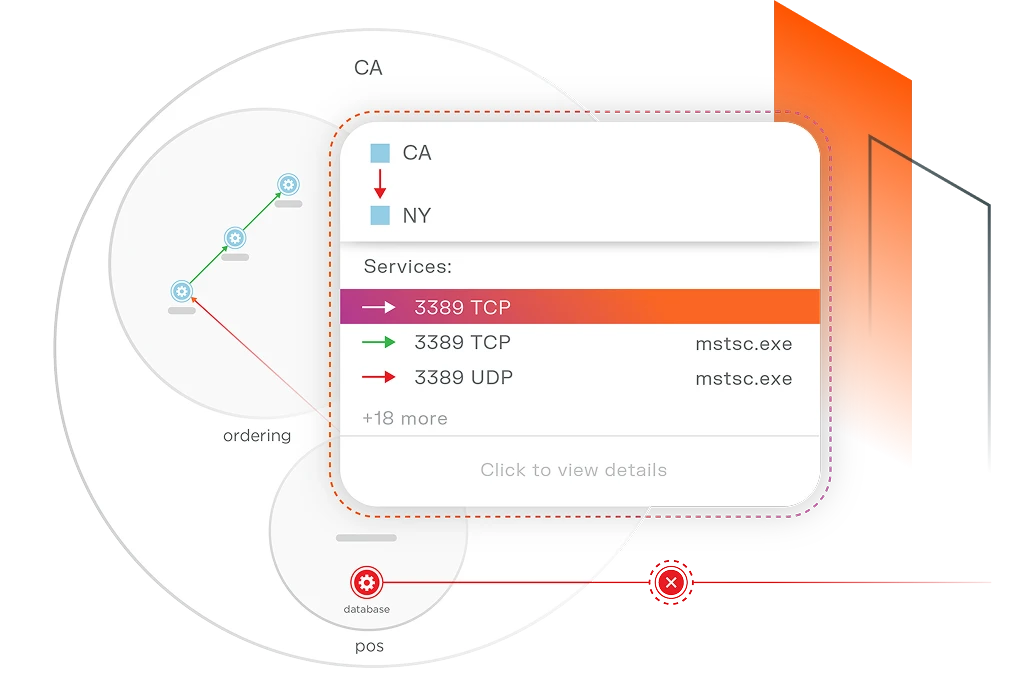

Cuando existe contención, una carga de trabajo comprometida no obtiene acceso automáticamente a todo lo que puede alcanzar. El tráfico de este a oeste está restringido. La confianza no se extiende por defecto. Las trayectorias de movimiento lateral se reducen o eliminan por completo.

En este modelo, la detección se vuelve más poderosa porque opera dentro de límites impuestos. Una alerta ya no señala el comienzo de una carrera contra el tiempo sino un evento ya contenido.

Por qué esto es importante para construir Confianza Cero en entornos de nube híbrida

Zero Trust depende de la idea de que el acceso debe ser explícito, limitado y evaluado continuamente.

En entornos de nube híbrida dinámicos, lograr ese nivel de control sin visibilidad de las conexiones es casi imposible.

Los gráficos de seguridad proporcionan la visibilidad que requiere Zero Trust. Y la segmentación, como parte fundamental de cualquier estrategia de Confianza Cero, facilita su cumplimiento. Juntos, garantizan que cuando las herramientas de detección detecten una amenaza, ésta ya esté contenida por diseño.

Este enfoque es especialmente importante en entornos de nube e híbridos, donde el cambio es constante y los controles estáticos quedan obsoletos rápidamente.

Un gráfico de seguridad actualizado continuamente refleja nuevas cargas de trabajo, conexiones y riesgos a medida que aparecen. Esto permite que la contención se mantenga al ritmo del propio medio ambiente.

Cómo Illumio convierte la detección en contención

Illumio se construyó en torno a la idea de que las infracciones son inevitables, pero los daños generalizados no tienen por qué serlo.

Durante años, Illumio se centró en uno de los problemas más críticos y difíciles en materia de seguridad: detener el movimiento lateral una vez que un atacante ingresa a su red.

Lo que hace diferente a Illumio es que no trata la detección, la visibilidad y la contención como problemas separados. Los conecta a través de una comprensión compartida de cómo funcionan realmente los entornos.

Ese entendimiento compartido es el gráfico de seguridad de la IA.

En el núcleo de la plataforma Illumio se encuentra un modelo de su entorno en tiempo real y continuamente actualizado. Mapea cargas de trabajo, flujos de tráfico y relaciones de riesgo en la nube, en las instalaciones e infraestructura híbrida.

El gráfico de seguridad refleja conexiones reales, comportamiento real y exposición real a medida que cambia el entorno.

Todo lo que hace Illumio, incluido Illumio Insights e Illumio Segmentation, se basa en esa base.

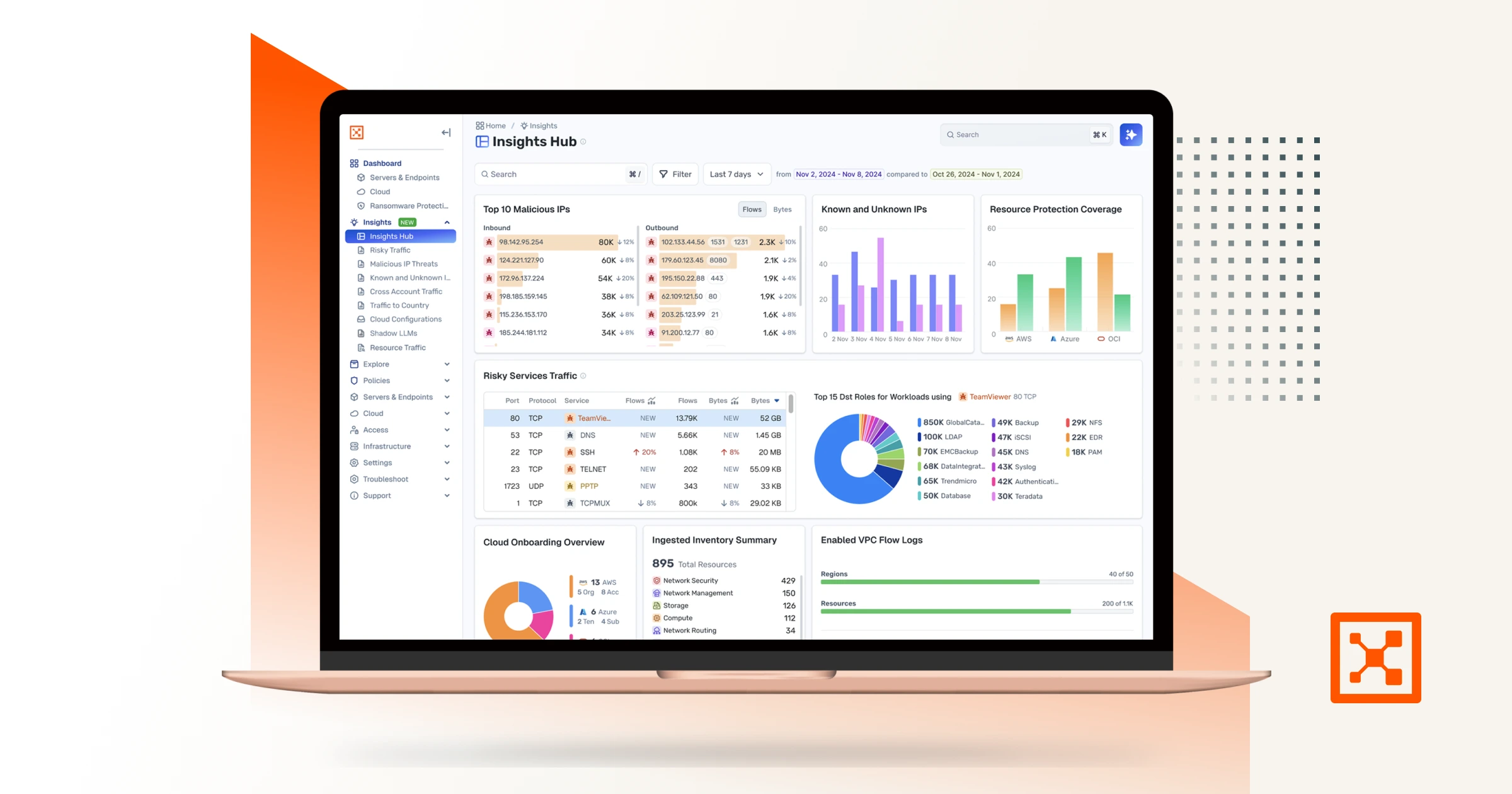

Illumio Insights: detección con contexto en tiempo real, no solo alertas

Illumio Insights emplea el gráfico de seguridad impulsado por IA para obtener visibilidad en tiempo real de su entorno de nube híbrida.

En lugar de analizar los eventos de forma aislada, Insights analiza el comportamiento a través de la lente de cómo están conectados los sistemas y cómo se mueven realmente los atacantes.

Esto es importante porque no todas las actividades sospechosas conllevan el mismo riesgo. Un intento de conexión que no conduce a ninguna parte es muy diferente de uno que abre un camino claro hacia sistemas críticos.

Al poder observar los flujos de tráfico de la red, Insights ayuda a los equipos a ver y priorizar las amenazas emergentes antes y con mucho más contexto. Destaca comportamientos de riesgo, rutas de ataque expuestas y patrones de movimiento anormales que indican que un atacante está buscando acceso lateral.

El resultado es una mejor detección, no porque haya más alertas, sino porque las alertas están vinculadas directamente al impacto potencial. Los equipos de seguridad pueden centrar en lo que más importa en lugar de perseguir el ruido.

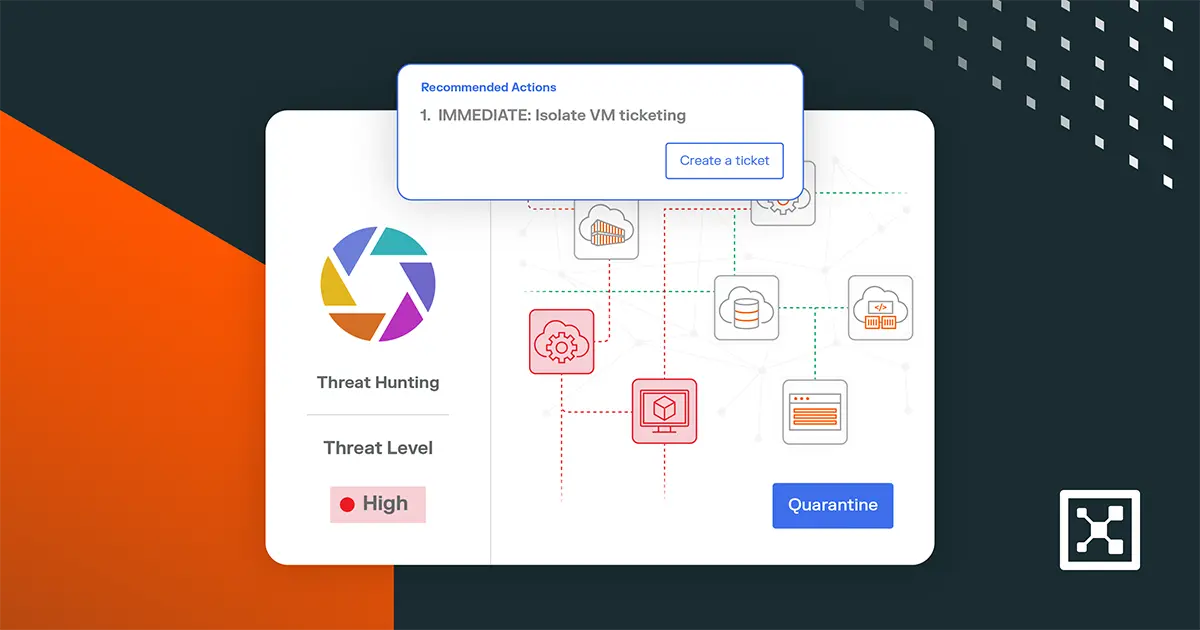

Y como parte de Insights, Insights Agent ofrece un asistente basado en IA y alineado con la personalidad que se ejecuta continuamente en segundo plano en su entorno. Actúa como un colega de equipo de confianza que habla su idioma, ya sea un cazador de amenazas, un oficial de cumplimiento, un ingeniero en la nube u otros roles de seguridad, y le brinda los hallazgos más relevantes directamente.

El agente analiza las comunicaciones de carga de trabajo en tiempo real y los flujos de red, asignando el comportamiento sospechoso al marco MITRE ATT&CK. Detecta anomalías y luego explica qué significan, por qué son importantes y cómo responder.

Al estar integrado con Illumio Segmentation, no se detiene en la detección. Le brinda opciones de contención con un solo clic, lo que lo ayuda a detener el movimiento lateral y aislar las cargas de trabajo comprometidas al instante.

Segmentación Illumio: imponiendo la contención por diseño

La segmentación de Illumio aplica el acceso con privilegios mínimos entre cargas de trabajo para contener las infracciones antes de que puedan propagar por su entorno.

En lugar de depender de redes planas o zonas de confianza amplias, la segmentación limita qué sistemas pueden comunicar y bajo qué condiciones.

Cuando la segmentación está activada, puedes reducir o eliminar las rutas de movimiento lateral antes de que un atacante intente explotarlas. Si una carga de trabajo se ve comprometida, su capacidad para llegar a otros sistemas ya está contenida.

Esto hace que la contención sea el estado predeterminado del entorno.

La detección sin contención ya no es suficiente

La IA aumentó las expectativas sobre la rapidez con la que los equipos de seguridad pueden detectar las amenazas. Los atacantes aumentaron las expectativas sobre la rapidez con la que pueden explotar el acceso.

Los equipos que dependen únicamente de la detección todavía apuestan a respuestas humanas perfectas en condiciones imperfectas. Esa apuesta fracasa con más frecuencia de lo que los dirigentes están dispuestos a admitir.

Los gráficos de seguridad cambian el resultado. Proporcionan el contexto que los equipos de seguridad necesitan para respaldar la contención, no solo la concientización. Cuando las infracciones son inevitables, limitar su impacto se convierte en la diferencia entre un incidente de seguridad y una crisis empresarial.

Es por eso que la contención ya no es opcional. Es el control lo que convierte la detección temprana en verdadera resiliencia.

Prueba Illumio Insights gratis para ver cómo los gráficos de seguridad impulsados por IA lo ayudan a contener las infracciones en tiempo real.

.webp)