.png)

Démarrer avec les graphes de sécurité : Une feuille de route pour la résilience

Comment les graphiques de sécurité peuvent vous aider à détecter les menaces plus rapidement, à renforcer la confiance zéro et à prendre de meilleures décisions en matière de risques.

Chaque jour, les équipes de sécurité se noient dans les alertes, chassent les faux positifs et se battent pour comprendre comment un événement est lié à un autre. Pendant ce temps, les attaquants ont déjà une vue d'ensemble - ils cartographient les relations entre les systèmes, les identités et les données pour agir plus vite que les défenseurs ne peuvent réagir.

Les graphiques de sécurité inversent cette équation. En visualisant la façon dont tout ce qui se trouve dans votre environnement est connecté, ils mettent en évidence les voies cachées, les relations de confiance faibles et les risques invisibles que les outils traditionnels ne détectent pas. Ce livre électronique montre comment utiliser la sécurité basée sur les graphes pour détecter les menaces plus tôt, contenir les attaques plus rapidement et construire une résilience durable grâce à la confiance zéro.

Ce que vous apprendrez :

- Comment les graphiques révèlent les relations cachées que les attaquants exploitent

- Cas d'utilisation pratiques pour la visibilité, la détection et la réponse

- Comment les graphes rendent la confiance zéro opérationnelle à grande échelle

- Une feuille de route simple pour commencer à utiliser les graphiques de sécurité dès aujourd'hui

Téléchargez votre exemplaire gratuit dès aujourd'hui.

Points saillants

Principaux avantages

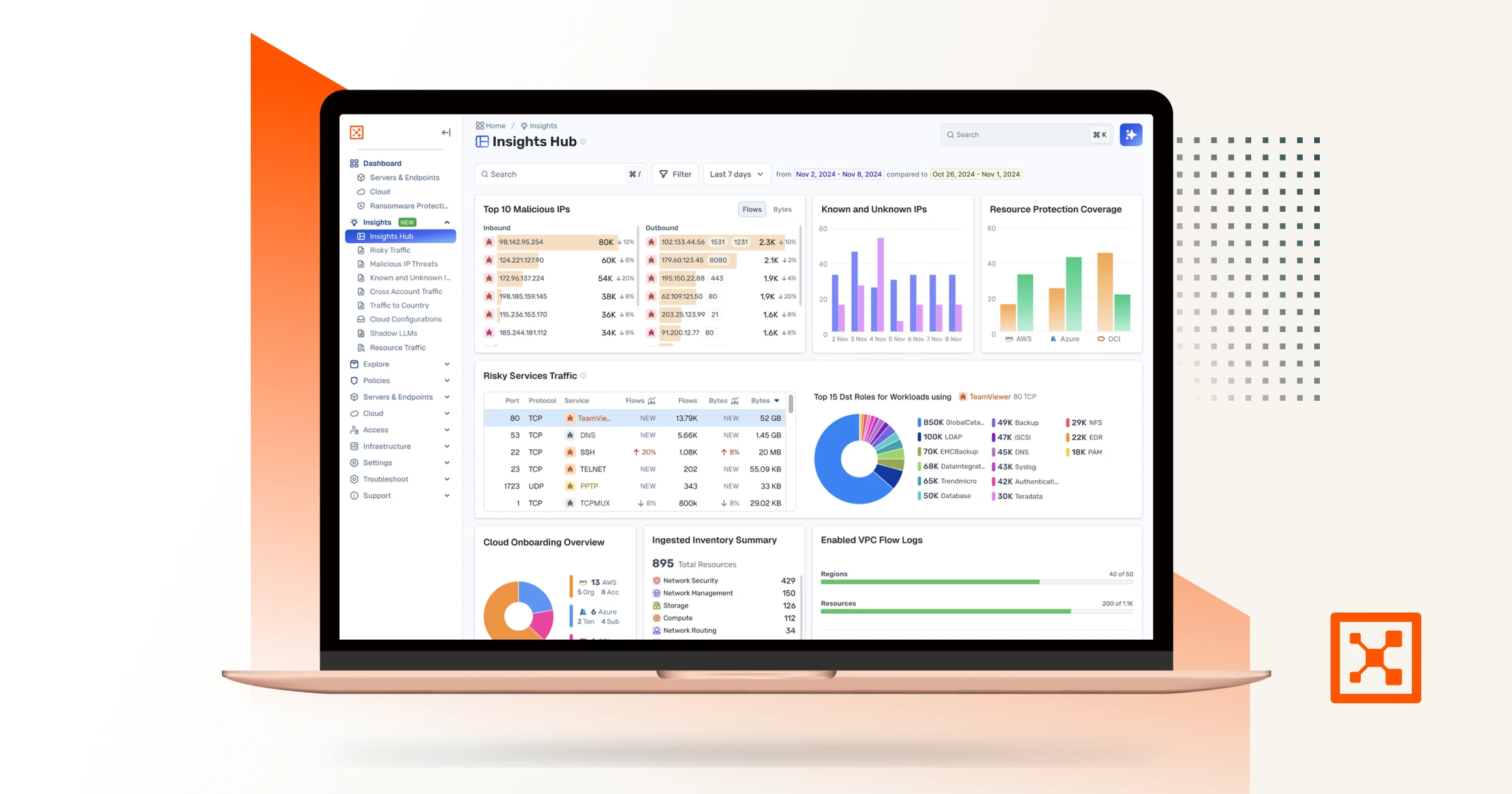

Aperçu des actifs

Supposons une rupture.

Minimiser l'impact.

Augmenter la résilience.

Vous souhaitez en savoir plus sur la segmentation zéro confiance ?

.webp)