Contenção de violações de dados: um guia completo para organizações

O que é contenção de violações?

A contenção de violações se refere às estratégias e ações tomadas para limitar o escopo e o impacto de um incidente de segurança cibernética após sua detecção. Diferentemente da detecção de violações, que se concentra na identificação de ameaças, a contenção visa impedir o movimento lateral de invasores dentro da rede, protegendo, assim, ativos e dados críticos.

A contenção efetiva de violações é uma fase fundamental no ciclo de vida de resposta a incidentes, preenchendo a lacuna entre a detecção e a erradicação. Isso envolve isolar os sistemas afetados, implementar controles de acesso e aproveitar tecnologias como a microssegmentação para impedir a progressão do ataque.

Por que a contenção de violações é fundamental para as organizações

Aumento da frequência e do custo das violações de dados

Os ataques cibernéticos estão se tornando cada vez mais comuns e caros. De acordo com o relatório de custo de uma violação de dados de 2024 da IBM, o custo médio de uma violação de dados atingiu 4,45 milhões de dólares, marcando um aumento significativo em relação aos anos anteriores. As implicações financeiras, juntamente com os danos à reputação, ressaltam a necessidade de estratégias robustas de contenção de violações.

Tempo de permanência e movimento lateral: os riscos silenciosos

O tempo de permanência — o período entre a ocorrência de uma violação e sua detecção — pode se estender por meses, oferecendo aos atacantes uma ampla oportunidade de se moverem lateralmente dentro da rede. Esse movimento lateral permite que eles acessem dados e sistemas confidenciais, amplificando o impacto da violação. As estratégias de contenção visam reduzir o tempo de permanência e restringir o movimento lateral, mitigando assim possíveis danos.

Implicações de conformidade regulatória

Regulamentos como GDPR, HIPAA e PCI-DSS exigem medidas rigorosas de proteção de dados. A falha em conter as violações imediatamente pode resultar em multas pesadas e consequências legais. A implementação de medidas de contenção eficazes demonstra conformidade e compromisso com a segurança dos dados.

Danos à reputação e à confiança

Além das perdas financeiras, as violações de dados corroem a confiança do cliente e mancham a reputação da marca. A contenção rápida minimiza a visibilidade e o impacto da violação, ajudando as organizações a manter a confiança das partes interessadas.

Principais benefícios da contenção eficaz de violações

- Minimiza o raio de explosão do ataque: ao isolar os sistemas afetados, a contenção evita a propagação da violação para outras partes da rede.

- Reduz o tempo médio de resposta (MTTR): ações rápidas de contenção levam a uma resolução mais rápida de incidentes, reduzindo o tempo de inatividade e os custos associados.

- Protege dados confidenciais e continuidade de negócios: a contenção protege os dados críticos e garante que as operações comerciais possam continuar com o mínimo de interrupção.

- Melhora a prontidão para auditoria e a postura de conformidade: a demonstração de medidas de contenção eficazes pode facilitar as auditorias de conformidade e as revisões regulatórias.

- Aumenta a confiança das partes interessadas: estratégias proativas de contenção garantem aos clientes, parceiros e investidores o compromisso da organização com a segurança.

Princípios fundamentais da contenção eficaz de violações

Segmentação e microssegmentação

A segmentação envolve a divisão de uma rede em zonas distintas para controlar o fluxo de tráfego. A microsegmentação leva isso ainda mais longe, criando zonas granulares para cargas de trabalho ou aplicativos individuais. Essa abordagem é essencial para implementar um modelo Zero Trust, garantindo que, mesmo que um segmento seja comprometido, a violação não possa se espalhar facilmente.

Visibilidade e telemetria em tempo real

Entender como os aplicativos e os sistemas se comunicam é vital para detectar anomalias. A telemetria em tempo real fornece informações sobre o tráfego da rede, permitindo a rápida identificação e contenção de ameaças.

Automação e orquestração

As respostas automatizadas às ameaças detectadas podem reduzir significativamente os tempos de resposta. As ferramentas de orquestração coordenam essas ações automatizadas em vários sistemas, garantindo uma estratégia de contenção coesa.

Contenção sem interrupções nos negócios

A contenção efetiva não deve impedir as operações comerciais. As estratégias devem ser projetadas para isolar as ameaças e, ao mesmo tempo, manter a funcionalidade dos sistemas não afetados, garantindo a continuidade.

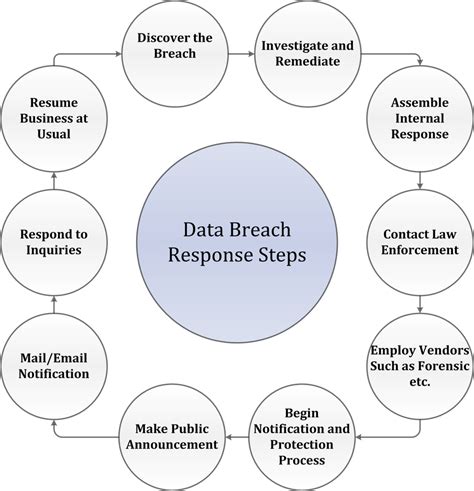

Estrutura da estratégia de contenção de violações

Uma estratégia bem-sucedida de contenção de violações não é algo que você improvisa no calor de um incidente — ela deve ser estruturada, proativa e continuamente refinada. Essa estrutura descreve as seis etapas essenciais que as organizações devem seguir para minimizar os danos, restaurar as operações rapidamente e criar resiliência cibernética de longo prazo.

- Avalie: mapeie a rede para identificar ativos críticos e possíveis vulnerabilidades.

- Design: Desenvolva políticas de segmentação e estratégias de contenção adaptadas à infraestrutura da organização.

- Implemente: implante as políticas projetadas e garanta que elas sejam aplicadas em toda a rede.

- Monitore: observe continuamente o tráfego da rede e os comportamentos do sistema para detectar anomalias.

- Responda: ao detectar uma violação, execute medidas de contenção imediatamente para isolar a ameaça.

- Evolua: atualize e refine regularmente as estratégias de contenção com base nas lições aprendidas e nas ameaças emergentes.

Ao seguir essa estratégia de contenção passo a passo, as organizações podem reduzir significativamente as consequências dos incidentes de segurança cibernética. Com o planejamento adequado e as tecnologias certas, as equipes estão mais bem equipadas para responder rapidamente e se adaptar a um cenário de ameaças em evolução.

Tecnologias que permitem a contenção de violações

A contenção é tão forte quanto as tecnologias que a sustentam. O cenário atual de segurança cibernética exige uma pilha de tecnologia integrada e em camadas que permita visibilidade, controle e resposta rápida em diversos ambientes, do local à nuvem e tudo mais.

- Plataformas de microsegmentação: Ferramentas como o Illumio fornecem controle granular sobre o tráfego da rede, essencial para uma contenção eficaz.

- Arquitetura Zero Trust: Esse modelo de segurança não pressupõe confiança implícita, exigindo verificação para cada solicitação de acesso, limitando assim a propagação de violações.

- Integrações EDR/XDR: as ferramentas de Detecção e Resposta de Endpoint (EDR) e Detecção e Resposta Estendidas (XDR) detectam e respondem a ameaças em endpoints e redes.

- Ferramentas de automação e resposta de orquestração de segurança (SOAR): essas plataformas automatizam os processos de detecção e resposta a ameaças, aumentando a eficiência.

- Tecnologias de decepção e Honeypots: ao implantar sistemas de engodo, as organizações podem detectar e analisar o comportamento dos invasores sem arriscar ativos reais.

Quando usadas em conjunto, essas tecnologias formam a espinha dorsal de uma estratégia eficaz de contenção de violações. Ao aproveitar soluções como a microssegmentação da Illumio e a fiscalização do Zero Trust, as organizações podem reduzir drasticamente os riscos, interromper o movimento lateral e proteger seus ativos digitais mais valiosos.

Como a Illumio ajuda as organizações a conter violações

A tecnologia de microssegmentação da Illumio oferece uma abordagem proativa para a contenção de violações. Ao visualizar as dependências dos aplicativos e aplicar políticas de segmentação, a Illumio limita o movimento lateral das ameaças na rede.

Nossa abordagem baseada em agentes garante compatibilidade com vários ambientes, incluindo sistemas legados. A integração com os ecossistemas de segurança existentes permite uma implantação e operação perfeitas.

Exemplo de caso: " Contenção em segundos, não em horas "

Uma instituição financeira global implementou as soluções da Illumio e reduziu o tempo de contenção de violações de horas para meros segundos, minimizando significativamente os possíveis danos.

Casos de uso do mundo real

Contenção de ransomware

Em um incidente notável, uma empresa de manufatura enfrentou um ataque de ransomware. Ao utilizar a microssegmentação da Illumio, eles isolaram rapidamente os sistemas afetados, evitando a propagação e garantindo a continuidade operacional.

Contenção de ameaças internas

Um profissional de saúde detectou o acesso não autorizado de um usuário interno. Implementando controles de segmentação, eles restringiram o acesso do usuário, protegendo os dados do paciente.

Contenção de ambientes híbridos e de nuvem

Uma empresa de tecnologia que opera em um ambiente de nuvem híbrida empregou as soluções da Illumio para manter a visibilidade e o controle em sua infraestrutura, contendo efetivamente possíveis violações.

Segurança de tecnologia operacional (OT)

Uma empresa do setor de energia integrou a microssegmentação da Illumio em seus sistemas de OT, aprimorando a segurança sem interromper as operações críticas.

Desafios comuns na contenção de violações — e como superá-los

Embora a contenção de violações seja um recurso crítico de segurança cibernética, implementá-la de forma eficaz não é isenta de obstáculos. Muitas organizações enfrentam obstáculos técnicos e culturais que impedem sua capacidade de responder rapidamente quando ocorrem incidentes. Abaixo estão alguns dos desafios mais comuns, além de soluções práticas para superá-los.

Falta de visibilidade da rede

Um dos obstáculos mais significativos na contenção de violações é a falta de visibilidade em tempo real sobre como os sistemas e os aplicativos interagem. Sem essa percepção, as equipes de segurança estão basicamente voando às cegas durante um ataque, dificultando a detecção de anomalias ou o rastreamento do movimento lateral de uma ameaça.

Solução: Implemente ferramentas que forneçam informações abrangentes sobre o tráfego de rede e as interações do sistema. A Illumio, por exemplo, oferece um mapeamento dinâmico de dependências de aplicativos que visualiza os fluxos de comunicação e destaca os riscos de exposição, permitindo que as equipes respondam com precisão.

Resistência à interrupção operacional

As estratégias de contenção geralmente são vistas como prejudiciais às operações diárias, especialmente se envolverem o isolamento abrupto de sistemas ou o encerramento de serviços. Esse atrito entre segurança e operações pode atrasar os tempos de resposta e aumentar o impacto da violação.

Solução: Crie estratégias de contenção com a continuidade dos negócios em mente. Empregue tecnologias como microssegmentação que permitem o isolamento cirúrgico das cargas de trabalho afetadas e, ao mesmo tempo, permitem que os sistemas não afetados continuem funcionando. Comunique o valor da contenção para minimizar as interrupções de longo prazo para obter a adesão das partes interessadas da empresa.

Desafios de integração com sistemas legados

A infraestrutura legada geralmente não tem a flexibilidade de se integrar às ferramentas modernas de contenção, deixando lacunas de segurança e aumentando a complexidade.

Solução: escolha tecnologias que sejam independentes de infraestrutura e compatíveis com uma ampla variedade de ambientes, incluindo sistemas mais antigos. O modelo baseado em agentes da Illumio permite uma implantação perfeita em infraestruturas antigas e modernas sem exigir mudanças arquitetônicas disruptivas.

Ao enfrentar esses desafios de forma proativa, as organizações podem fortalecer suas capacidades de contenção de violações e melhorar sua postura geral de segurança cibernética, transformando possíveis vulnerabilidades em pontos de resiliência.

Principais métricas e KPIs para medir o sucesso da contenção

- Tempo médio de contenção (MTTC): a duração média entre a detecção e a contenção da violação.

- Tentativas de movimento lateral bloqueadas: Número de tentativas de acesso não autorizado impedidas após a implementação da contenção.

- Sistemas afetados antes e depois dos controles de contenção: comparação para avaliar a eficácia das medidas de contenção.

- Cobertura de políticas versus mapeamento de exposição: avaliação de até que ponto as políticas de segurança protegem ativos críticos.

Conclusão

A contenção de violações de dados não é apenas uma medida reativa, mas uma estratégia proativa essencial para a cibersegurança moderna. Ao implementar práticas eficazes de contenção, as organizações podem proteger seus ativos, manter a conformidade e manter a confiança das partes interessadas.

As soluções de contenção de violações da Illumio oferecem as ferramentas e a experiência necessárias para navegar no complexo cenário de segurança cibernética com confiança e agilidade. Desde a aplicação do Zero Trust por meio da microssegmentação até a aceleração do isolamento de violações com visibilidade em tempo real, a Illumio capacita as equipes de desenvolvimento, operações de segurança (DevSecOps) e cibersegurança para conter incidentes rapidamente e evitar interrupções nos negócios.

Quando cada segundo conta, a plataforma da Illumio reduz o tempo de resposta de horas para segundos, ajudando as organizações a passarem do combate reativo a incêndios para a resiliência cibernética proativa. Se você está pronto para criar uma estratégia de segurança que prioriza a contenção, explore as soluções da Illumio para contenção de violações, proteção de ativos essenciais ou segurança na nuvem para começar hoje mesmo.

Perguntas frequentes (FAQs)

1. O que é contenção de violações na cibersegurança?

A contenção de violações é o processo de limitar a propagação e o impacto de um incidente de segurança cibernética após sua detecção. Envolve isolar sistemas comprometidos, aplicar políticas de segmentação e interromper o movimento lateral para proteger ativos essenciais.

2. Como a contenção de violações difere da detecção de violações?

A detecção se concentra na identificação de uma violação, enquanto a contenção consiste em tomar medidas para impedir que a ameaça se espalhe. Ambos fazem parte de um processo mais amplo de resposta a violações de dados, mas a contenção é a etapa decisiva para reduzir os danos.

3. O que é contenção de incidentes no contexto de um plano de resposta a violações de dados?

A contenção de incidentes é um estágio do ciclo de vida de resposta a incidentes em que os sistemas afetados são colocados em quarentena, o acesso é restrito e as ameaças são impedidas de se mover lateralmente pela rede.

4. Quais são algumas estratégias comuns de contenção para resposta a incidentes?

As estratégias comuns de contenção incluem microssegmentação, imposição de acesso com privilégios mínimos, isolamento de rede, uso de ferramentas SOAR e implantação de honeypots ou iscas para detectar tentativas de movimento lateral.

5. Quanto tempo deve ser necessário para conter uma violação de dados?

Idealmente, a contenção da violação deve ocorrer em minutos ou horas. Quanto mais rápido for o Tempo Médio de Contenção (MTTC), menor será o impacto da violação. Ferramentas como o Illumio podem reduzir o tempo de contenção para segundos.

6. A contenção de violações pode ser alcançada em ambientes híbridos e de nuvem?

Sim. Soluções e ferramentas como as soluções de segurança em nuvem da Illumio permitem que as organizações, como o Illumio CloudSecure, ampliem as estratégias de contenção em ambientes híbridos e multinuvem, mantendo a visibilidade e o controle.

7. Por que a microssegmentação é importante para a contenção de violações?

A microsegmentação permite que as equipes de segurança criem limites granulares e aplicáveis em torno das cargas de trabalho. Isso interrompe o movimento lateral e limita o raio de explosão de um ataque, mesmo que a brecha inicial não seja detectada.

8. Como a contenção de violações ajuda na conformidade regulatória?

A contenção eficaz apoia a conformidade com regulamentações como GDPR, HIPAA e PCI-DSS, demonstrando a devida diligência, reduzindo a exposição de dados confidenciais e garantindo uma resposta oportuna a incidentes.

9. Quais ferramentas são melhores para detecção e resposta a violações?

Um kit de ferramentas robusto inclui plataformas EDR/XDR, sistemas SOAR, feeds de inteligência contra ameaças, plataformas de microssegmentação como a Illumio e ferramentas de visibilidade para telemetria em tempo real.

10. Como a Illumio apoia as equipes de DevSecOps na contenção de violações?

A Illumio capacita as equipes de DevSecOps com mapas de dependência de aplicativos em tempo real, políticas proativas de segmentação e ferramentas dinâmicas de resposta a violações, garantindo que a segurança seja incorporada aos fluxos de trabalho de desenvolvimento e operações sem diminuir a inovação.

.png)