4 maneras más de sacarle el máximo provecho a tu prueba gratis de Illumio Insights

En la primera parte de este serial, compartimos maneras de familiarizar con Illumio Insights y comenzar a descubrir su valor desde el principio de su prueba gratis.

Una vez que adquirió esa comprensión básica, el siguiente paso es emplear Insights de la forma en que realmente trabajan los equipos de seguridad: desde la perspectiva de cada rol, desde el CISO hasta el cazador de amenazas, formulando preguntas, poniendo a prueba las suposiciones y validando los riesgos.

Esta publicación complementaria se centra en cuatro tipos de investigaciones que puede realizar ahora mismo en su entorno, las cuales ayudan a los nuevos usuarios a ir más allá de la visibilidad superficial y a obtener información valiosa sobre seguridad.

Cada una refleja una preocupación común del mundo real y muestra cómo Insights ayuda a tomar decisiones más rápidas y seguras sin necesidad de semanas de ajustes ni contexto histórico.

Para sacar el máximo provecho de estos ejercicios, le recomendamos que registre sus cuentas en la nube (AWS, Azure o GCP) y nosotros nos encargaremos de incorporar sus registros de flujo para que pueda ver los datos en tiempo real en el entorno de prueba. Puedes leer cómo hacerlo en la primera parte de este serial o en nuestra documentación del producto.

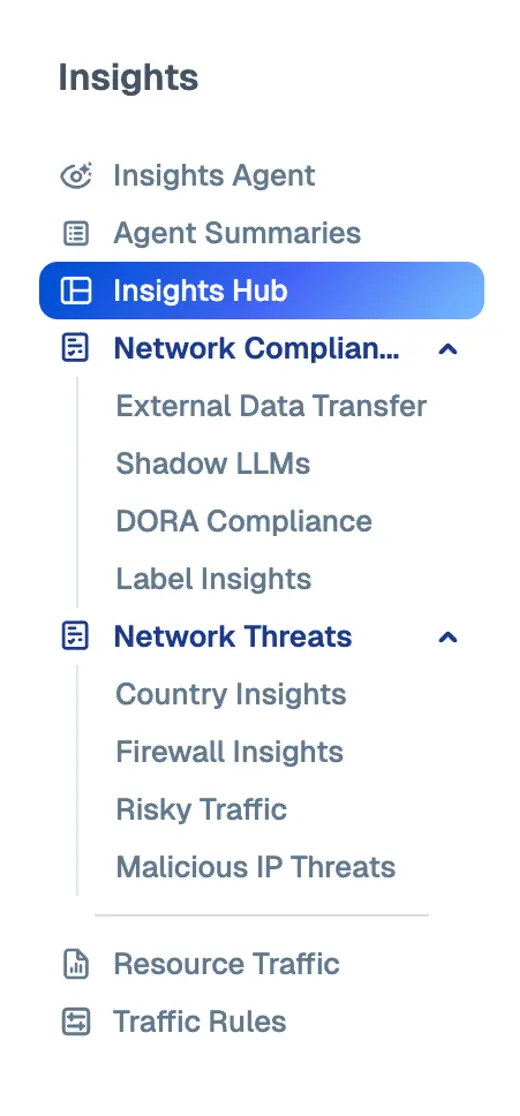

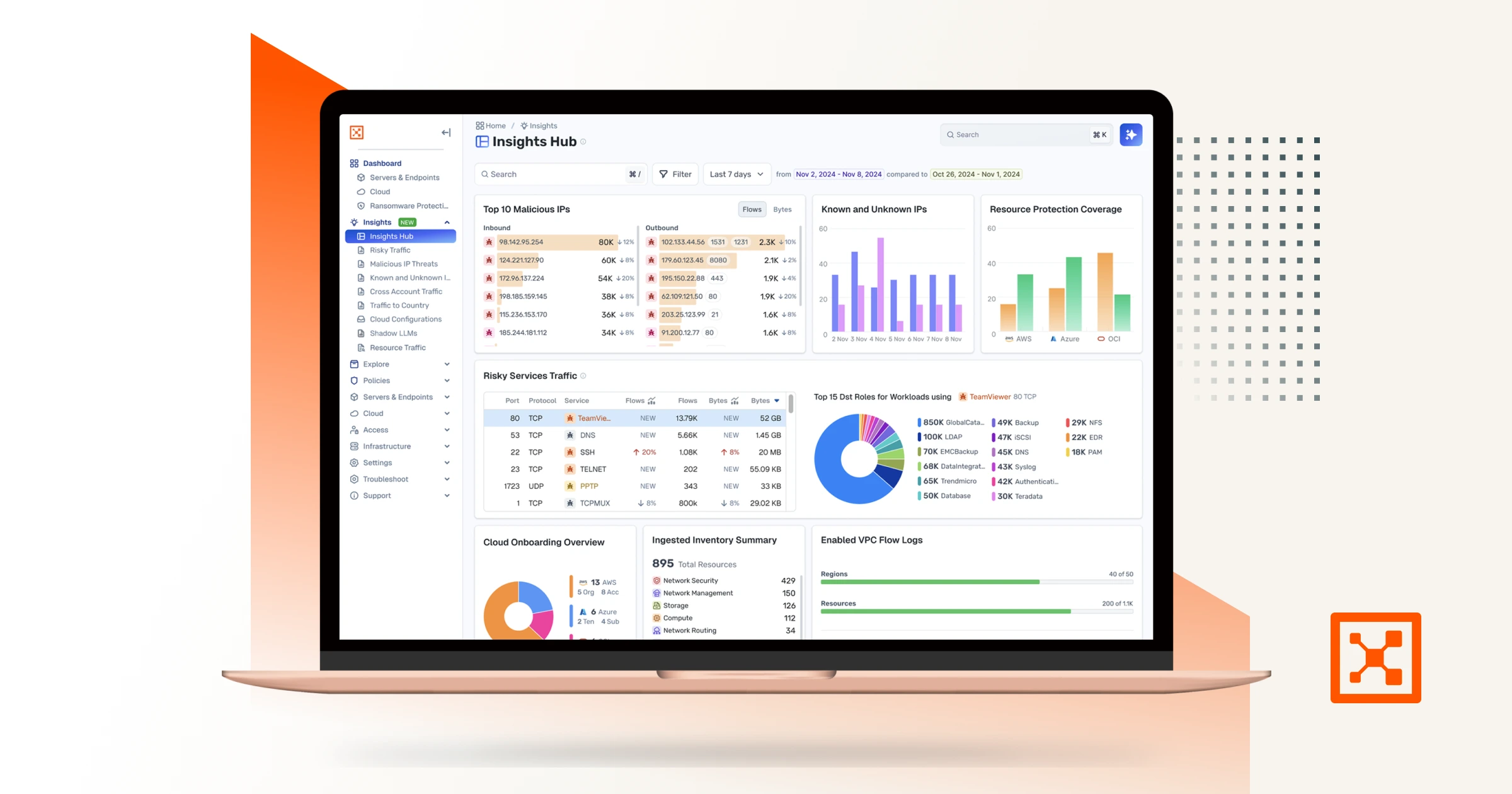

Para acceder a cualquiera de las funciones mencionadas en esta publicación, emplee la ventana de navegación situada en el lado izquierdo de la pantalla en Insights.

1. Investiga las amenazas reales, no las hipotéticas.

Un reto común con las herramientas de seguridad es saber por dónde empezar.

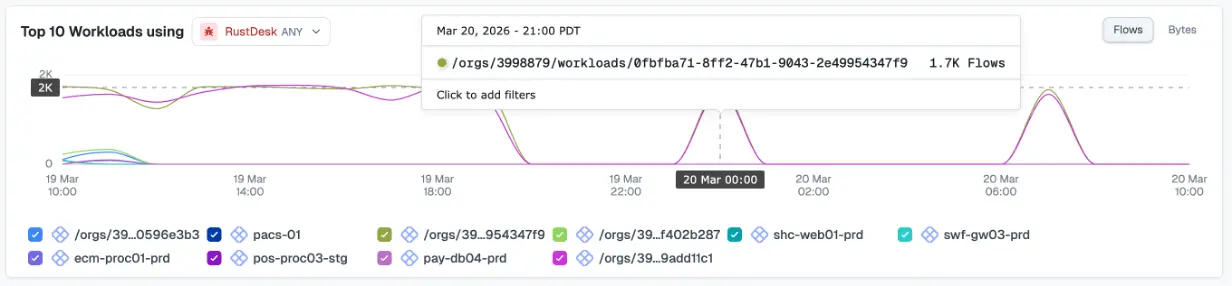

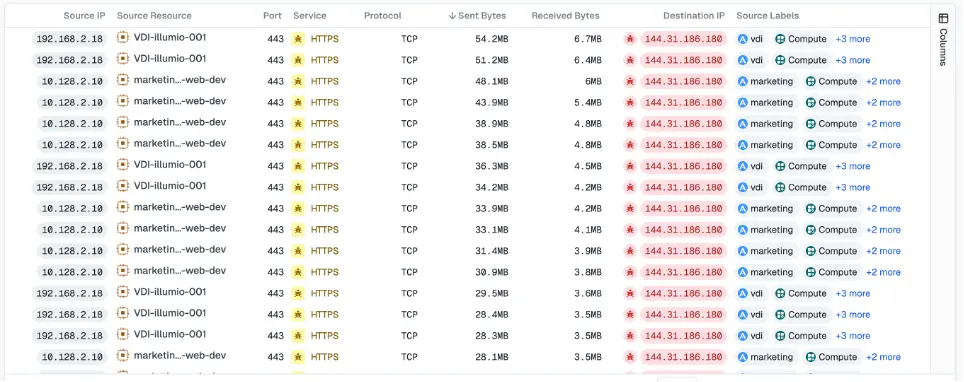

No existen muchas herramientas que puedan detectar rápidamente los riesgos de movimiento lateral. De hecho, muchas compañías disponen de una gran cantidad de herramientas y aun así sufren ataques informáticos. En lugar de tener que consultar varios paneles de control para comprender dónde reside el problema, Illumio Insights elimina las conjeturas al mostrar de forma temprana la actividad maliciosa conocida, lo que proporciona a los nuevos usuarios información concreta para investigar.

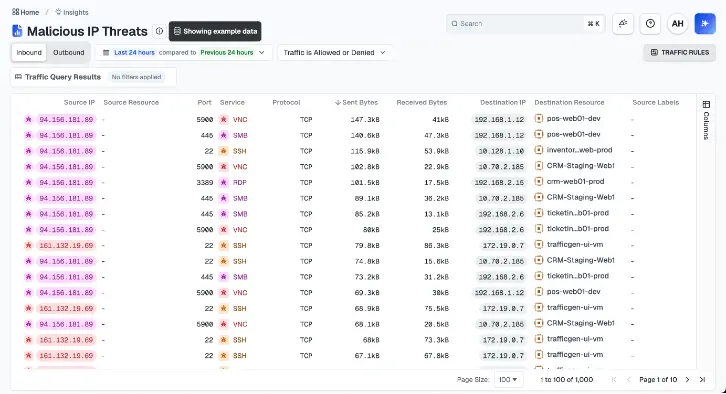

Una vez que acceda a la pestaña Amenazas de IP maliciosas, podrá centrar su investigación en una única IP maliciosa en lugar de comenzar con métricas abstractas.

Obtenga respuestas a preguntas prácticas como:

- ¿Esta actividad es aislada o generalizada?

- ¿Qué recursos internos están involucrados?

- ¿Esto parece un simple ruido o es algo que merece ser denunciado?

En lugar de memorizar los detalles de una IP a la vez, Insights ayuda a conectar los puntos entre la inteligencia sobre amenazas, el contexto del tráfico y las cargas de trabajo afectadas, todo en un mismo lugar. Aquí es también donde Insights aprovecha al máximo el gráfico de seguridad impulsado por IA.

Gracias a su poderosa capacidad de observación del flujo de tráfico de red, Insights pone de relieve los comportamientos de riesgo, las rutas de ataque expuestas y los patrones de movimiento anómalos que indican que un atacante está buscando acceso lateral.

El resultado es una mejor detección, no porque haya más alertas, sino porque las alertas están vinculadas directamente al impacto potencial. Los equipos de seguridad pueden centrar en lo que más importa en lugar de perseguir el ruido.

2. Valida los servicios riesgosos y los controles en los que confías.

Casi todas las organizaciones ya cuentan con ciertos controles de seguridad. La cuestión es si esos controles funcionan realmente como usted cree.

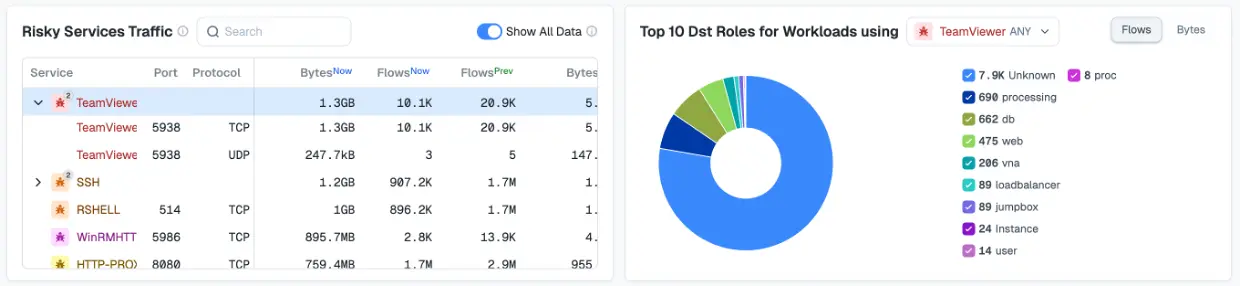

Su prueba gratis de Insights es el momento ideal para poner a prueba esa suposición analizando el tráfico de servicios de riesgo. Se trata de protocolos que suelen emplear indebidamente para el movimiento lateral o el acceso no autorizado.

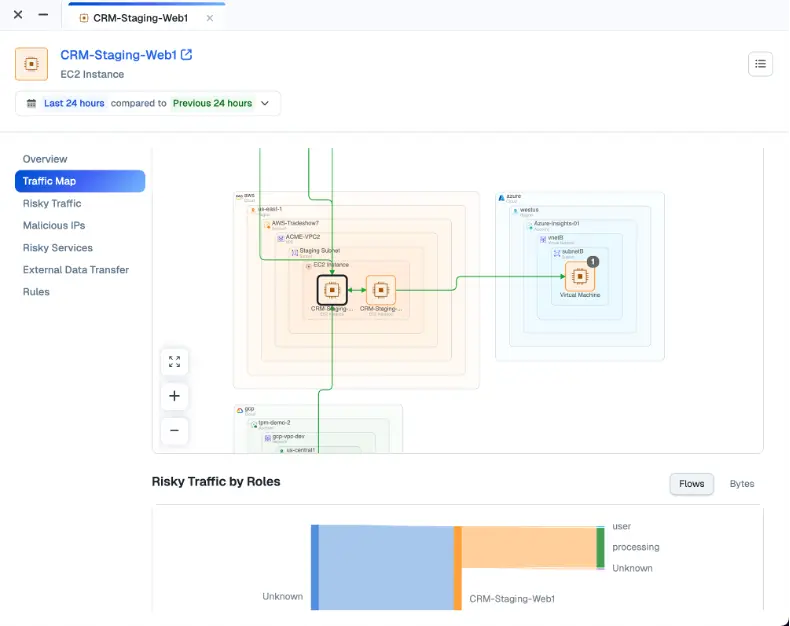

En lugar de tratar esto como una comprobación binaria de permitido o bloqueado, Insights le permite evaluar el riesgo de forma más integral.

Para empezar, dirigir a la pestaña Servicios de riesgo. Puedes entender rápidamente:

- ¿Qué tipos de cargas de trabajo están expuestas a servicios riesgosos?

- Cuando el uso parece excesivo o inesperado

- Si el tráfico se está restringiendo según lo previsto.

El resultado no consiste solo en identificar riesgos potenciales, sino en obtener confianza basada en evidencia en su estrategia de segmentación y aplicación de la normativa. Por fin podrás validar tus decisiones de diseño más allá de simplemente observar el tráfico de tu red.

3. Determinar si la actividad sospechosa es realmente una exfiltración de datos.

Pocos escenarios generan tanta urgencia como la posibilidad de un robo de datos. Pero sin contexto, es fácil reaccionar de forma exagerada o, peor aún, no captar la señal en absoluto.

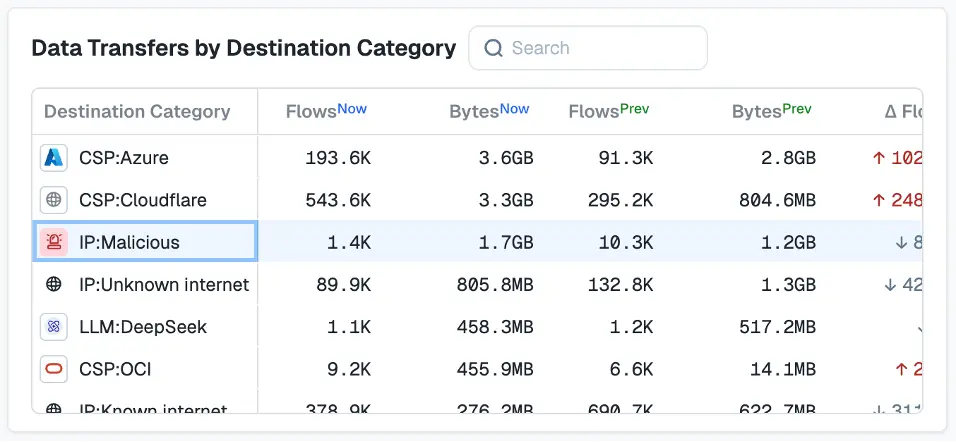

Illumio Insights ayuda a los equipos a abordar esta cuestión de forma analítica. Al acceder a la pestaña Transferencia de datos externos, es fácil obtener respuestas a preguntas precisas como:

- ¿Adónde abandonan los datos el entorno?

- ¿Qué fuentes internas son responsables de los mayores volúmenes de salida?

- ¿Los destinos suscitan preocupación?

Al correlacionar los patrones de tráfico saliente con el riesgo y la geografía del destino, Insights lo ayuda a distinguir entre la comunicación externa legítima y el comportamiento que sugiere la manipulación o la filtración de datos.

Igualmente importante, proporciona un contexto temporal, para que puedas comprender si se trata de un pico puntual o de un patrón recurrente.

Con Insights, podrá tomar decisiones tranquilas e informadas en momentos de alta presión.

4. Comprender cómo se emplean realmente los LLM.

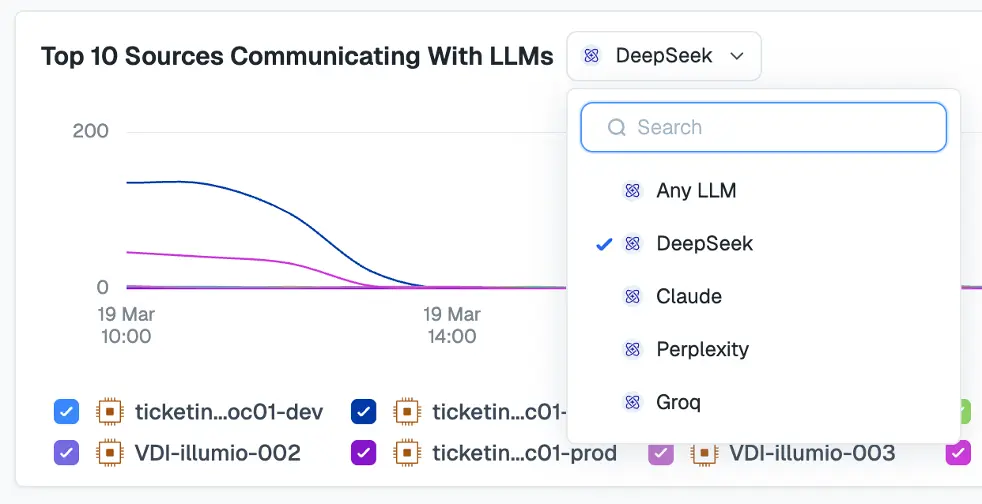

Como muchas compañías comprobaron rápidamente, la adopción de la IA rara vez sigue procesos de aprobación formales. Para cuando se redactan las políticas, el uso ya se está produciendo, a menudo en lugares que los equipos de seguridad no pueden detectar fácilmente.

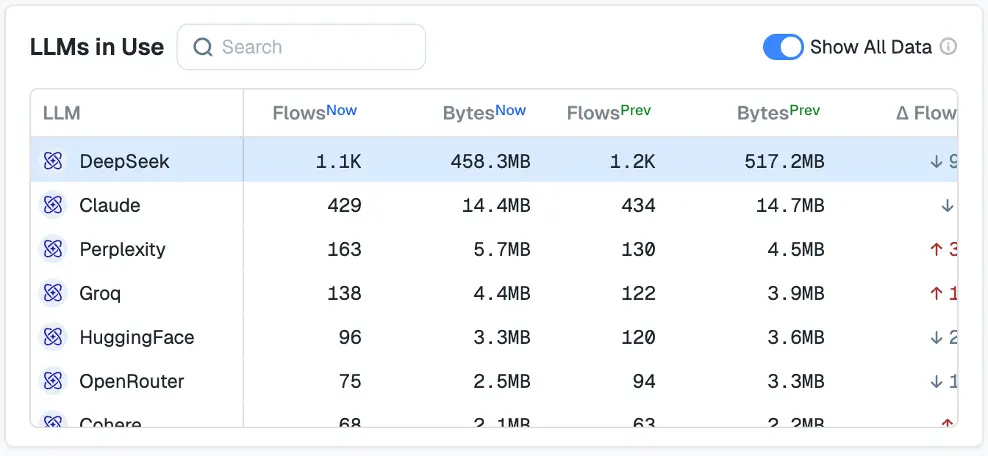

Illumio Insights te ofrece una forma de fundamentar la gobernanza de la IA en la realidad, al revelar cómo se emplean realmente los LLM en tu entorno en la pestaña LLM en la sombra.

En lugar de empezar por la aplicación de la ley, se empieza por la visibilidad. Puedes ver qué modelos están en uso, qué usuarios o cargas de trabajo interactúan con ellos y cuántos datos se comparten. También puedes profundizar un poco más para determinar con exactitud qué flujos de tráfico parecen particularmente riesgosos o desconocidos.

Esto facilita la distinción entre la experimentación autorizada con IA y su uso encubierto, así como entre las interacciones rutinarias y los comportamientos potencialmente riesgosos.

Los equipos de seguridad no quieren bloquear la adopción de la IA. Pero sí necesitan establecer una base de datos objetiva sobre la IA en su red que pueda servir de base para la formulación de políticas, las salvaguardias y los controles futuros.

Convierta la exploración en acción con Illumio Insights.

La prueba gratis de Illumio Insights resulta más eficaz cuando se emplea como una investigación en lugar de un simple recorrido.

Cada uno de estos ejercicios ayuda a los nuevos usuarios a pasar de la curiosidad a la claridad, ya sea para comprender una amenaza real, validar los controles existentes o descubrir riesgos emergentes como el uso no autorizado de la IA.

Descubre lo rápido que Insights puede ayudarte a formular mejores preguntas y obtener respuestas fiables.

Comienza tu Prueba gratis de Illumio Insights Hoy.

.webp)