Comment la CDR et la segmentation alimentées par l'IA simplifient le confinement des brèches

Malgré un arsenal d'outils de sécurité - détection et réponse aux points d'extrémité (EDR), pare-feu, systèmes de gestion des informations et des événements de sécurité (SIEM), et même analyse comportementale - de nombreuses organisations se trouvent encore confrontées à des attaques se déplaçant latéralement dans le nuage hybride.

Ce phénomène peut se produire pendant des semaines avant que les outils traditionnels ne déclenchent une seule alerte significative.

Les violations réussies sont rarement dues à un manque de données. Elles résultent d'un manque de contexte et d'une incapacité à contenir la menace une fois qu'elle a percé.

Telle est la réalité pour les organisations qui tentent de faire face aux risques modernes de sécurité dans l'informatique dématérialisée en utilisant les défenses périmétriques d'hier.

L'avenir de la détection et de la réponse dans le cloud (CDR) exige une nouvelle approche, qui associe la CDR alimentée par l'IA à la sécurité de la segmentation pour offrir une observabilité approfondie, des informations exploitables et un confinement plus rapide et plus simple des brèches.

Alors que l'IA continue de remodeler à la fois l'attaque et la défense, les organisations recherchent des approches plus unifiées et automatisées de la sécurité. C'est pourquoi le moment est venu d'examiner comment le CDR et la segmentation s'articulent.

Le nuage a brisé le périmètre

Les équipes de sécurité s'appuient depuis longtemps sur des outils qui surveillent le périmètre. Mais dans les environnements hybrides et multiplateformes d'aujourd'hui, il n'y a pas de frontière unique à défendre.

Les charges de travail en nuage montent et descendent sur AWS, Azure, Google Cloud et bien d'autres encore. Les développeurs mettent quotidiennement du code en production. Les attaquants savent que les points faibles ne se trouvent pas toujours à la périphérie - ils sont cachés dans le trafic est-ouest entre les applications, les services et les conteneurs.

Les attaques modernes par mouvement latéral se développent à l'intérieur de votre environnement, et non à la frontière. Mais la plupart des outils de détection traditionnels n'ont pas été conçus pour surveiller ce comportement.

Au lieu de cela, ils s'appuient sur des règles, des signatures et des seuils statiques, inondant les équipes d'alertes qui manquent de contexte ou de priorité.

Selon le rapport 2025 Global Cloud Detection and Response Report, les entreprises sont confrontées à plus de 2 000 alertes par jour en moyenne. Faire le tri dans ce bruit pour trouver les quelques éléments importants revient à chercher une allumette dans un feu de joie, alors que les attaquants se déplacent tranquillement dans les systèmes, sans être détectés et sans être maîtrisés.

Le problème n'est pas que les défenseurs ne travaillent pas assez dur. C'est que leurs outils sont conçus pour observer, et non pour agir.

Voir plus et comprendre plus vite grâce à la détection et à la réponse en nuage

La détection et la réponse dans le nuage (CDR) sont conçues pour les environnements hybrides et multicloud modernes.

Contrairement aux systèmes plus anciens qui s'appuient uniquement sur les points finaux ou les signatures statiques, le CDR analyse en permanence la façon dont les charges de travail communiquent entre les plates-formes en nuage et sur site.

Lorsque la CDR alimentée par l'IA est en jeu, elle ne se contente pas de générer des alertes, elle apprend ce qu'est la normalité. Il modélise les modèles de communication typiques, détecte les écarts et fournit une détection des menaces et une réponse en temps réel avec un contexte exploitable.

Cela signifie une détection plus rapide des mouvements latéraux, une meilleure amélioration de la posture de sécurité et moins de faux positifs qui font perdre du temps aux analystes.

Mais même une grande détection a un plafond. Une fois que vous avez décelé une tendance suspecte, comment la contenir ? C'est là qu'intervient la segmentation.

La segmentation permet de contenir les brèches avant qu'elles ne s'étendent.

Le CDR vous permet de prendre conscience de la situation. La segmentation vous donne le contrôle.

La segmentation permet d'appliquer des politiques de sécurité strictes, avec le moins de privilèges possible, dans l'ensemble de votre environnement. Il isole les charges de travail et les applications les unes des autres, de sorte que même si un attaquant pénètre dans votre réseau, il ne peut pas se déplacer latéralement pour accéder aux systèmes critiques.

C'est là que les avantages de la microsegmentation apparaissent clairement. C'est ce qui transforme une crise majeure de cybersécurité en un événement circonscrit et gérable. Il réduit l'exposition de la surface d'attaque, limite la propagation des ransomwares et donne aux équipes de sécurité le temps d'enquêter et de réagir sans perdre le contrôle.

La segmentation renverse également le modèle de sécurité traditionnel. Au lieu de suivre des milliers d'alertes, votre équipe peut se concentrer sur quelques signaux de haute fidélité - et agir de manière décisive.

C'est la base de la segmentation : supposer une violation, appliquer le moindre privilège et utiliser l'isolement comme stratégie de défense par défaut.

Illumio : Le CDR alimenté par l'IA rencontre la segmentation

Illumio réunit le CDR alimenté par l'IA et l'intelligence de segmentation en temps réel pour offrir des stratégies unifiées et adaptatives d'endiguement des brèches.

Il est conçu pour les environnements que les défenseurs ont réellement : complexes, dynamiques, hybrides et " cloud-native ".

Illumio Insights : Détection et réponse à l'informatique dématérialisée alimentée par l'IA

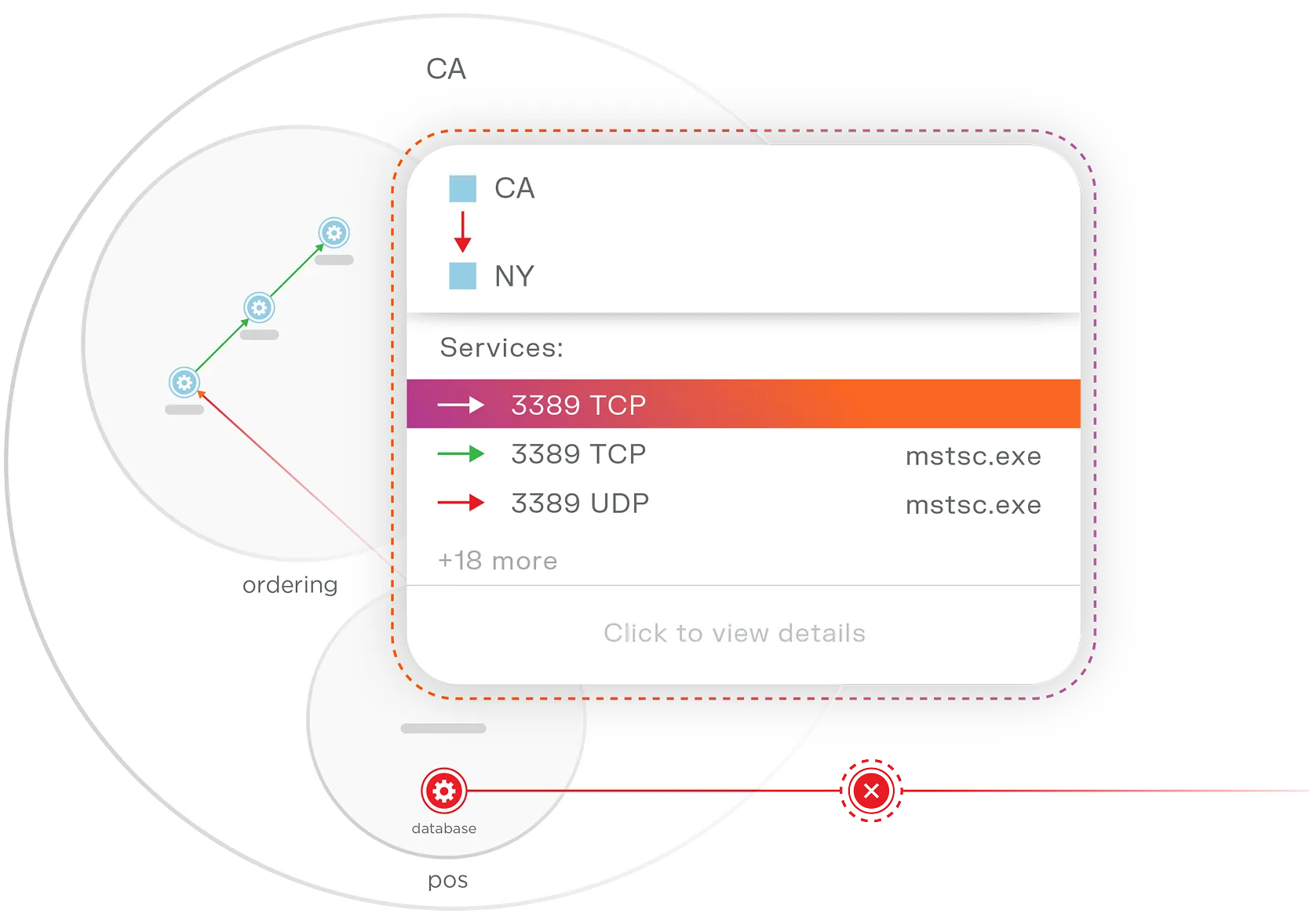

Illumio Insights analyse en continu le trafic entre les charges de travail, les conteneurs, les machines virtuelles et les services.

Il utilise l'IA et l'apprentissage automatique pour établir une base comportementale de la façon dont vos systèmes communiquent habituellement. À partir de là, il détecte les anomalies, signale les attaques potentielles par mouvement latéral et met en évidence les voies de communication à haut risque avant qu'elles ne se transforment en brèches.

Insights visualise ensuite votre environnement à l'aide d'un graphique de sécurité IA qui fournit une carte vivante des dépendances, des expositions et des vulnérabilités. Cela permet aux analystes du SOC de voir instantanément quels actifs sont affectés et comment un attaquant pourrait changer d'avis.

Insights étant sans agent dans le cloud, il offre une visibilité sur les charges de travail conteneurisées et éphémères sans ralentir le développement ou ajouter des frictions pour les équipes DevOps.

Grâce à ce seul et même outil, vous pouvez améliorer la résilience cybernétique, accélérer les enquêtes et prendre des mesures plus rapides et plus sûres.

Segmentation d'Illumio : appliquer des contrôles fins pour contenir les brèches

La segmentation d'Illumio prend l'intelligence d'Insights et la transforme en politiques de confinement actionnables.

Avec Segmentation, les équipes de sécurité peuvent définir ce qui doit et ne doit pas être communiqué, puis appliquer automatiquement la segmentation au moindre privilège dans les environnements cloud, hybrides, d'extrémité et sur site.

Lorsqu'une charge de travail est compromise, la segmentation l'isole instantanément du reste du réseau, ce qui permet d'éviter les échecs de confinement des ransomwares et de stopper net les mouvements latéraux.

Cette application proactive permet de minimiser le rayon d'action d'une attaque, de respecter les exigences de conformité et de maintenir la continuité des activités, le tout sans intervention manuelle.

Ensemble, Insights et Segmentation créent une boucle de rétroaction entre la visibilité et la mise en œuvre qui renforce chaque couche de votre architecture de sécurité.

Pourquoi le CDR + la segmentation simplifient l'endiguement des brèches

Ensemble, le CDR et la segmentation alimentés par l'IA créent une stratégie proactive et évolutive d'endiguement des brèches.

Voici comment ils simplifient la défense - et renforcent la posture de sécurité globale de votre organisation :

- Réduisez le temps d'attente. L'IA identifie la compromission plus tôt dans la chaîne d'exécution, et la segmentation arrête immédiatement la propagation avant que les attaquants n'atteignent les systèmes sensibles.

- Éliminez les angles morts. La surveillance du trafic est-ouest et l'application du principe du moindre privilège signifient qu'il n'y a plus de voies cachées pour les mouvements latéraux.

- Allégez la charge de travail de votre équipe. Les analystes se concentrent sur les alertes à fort degré de confiance et à fort contexte plutôt que de se noyer dans un bruit de faible valeur.

- Réduisez votre surface d'attaque. La segmentation réduit les chemins potentiels qu'un attaquant peut emprunter et renforce les principes de l'architecture "zéro confiance".

- Préparez votre défense pour l'avenir. Alors que les attaques alimentées par l'IA se multiplient, cette combinaison donne à votre équipe l'agilité nécessaire pour s'adapter et la résilience nécessaire pour se rétablir.

En bref, le CDR et la segmentation alimentés par l'IA travaillent main dans la main pour rendre l'endiguement des brèches plus rapide, plus intelligent et plus efficace. En associant une détection intelligente à un contrôle automatisé, ils transforment les défis complexes de la sécurité du cloud en une stratégie de défense rationalisée qui permet à votre organisation de rester résiliente, quelle que soit la suite des événements.

La nouvelle norme pour la sécurité de l'informatique dématérialisée est le CDR + la segmentation

Le périmètre a disparu. La sécurité de l'informatique dématérialisée est plus complexe que jamais. Et les adversaires utilisent désormais l'IA pour échapper à la détection et amplifier l'impact.

Pour se défendre efficacement, les organisations ont besoin de plus que de visibilité. Elles ont besoin d'une observabilité en temps réel, d'un contrôle de la segmentation et d'une approche unifiée qui leur permette de détecter, de comprendre et de contenir les menaces plus rapidement, où qu'elles apparaissent.

C'est pourquoi il est essentiel, dans le paysage actuel des menaces, d'associer la détection et la réponse dans le nuage (CDR) alimentées par l'IA à la sécurité de la segmentation.

Essayez Illumio Insights aujourd'hui et voyez comme il peut être facile de mettre en place un système de confinement des brèches plus solide et plus simple.