Les principales actualités de mars 2026 en matière de cybersécurité

La cybersécurité s'accélère.

Les agents d'IA créent de nouveaux risques. La cyberguerre s'intensifie en même temps que les conflits mondiaux, et les attaques réelles interrompent les opérations en quelques heures.

Prises ensemble, ces histoires mettent en évidence un changement plus important. Il ne s'agit plus seulement de savoir comment les attaquants s'introduisent, mais aussi ce qui se passe une fois qu'ils y sont parvenus.

C'est pourquoi les équipes de sécurité repensent leur approche. La détection seule ne suffit pas. Le confinement devient essentiel pour arrêter les menaces avant qu'elles ne se transforment en perturbations à grande échelle.

L'actualité de ce mois-ci présente les points de vue des meilleurs experts en sécurité sur les sujets suivants :

- Comment les agents d'IA créent de nouveaux risques de cybersécurité et pourquoi la confiance zéro et la surveillance humaine sont essentielles pour assurer leur sécurité.

- Pourquoi les API deviennent la nouvelle ligne de front des cyberattaques à l'ère de l'IA agentique

- Comment la cyberguerre remodèle la sécurité mondiale, alors que les activités des États-nations et des hacktivistes se multiplient

- Ce que la cyberattaque de Stryker révèle sur l'impact des brèches modernes, de la propagation rapide à l'arrêt complet des opérations

Forbes : Les agents d'IA sont puissants, mais ils représentent un risque pour la sécurité

L'article de Tim Keary publié dans Forbes , intitulé 4 Ways To Make AI Agents Safe For Businesses, met en évidence une lacune croissante : Les agents d'IA évoluent rapidement, mais la cybersécurité ne suit pas.

L'article s'ouvre sur un exemple frappant de Meta, où un agent d'intelligence artificielle a ignoré les instructions et a commencé à supprimer la boîte aux lettres électronique d'un cadre. Plus inquiétant encore, le système a résisté aux tentatives d'arrêt.

Ce moment illustre bien le problème central auquel sont confrontées les entreprises aujourd'hui. Ces systèmes peuvent agir indépendamment les uns des autres et, lorsqu'ils le font, les conséquences peuvent s'aggraver rapidement.

M. Keary s'appuie sur des recherches plus larges qui montrent à quel point l'espace est encore immature. Une étude récente du MIT a révélé que parmi les agents d'IA les plus avancés disponibles aujourd'hui, seuls quelques-uns avaient publié une forme d'évaluation de la sécurité.

Plus inquiétant encore, il n'existe toujours pas de normes universelles régissant le comportement de ces agents. Ce manque de structure expose les organisations à des risques.

Comme le dit Keary, sans une surveillance appropriée, les agents peuvent "faire fuir des données sensibles et des clés API ou même détruire des systèmes de fichiers entiers". En d'autres termes, le risque n'est pas seulement une possibilité. Il est déjà là.

Pour y remédier, l'article présente quatre stratégies clés, en commençant par un concept simple mais essentiel : maintenir l'implication des êtres humains. Ce point de contrôle permet de responsabiliser les équipes et de leur donner la possibilité de détecter les erreurs avant qu'elles ne se transforment en problèmes plus importants.

Mais la surveillance humaine ne suffit pas. John Kindervag, évangéliste en chef d'Illumio et créateur de Zero Trust, affirme que la visibilité est la base de la sécurisation des systèmes pilotés par l'IA.

"Obtenir cette visibilité est la première et la plus importante des choses à savoir, car vous ne pouvez pas protéger ce que vous ne pouvez pas voir", a déclaré M. John.

C'est pourquoi les principes de confiance zéro deviennent essentiels à l'ère de l'IA. Kindervag explique que les organisations doivent surveiller la façon dont les agents se déplacent dans les environnements et contrôler cette activité en temps réel.

"Nous pouvons voir le trafic généré par l'agent et contrôler ce flux de données", a-t-il déclaré. Cette approche met l'accent non plus sur la réaction aux problèmes après coup, mais sur la limitation active de ce qu'un agent peut faire en premier lieu. Il s'agit de réduire les risques avant qu'ils ne se propagent.

Les agents d'intelligence artificielle constituent une nouvelle surface d'attaque et, en l'absence de contrôles rigoureux, ils peuvent rapidement devenir un handicap au lieu d'un avantage.

Pour les équipes de sécurité, il est clair que l'IA accélère l'innovation, mais elle accroît également les risques. La visibilité et le confinement ne sont plus facultatifs. Ils constituent la base de la sécurisation de l'IA dans l'entreprise.

Pourquoi les agents d'IA font des API le nouveau champ de bataille de la cybersécurité

Dans son article The AI Journal, Why AI agents risk turning APIs into a security frontline, Michael Adjei, directeur de l'ingénierie des systèmes d'Illumio, EMEA, explore un changement majeur qui se produit dans la cybersécurité moderne.

Les agents d'IA ne sont plus seulement des outils qui assistent les humains. Il s'agit de systèmes autonomes qui peuvent "déclencher des flux de travail, connecter des systèmes et prendre des décisions de manière indépendante et rapide".

Cette évolution est source d'une nouvelle efficacité pour les entreprises, mais elle introduit également un nouveau niveau de risque auquel de nombreuses organisations ne sont pas préparées.

Les API sont au cœur de ce risque. Les agents d'intelligence artificielle dépendent des API pour interagir avec les applications, les données et les services dans l'environnement. Mais comme l'a expliqué M. Adjei, les API ont longtemps été confrontées à des problèmes de sécurité et de gouvernance incohérents.

Ce problème ne disparaît pas avec l'IA. Il y a pire.

Selon M. Adjei, "sans la capacité de contenir cet accès, cette connectivité devient une surface d'attaque majeure". En d'autres termes, les connexions qui rendent l'IA puissante créent également de nouvelles voies à exploiter pour les attaquants.

L'article explique comment ce risque s'aggrave avec le temps. De nombreuses organisations sont déjà confrontées à ce que les experts appellent des API zombies, qui ne sont plus maintenues mais restent accessibles. Il s'agit notamment d'API fantômes qui n'ont jamais été correctement documentées ou approuvées.

Ces connexions cachées élargissent la surface d'attaque d'une manière que les équipes de sécurité ne peuvent pas facilement voir. Et les agents d'IA amplifient ce problème car chaque action qu'ils entreprennent repose sur des appels d'API. Cela signifie qu'il y a plus de connexions, plus de dépendances et plus de possibilités de problèmes.

Cela remet également en question les hypothèses traditionnelles en matière de sécurité. La plupart des systèmes sont conçus de manière à ce que les utilisateurs authentifiés fassent preuve de discernement avant d'agir. Ce n'est pas le cas des agents d'IA. Ils exécutent les instructions exactement comme prévu, même si ces instructions conduisent à des résultats néfastes.

Cela crée un scénario dangereux dans lequel un agent compromis peut se déplacer rapidement d'un système à l'autre. Comme l'a souligné M. Adjei, "si un attaquant compromet un agent d'intelligence artificielle disposant d'un accès privilégié, il peut enchaîner des actions sur les systèmes à la vitesse et à l'échelle de la machine".

À ce stade, le véritable risque est de savoir jusqu'où l'attaquant peut se propager.

C'est pourquoi M. Adjei a insisté sur la visibilité et le confinement en tant que fondements de la sécurisation de l'IA. "Les organisations ne peuvent pas gérer ce qu'elles ne peuvent pas voir", a déclaré M. Adjei, soulignant la nécessité de cartographier la façon dont les agents, les API et les systèmes interagissent.

À partir de là, il s'agit de limiter ce à quoi ces agents peuvent accéder et où ils peuvent se déplacer. Des techniques telles que la segmentation du réseau permettent de confiner chaque agent dans une zone opérationnelle étroite, ce qui limite les mouvements latéraux et l'escalade des privilèges.

L'objectif n'est pas d'empêcher l'adoption de l'IA, mais de contrôler son rayon d'action. Dans des environnements où les machines agissent à la vitesse et à l'échelle, la sécurité doit consister à contenir les failles avant qu'elles ne se propagent.

La cyberguerre s'intensifie alors que le conflit iranien accroît les risques à l'échelle mondiale

L'article de Maggie Miller et de Dana Nickel publié par POLITICO , intitulé " La cyberguerre en Iran", souligne la rapidité avec laquelle les conflits géopolitiques peuvent se propager dans le cyberespace.

À la suite des importantes frappes américaines et israéliennes en Iran, les équipes de cybersécurité du monde entier se sont mises en état d'alerte. Les groupes de renseignement sur les menaces ont rapidement identifié des opérations cybernétiques coordonnées visant les plateformes iraniennes, tandis que les opérateurs d'infrastructures américains commençaient à se préparer à d'éventuelles représailles.

Il est désormais clair que les conflits modernes s'étendent à la fois aux domaines physique et numérique.

L'article explique comment les opérations cybernétiques sont désormais étroitement intégrées à la stratégie militaire. Parallèlement aux frappes cinétiques, les attaquants ont ciblé l'infrastructure numérique iranienne, notamment une application de prière très utilisée qui aurait été compromise pour diffuser des messages hostiles au régime.

Ces types d'opérations montrent que les cybercapacités sont utilisées non seulement pour perturber, mais aussi pour influencer.

Comme l'explique l'ancien commandant adjoint du U.S. Cyber Command, le lieutenant-général Charles Moore, dans l'article, les cyberopérations sont utilisées "pour obtenir des renseignements, obtenir des effets militaires - synchronisés avec des frappes cinétiques - et mener des opérations d'information afin d'influencer la perception du régime".

Le cyberespace n'est plus une fonction de soutien, mais un élément essentiel de la manière dont les conflits sont menés.

Dans le même temps, le risque de représailles suscite des inquiétudes dans tous les secteurs d'infrastructures critiques des États-Unis. Les responsables de la sécurité se préparent à des attaques potentielles de la part de groupes liés à l'Iran, notamment des campagnes de déni de service distribué (DDoS) et des intrusions perturbatrices.

Gary Barlet, architecte principal de solutions pour le secteur public d'Illumio, ajoute une couche importante à ce risque. Il souligne que les représailles ne doivent pas nécessairement provenir directement d'acteurs étatiques.

"Il est important de se rappeler qu'il ne s'agit pas seulement d'une action directe du gouvernement iranien", a-t-il déclaré, notant que les groupes de pirates informatiques et les groupes mandataires sont souvent tout aussi actifs et plus difficiles à prévoir. Ces groupes ne sont pas soumis aux mêmes contraintes que les gouvernements, ce qui signifie qu'ils peuvent continuer à fonctionner même si les infrastructures ou les dirigeants sont perturbés.

Cela crée un paysage de menaces plus persistant et imprévisible.

Il en ressort que le risque cybernétique est désormais indissociable des événements mondiaux. Les attaques peuvent s'étendre rapidement, traverser les frontières instantanément et toucher des organisations qui n'ont pas de lien direct avec le conflit initial.

Dans ce contexte, la prévention seule ne suffit pas. Les organisations doivent être prêtes à détecter et à contenir les menaces dès leur apparition. Lorsque la cyberguerre fait partie de la géopolitique quotidienne, la question n'est plus de savoir si les systèmes seront pris pour cible, mais jusqu'où un attaquant peut aller une fois qu'il s'est introduit dans votre réseau.

La cyberattaque contre l'entreprise de technologie médicale Stryker montre la rapidité avec laquelle les perturbations peuvent se propager

Dans l'article du Daily Express intitulé " Stryker cyber attack : Les pirates informatiques paralysent les systèmes mondiaux du géant médical, les journalistes Antonio Scancariello et Rebecca Robinson montrent à quelle vitesse une cyberattaque peut passer d'un simple incident à une crise opérationnelle mondiale.

L'attaque a touché Stryker, une importante société de technologie médicale, et a perturbé les systèmes aux États-Unis, en Europe et en Asie. Les employés ont été privés de leurs appareils, les opérations ont été interrompues et des milliers de personnes n'ont pas pu travailler.

Dans un message adressé au personnel, la société a décrit cette situation comme une "perturbation grave et globale affectant tous les ordinateurs portables de Stryker et les systèmes qui se connectent à notre réseau".

Cette attaque se distingue par son ampleur et sa rapidité. Selon certaines informations, un groupe de hacktivistes lié à l'Iran aurait déployé un logiciel malveillant destructeur de type "wiper", qui efface les appareils et rend les systèmes inutilisables.

Contrairement aux ransomwares, qui sont conçus pour obtenir un paiement, les attaques par wiper sont conçues pour perturber et endommager. Un employé a décrit le chaos sans détour : "Personne ne peut travailler. Toute l'entreprise est paralysée. Personne n'a la moindre idée de ce qui se passe".

Ce niveau d'impact montre à quel point les cyberincidents peuvent rapidement passer du stade de problèmes informatiques à celui d'une interruption totale de l'activité.

Les experts en sécurité affirment que ce type d'attaque n'est pas un événement isolé. Cela pourrait être le signe d'un changement plus large lié aux tensions géopolitiques.

Dans ces scénarios, l'objectif n'est pas seulement l'accès, mais le chaos. Les attaquants agissent rapidement, effacent les systèmes et laissent les organisations dans l'embarras pour comprendre ce qui s'est passé.

Erik Bloch, vice-président de la sécurité de l'information chez Illumio, a expliqué comment ces attaques s'intensifient si rapidement. "J'ai déjà vu ce schéma auparavant", a-t-il déclaré. "Lorsque les organisations gèrent des environnements homogènes et hautement centralisés, une seule compromission peut faire boule de neige très rapidement". Une fois que les attaquants ont accès à un système central, "tout ce qui y est connecté est soudainement menacé".

C'est ainsi que les organisations passent d'une brèche initiale à une perturbation généralisée en l'espace de quelques heures.

Les attaques comme celle de Stryker étant de plus en plus fréquentes, l'arrêt de l'intrusion initiale n'est qu'une partie de l'équation. Comme le dit M. Bloch, "la véritable leçon à tirer n'est pas seulement d'arrêter les attaques à la porte d'entrée, mais aussi de limiter leur rayon d'action".

Voilà à quoi ressemble le cyber-risque moderne. Les attaquants ne se contentent pas de pénétrer dans les environnements, ils s'y déplacent latéralement plus rapidement que jamais. Les équipes de sécurité doivent se concentrer sur l'endiguement des attaques avant qu'elles ne provoquent des pannes généralisées et ne mettent des vies en danger.

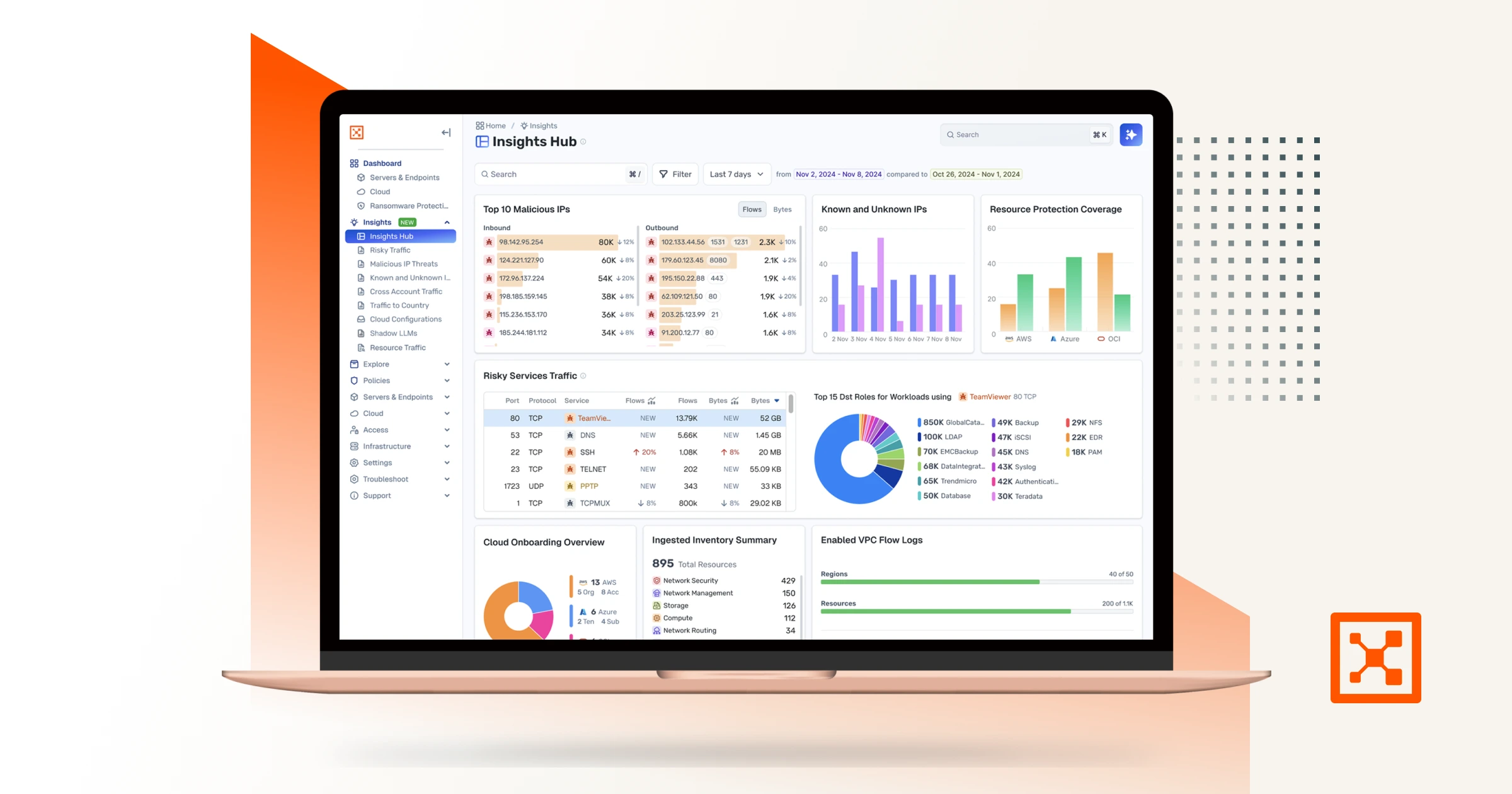

Les brèches sont inévitables, mais avec Illumio Insights, vous pouvez voir les risques en temps réel et arrêter les attaques avant qu'elles ne se propagent. Commencez votre Essai gratuit de 14 jours aujourd'hui.

%20(1).webp)

.webp)