Cyber-résilience

Renforcez votre cyber-résilience avec les solutions d'Illumio pour réduire la surface d'attaque et récupérer rapidement des menaces de sécurité.

.svg)

Articles de blog connexes

Mythos Meets Cassandra: When Active Directory Risks Meet Emerging AI

Learn how emerging AI speeds up Active Directory risks and why microsegmentation helps block attack paths before threats reach identity systems.

.webp)

Le SOC moderne repose sur des fondations brisées. La confiance zéro peut y remédier.

Découvrez pourquoi les résultats des SOC ne se sont pas améliorés en 20 ans et comment Zero Trust résout les problèmes architecturaux qu'aucun outil de détection ne peut résoudre.

.webp)

Les principales actualités de la cybersécurité en mai 2026

Suivez l'actualité de mai 2026 en matière de cybersécurité, des cybermenaces alimentées par l'IA à la résilience face aux ransomwares, en passant par les nouvelles stratégies fédérales de surveillance.

%20(1).webp)

Sécurité de l'IA agentique : comment Illumio et Netskope vous aident à l'adopter en toute sécurité sans lui faire une confiance aveugle

Découvrez comment Illumio et Netskope travaillent ensemble pour aider les organisations à adopter l'IA agentique en toute sécurité avec la segmentation et la gouvernance des agents d'IA.

.webp)

Plus de dépenses, plus de violations : La vérité inconfortable sur le retour sur investissement de la cybersécurité

Comprenez pourquoi le modèle de retour sur investissement de la cybersécurité échoue et comment les RSSI peuvent recadrer la conversation du conseil d'administration autour de la résilience, et non de la prévention.

.webp)

Liste de contrôle de l'état de préparation à Mythos : Étapes à suivre pour protéger votre réseau contre les menaces liées à l'IA

Préparez votre réseau aux cyberattaques pilotées par l'IA avec la liste de contrôle de préparation Mythos, qui couvre la visibilité, la microsegmentation et l'endiguement des brèches.

.webp)

Des mots qui marchent : Neil Robinson, RSSI de Virgin Money, parle de la sécurité au pouvoir

Découvrez comment Neil Robinson, RSSI de Virgin Money, traduit les risques cybernétiques complexes en langage clair, ce qui incite le conseil d'administration à agir et permet de financer les programmes de sécurité.

Ce que le projet Glasswing signifie pour les responsables de la cybersécurité

Comprenez comment le projet Glasswing et la découverte de vulnérabilités basée sur l'IA et optimisée par Mythos remodèlent la cybersécurité et pourquoi l'endiguement des brèches par la segmentation est aujourd'hui essentiel.

Mythos : il est temps de réécrire l'ensemble du modèle de cybersécurité

Repenser la cybersécurité à l'ère de l'IA : les attaques à la vitesse de la machine dépassent les défenses humaines, ce qui rend la résilience et l'endiguement des brèches essentielles à la survie.

.webp)

L'avenir de la cybersécurité est anti-fragile, pas seulement résiliente

Découvrez pourquoi la cybersécurité antifragile va au-delà de la résilience et comment Zero Trust aide les systèmes à s'adapter, à réduire les risques et à s'améliorer après chaque attaque.

.webp)

La réalité de la sécurité de l'informatique dématérialisée au Japon : Efficace en surface, exposée là où c'est le plus important

Découvrez comment les environnements de sécurité en nuage efficaces du Japon peuvent masquer les risques de mouvement latéral lorsque les lacunes de visibilité exposent le trafic est-ouest et les activités hybrides.

.webp)

Un ancien DSI de la Maison Blanche explique pourquoi la confiance zéro doit être conçue en fonction de la manière dont les gens travaillent réellement

Améliorez votre stratégie de confiance zéro en vous concentrant sur le comportement des utilisateurs afin de réduire les cyberrisques et d'obtenir de meilleurs résultats en matière de sécurité.

Ressources connexes

Le grand livre des violations

Les attaques les plus dévastatrices de l’année, comment elles se sont produites et comment y faire face

Fiche d'information sur les mythes

L'aperçu Claude Mythos d'Anthropic a permis de trouver et d'exploiter des failles zero-day à la vitesse d'une machine. Voici pourquoi l'endiguement des brèches est désormais la seule défense viable.

L'écart de confinement : explorer la distance entre la détection et la résilience

Découvrez l'écart entre la détection des menaces et l'arrêt des violations, et apprenez pourquoi l'isolement rapide définit la résilience cybernétique moderne aujourd'hui dans le monde entier.

.webp)

La plateforme de confinement des violations d’Illumio

Détectez, évaluez et arrêtez les mouvements latéraux dans votre environnement hybride à l'aide d'une plateforme unique.

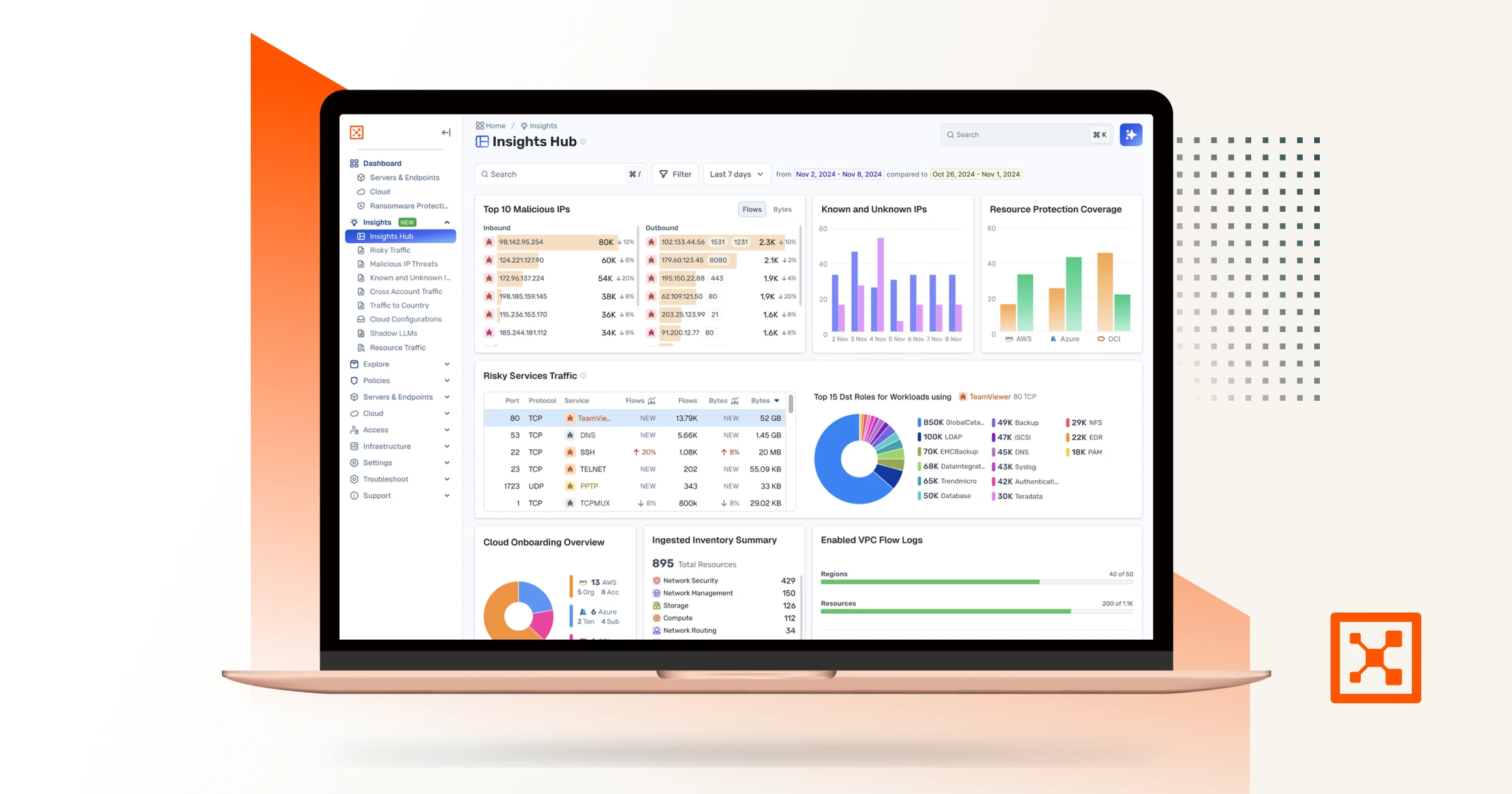

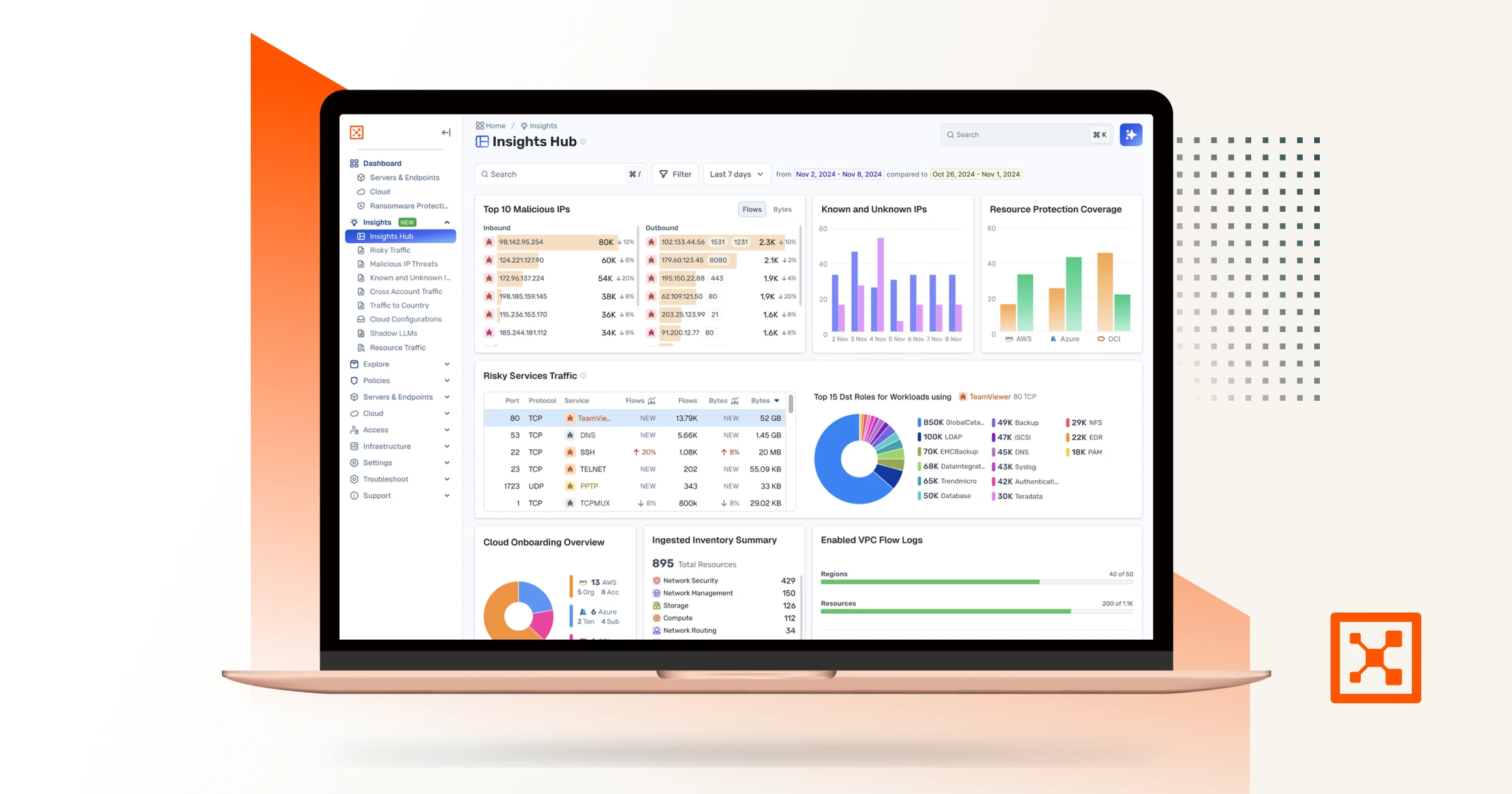

Illumio Insights

Découvrez la détection hybride multi-cloud et la solution de réponse reposant sur un graphe de sécurité alimenté par l'IA.

Démarrer avec les graphes de sécurité : Une feuille de route pour la résilience

Comment les graphiques de sécurité peuvent vous aider à détecter les menaces plus rapidement, à renforcer la confiance zéro et à prendre de meilleures décisions en matière de risques.

Insights Vidéo d'introduction à l'essai gratuit

Prêt à explorer la puissance d'Illumio Insights ?

Vidéo explicative d'Illumio Insights

La détection et la réponse au cloud hybride (CDR) alimentée par DiscoverAI qui identifie les mouvements latéraux, détecte les attaques et les contient instantanément dans votre nuage hybride multiple - avec Découvrez comment Insights identifie les mouvements latéraux, détecte les attaques et les contient instantanément dans votre nuage hybride multiple.

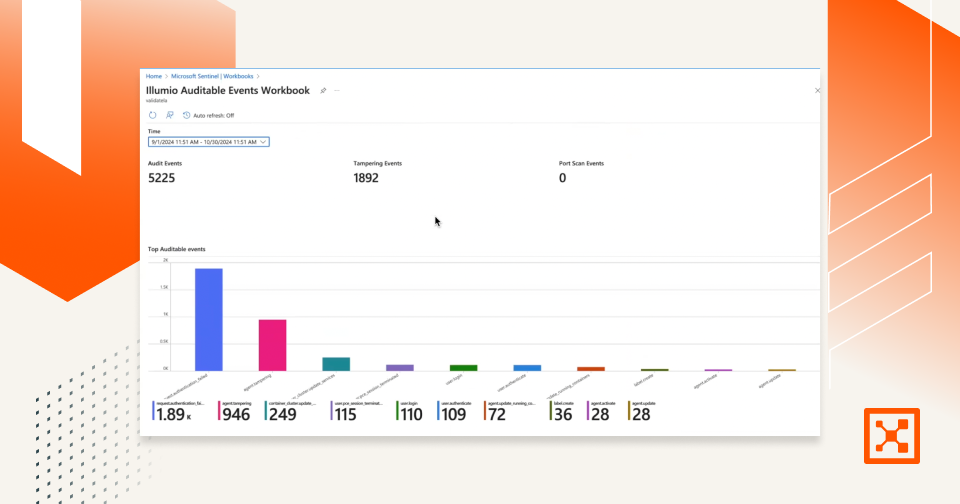

Démonstration de l'intégration d'Illumio Sentinel

Voyez comment l'intégration d'Illumio avec Microsoft Sentinel rationalise les opérations de sécurité, renforce la conformité et accélère la réponse aux cyberincidents.

Le Guide de résilience du cloud

Grâce à la microsegmentation, apprenez à combattre, contenir et maîtriser les violations dans le cloud.

Supposons une rupture.

Minimiser l'impact.

Augmenter la résilience.

Vous souhaitez en savoir plus sur la segmentation zéro confiance ?