Armis

Schützen Sie IT- und OT-Netzwerke vor Sicherheitsverletzungen.

Gewinnen Sie beispiellose Transparenz und Schutz von IoT/OT-Umgebungen

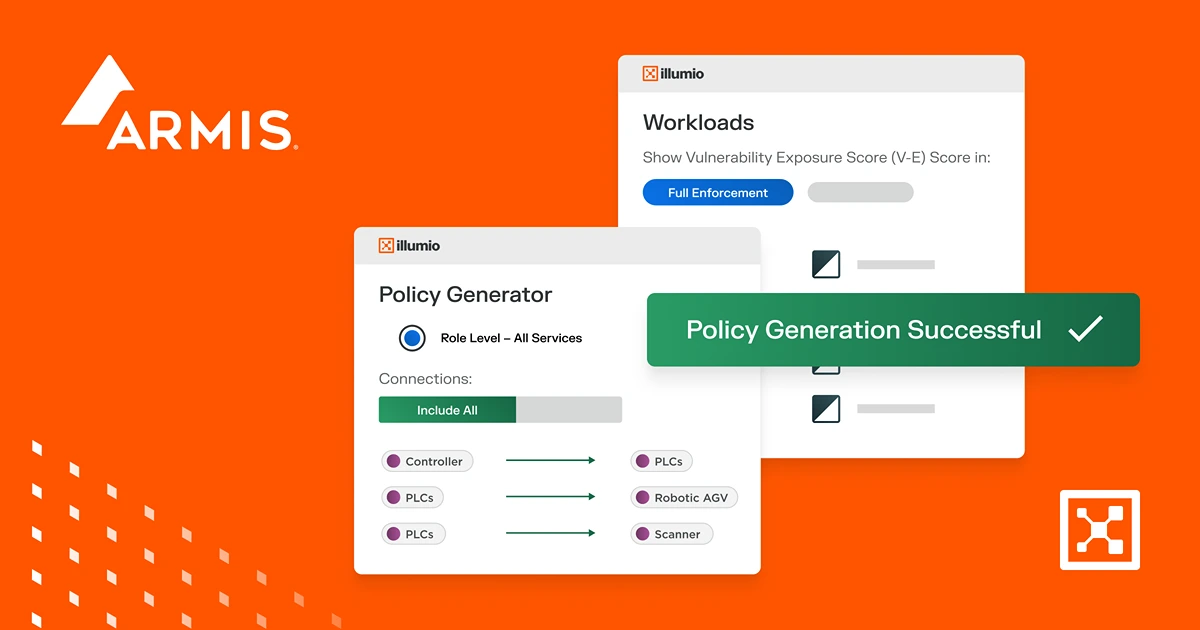

Integrieren Sie die erstklassige Asset-Intelligenz von Armis mit der führenden Plattform zur Eindämmung von Sicherheitsverletzungen von Illumio, um vollständige Transparenz und Schutz in den komplexesten IoT/OT-Umgebungen zu bieten.

Beispiellose Transparenz

Entdecken, kategorisieren und kartieren Sie IoT-, OT- und IT-Systeme, Kommunikation und Risiken in einer einzigen Ansicht, unabhängig vom Standort (Clouds, Rechenzentren, Einzelhandelsgeschäfte, Bankfilialen).

Begrenzen Sie die Exposition

Identifizieren und sperren Sie hochwertige Systeme ab, um sie vor der Ausbreitung von Sicherheitsverletzungen zu schützen. Zero Trust Sicherheit bedeutet, dass nur verifizierte Kommunikation erlaubt ist, wodurch die Übertragung von Malware verhindert wird.

Effektive Reaktion auf Gefahr

Bauen Sie ein automatisiertes Vorfall-Response-System auf, um zusätzliche Einschränkungen anzuwenden, falls ein Angriff erkannt wird.

.webp)