Agentische KI hat den Angriff verändert. Illumio Insights verändert die Verteidigung.

Agentische KI betreibt autonome, adaptive Angriffe, bewegt sich seitlich, sucht nach Lücken und überholt Verteidiger. Illumio Insights kartiert Risiken und verhindert Angriffe in Echtzeit.

Die Eindämmungslücke wird größer – und die Zahlen beweisen es.

Fast drei Viertel der Sicherheitsfachleute sagen, dass die Cyberrisiken zunehmen. (Weltwirtschaftsforum)

Im Durchschnitt benötigen die Teams 292 Tage, um eine Sicherheitsverletzung zu entdecken und einzudämmen – mehr als neun Monate. (Ponemon-Institut)

Mehr als die Hälfte aller Organisationen benötigt Stunden, Tage oder sogar Wochen, um eine erkannte Gefahr zu isolieren (CyberEdge)

Illumio Insights

Insights vereint Live-Netzwerkverkehr, Angriffspfade und Geschäftskontext, damit SOC-Teams in Sekundenschnelle von der Untersuchung zur Handlung übergehen können.

Sicherheitsteams können:

- In Echtzeit sehen, was in ihrer Umgebung passiert

- Risiken auf Basis des tatsächlichen Verkehrsaufkommens und der Übereinstimmung mit den Richtlinien bewerten

- Unerwartete Lateral Movement und freiliegende Wege identifizieren

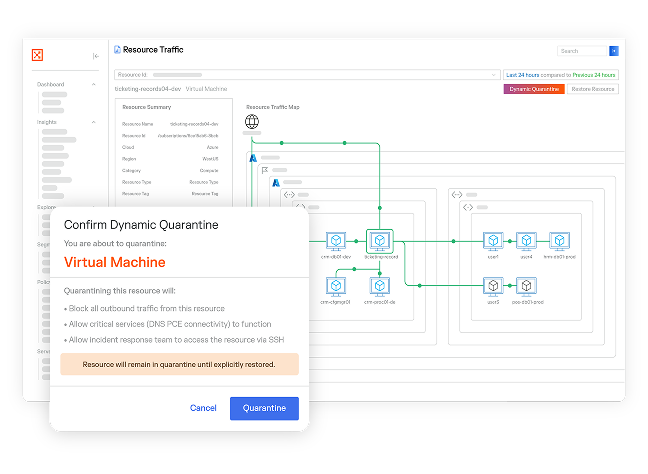

- Kompromittierte Workloads sofort unter Quarantäne stellen – kein Agent erforderlich

Sofortige Eindämmung. Umfassende Klarheit. Entwickelt für SOC-Leiter und Bedrohungsanalysten.

Illumio Insights stoppt Lateral Movement durchgängig, nicht nur Asset für Asset. Das Herzstück von Insights ist Network Posture, das den Live-Netzwerkverkehr, die Richtlinienabsicht und die Richtliniendurchsetzung analysiert, um Risiken durch Lateral Movement in Echtzeit aufzudecken – einschließlich Schwachstellen, die noch nicht ausgenutzt wurden.

Insights kartiert Ost-West-Verkehr in Echtzeit, Workload-to-Workload-Verbindungen und das Risiko für Lateral Movement in Ihrer hybriden Multi-Cloud-Umgebung. Sehen Sie, wie sich Angriffe tatsächlich ausbreiten können – und nicht nur, welche Assets vorhanden sind – mit vollständigem Anwendungs- und Business-Kontext als Grundlage für Eindämmungsentscheidungen.

Insights macht die Bedrohungen sichtbar, die wirklich zählen, indem es Netzwerkverhalten mit Anwendungs- und Geschäftskontext korreliert. SOC-Analysten und Bedrohungsjäger verbringen weniger Zeit damit, False Positives zu verfolgen – und mehr Zeit damit, tatsächliche Exponierung einzudämmen.

Insights hilft SOC-Teams, kompromittierte Workloads sofort mithilfe von segmentierungsbasierter Isolierung zu isolieren. Da keine Agenten eingesetzt werden müssen, erfolgt die Eindämmung in Echtzeit. So wird Lateral Movement gestoppt, bevor sich der Schaden ausbreitet und die Angreifer wichtige Vermögenswerte erreichen.

Wenn Angreifer wie ein System vorgehen, können Verteidiger nicht mit einer Liste reagieren.

Chase Cunningham – bekannt als „Dr. „Zero Trust“ – argumentiert, dass Lateral Movement zur kritischsten Phase moderner Angriffe geworden ist. Er zeigt, wie ein KI-Sicherheitsdiagramm Ihre Umgebung aus der Perspektive des Angreifers abbildet und SOC-Teams das bietet, was sie benötigen, um die Ausbreitung nach einer Sicherheitsverletzung einzudämmen, bevor sie zu einer Katastrophe wird.

An “assume breach” mentality delivers modern security

Starting with the premise that the unexpected can happen at any time drives the following behaviors

Wie eBay 3.000 Server segmentierte und nie eine App mit Illumio kaputt gemacht hat

.webp)

.webp)

.webp)