.png)

Das große Buch der Sicherheitsverletzungen

Die verheerendsten Angriffe des Jahres, wie sie passiert sind und was du dagegen tun kannst

Die Sicherheitslücken, über die alle sprachen. Die Lektionen, die die meisten Teams verpasst haben.

Das große Buch der Sicherheitslücken 2026 analysiert die verheerendsten Angriffe des letzten Jahres. Verstehen Sie genau, wie sie sich ausgebreitet haben und wie sie durch Segmentierung hätten eingedämmt werden können.

Im Buch:

- Eine Übersicht über 10 schwerwiegende Datenschutzverletzungen in verschiedenen Branchen, vom Gesundheitswesen bis zur Luftfahrt

- Schrittweise Zeitleisten, die zeigen, wie sich jeder Sicherheitsvorfall vom Eindringen bis zu den Auswirkungen entwickelt hat.

- Verifizierte Angreifertechniken, die dem MITRE ATT&CK-Framework zugeordnet sind

- Praktische Mikrosegmentierungsstrategien, die jeden Angriff hätten eindämmen können

Jetzt herunterladen und sehen, wie reale Sicherheitslücken entstehen und was nötig ist, um sie einzudämmen, bevor sie sich ausbreiten.

Holen Sie sich noch heute Ihr Exemplar

Holen Sie sich Ihr kostenloses Exemplar von The Big Book of Breaches und sehen Sie, wie Eindämmung in Aktion aussieht.

Höhepunkte

Wesentliche Vorteile

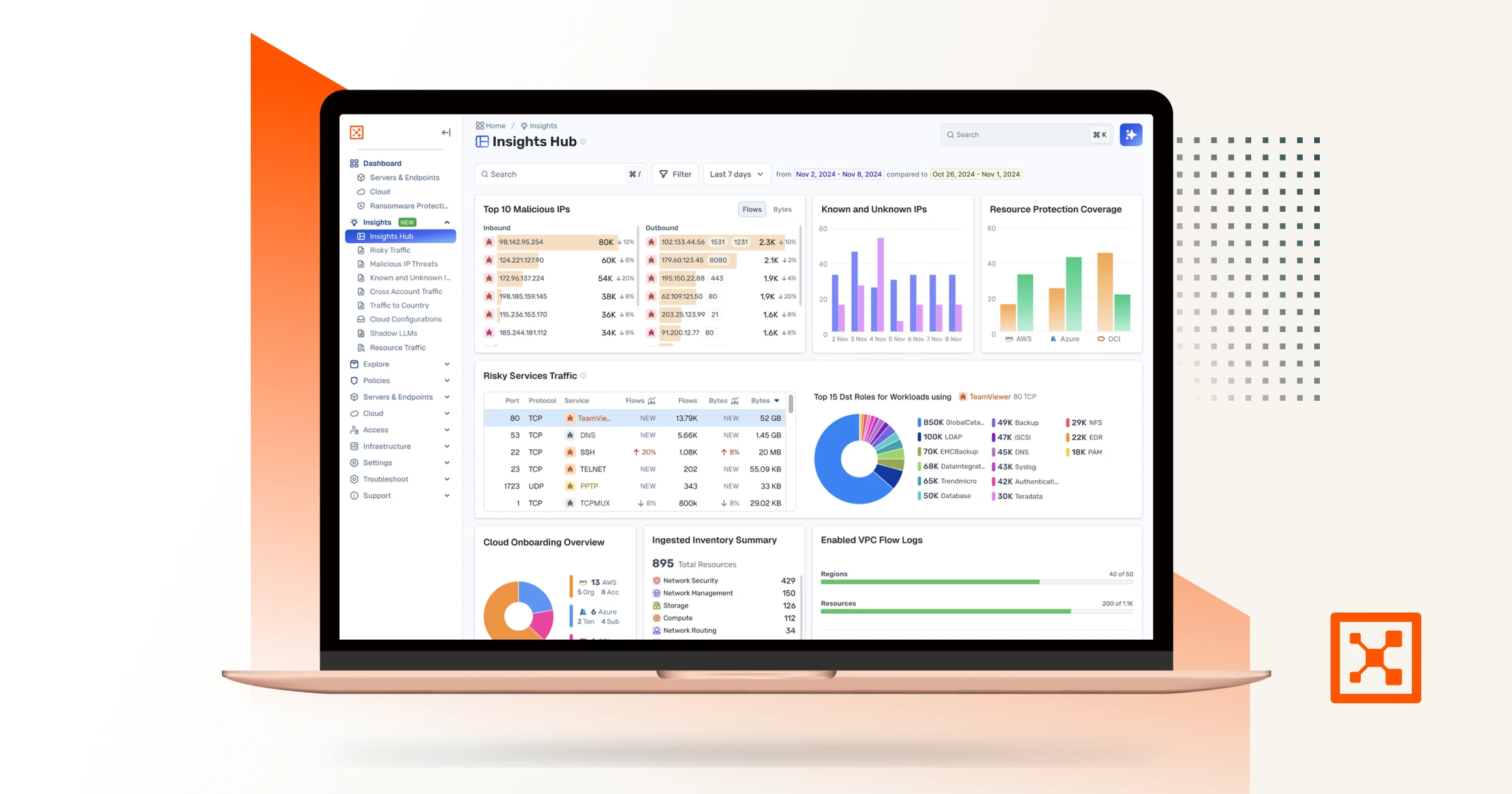

Asset-Vorschau

Gehen Sie von einer Sicherheitsverletzung aus.

Minimieren Sie die Auswirkungen.

Erhöhen Sie die Resilienz.

Ausgehend von der Prämisse, dass das Unerwartete jederzeit passieren kann, treiben die folgenden Verhaltensweisen an

.webp)