Principales actualités de décembre 2025 dans le domaine de la cybersécurité

À la fin de l'année 2025, le paysage de la cybersécurité a présenté un mélange familier de pression et de possibilités.

Les incidents ont mis en évidence la rapidité avec laquelle les menaces peuvent se propager dans les environnements partagés, tandis que les leaders du secteur ont expliqué pourquoi les stratégies fondamentales telles que la confiance zéro et l'endiguement des brèches sont plus importantes que jamais.

Parallèlement, les entreprises ont continué à repenser la manière dont les équipes chargées de l'IA, de l'infrastructure et de la sécurité doivent travailler ensemble pour rester résilientes. Ce mois a renforcé à la fois les défis à venir et l'élan qui fait avancer le secteur jusqu'en 2026.

L'actualité de ce mois-ci présente les points de vue des meilleurs experts en sécurité sur les sujets suivants :

- Les dernières cyberattaques contre les infrastructures critiques de Londres

- Les obstacles à la confiance zéro auxquels les organisations sont toujours confrontées 15 ans après l'entrée en scène de la stratégie

- Comment la croissance de l'IA dépasse la sécurité, et pourquoi les stratégies de cyber-résilience doivent suivre.

- CRN sélectionne les finalistes du concours "Femmes de l'année 2025

Les cyberattaques du conseil municipal de Londres soulèvent des questions sur les systèmes partagés et les faiblesses de la chaîne d'approvisionnement

Dans l'article d'ITPro de ce mois-ci intitulé " Are shared systems to blame for latest wave of London council cyberattacks" (Les systèmes partagés sont-ils à blâmer pour la dernière vague de cyberattaques des conseils municipaux de Londres), la journaliste principale Ann-Marie Corvin a analysé un cyberincident en cours de développement qui affecte trois arrondissements londoniens voisins : Westminster, Kensington et Chelsea, et Hammersmith et Fulham.

Selon M. Corvin, les conseils, qui gèrent plusieurs fonctions informatiques communes, ont publié une déclaration commune confirmant qu'ils "réagissaient à un problème de cybersécurité" détecté le 24 novembre.

Bien que l'ampleur du problème ne soit pas encore connue, les municipalités ont reconnu qu'un certain nombre de systèmes avaient été touchés. Mais ils ne savaient pas qui était responsable ni si des données avaient été compromises. Leurs équipes informatiques se sont efforcées de mettre en place des mesures d'atténuation afin que les services essentiels puissent continuer à fonctionner.

Comme l'a noté M. Corvin, les premiers signes indiquent une attaque de la chaîne d'approvisionnement par le biais d'une infrastructure informatique partagée. De nombreuses organisations critiques, comme les conseils municipaux, utilisent l'infrastructure partagée comme modèle de réduction des coûts.

Mais il se peut qu'elle ait involontairement créé un point de défaillance unique.

Raghu Nandakumara, vice-président d'Illumio chargé des solutions industrielles, a souligné l'importance de cette violation pour la cybersécurité du secteur public. La cyber-résilience consiste à limiter la propagation d'une brèche inévitable, et non à essayer de prévenir toutes les attaques.

"Prévenir toutes les attaques est un objectif irréalisable pour les conseils étendus", a-t-il déclaré. "Au contraire, l'objectif à long terme doit être de contenir les violations.

Le confinement permet d'éviter qu'une intrusion inévitable n'entraîne des pannes ou des arrêts généralisés. Ceci est particulièrement important pour les organisations d'infrastructures critiques.

Selon M. Corvin, cet incident met en évidence un problème systémique dans l'ensemble des services publics. Les systèmes partagés améliorent l'efficacité, mais en l'absence de mesures de protection de la chaîne d'approvisionnement telles que la segmentation, ils augmentent l'ampleur et la rapidité de la compromission potentielle.

Alors que les enquêtes se poursuivent, il est clair que les infrastructures partagées doivent être associées à une résilience partagée tout aussi forte.

Pourquoi de nombreux programmes "Zero Trust" restent insuffisants

Dans son article paru dans CSO Online 15 ans après, la confiance zéro reste insaisissable - avec l'IA qui vient compliquer le défi, le rédacteur principal John Leyden a exploré les raisons pour lesquelles la confiance zéro reste si difficile à mettre en œuvre, même après plus d'une décennie d'enthousiasme de la part de l'industrie.

Selon Leyden, les organisations ne sont pas en difficulté parce que la confiance zéro n'est pas claire. Ce sont les systèmes existants, les outils fragmentés et les résistances culturelles qui empêchent les programmes d'aboutir.

Leyden a rapporté qu'une nouvelle étude d'Accenture a révélé que de nombreuses entreprises sont encore aux prises avec ce qui devrait être un modèle de sécurité fondamental.

Leyden a étudié les frictions culturelles qui tuent souvent la confiance zéro avant même qu'elle ne commence. George Finney, responsable de la sécurité à l'université du Texas et expert en matière de confiance zéro, a mis en garde contre les silos politiques qui peuvent faire dérailler des initiatives pourtant bien conçues.

Selon M. Finney, les programmes "Zero Trust" réussis commencent par l'éducation et l'alignement. "Tous les membres de l'équipe doivent comprendre ce qu'est la confiance zéro, pourquoi l'organisation la met en œuvre et quel est leur rôle", a-t-il déclaré.

Plus encore que les silos, l'IA est devenue une pierre d'achoppement pour de nombreuses organisations qui tentent de faire avancer les initiatives de confiance zéro.

John Kindervag, évangéliste en chef d'Illumio et créateur de Zero Trust, a souligné que l 'IA ne change pas le paradigme de Zero Trust et peut même être utilisée pour accélérer la mise en œuvre de Zero Trust.

"Les modèles d'IA peuvent devenir un handicap s'ils ne sont pas régis par la confiance zéro", a-t-il déclaré. Les systèmes d'IA non sécurisés risquent d'être manipulés, empoisonnés ou volés.

Les modèles d'IA peuvent devenir une responsabilité s'ils ne sont pas régis par la confiance zéro.

Dans le même temps, "une bonne IA met en évidence les modèles de communication à haut risque et accélère les processus tels que l'étiquetage et la mise en œuvre des politiques", a-t-il déclaré. Cela permet aux organisations de passer de la résilience à l'antifragilité.

Dans l'ensemble, Leyden conclut que la confiance zéro n'est pas un échec. Les organisations l'abordent simplement avec des stratégies incomplètes et des hypothèses dépassées.

L'IA élargissant à la fois la surface d'attaque et la possibilité de renforcer les défenses, les organisations qui réussiront seront celles qui considèrent la confiance zéro comme une discipline permanente fondée sur la segmentation, la visibilité, la gouvernance et la préparation culturelle.

La croissance de l'IA dépasse celle de la sécurité. Les stratégies de cyber-résilience doivent rattraper leur retard.

Dans son article intitulé Keeping AI Innovation Secure and Sustainable, Trevor Dearing, directeur des solutions industrielles d'Illumio, s'est penché sur l'une des plus grandes inquiétudes actuelles en matière de cybersécurité. Les États-Unis sont à la pointe de l'innovation en matière d'IA, mais l'infrastructure qui alimente cette croissance n'est pas conçue pour résister à la pression ou au risque cybernétique qui l'accompagne.

M. Dearing considère l'IA non pas comme une tendance technologique, mais comme un moteur économique. Le plan d'action de la Maison Blanche en matière d'IA place l'IA au cœur de la compétitivité des États-Unis. Il couvre les opérations de mission, les services publics et la défense nationale.

Mais cette accélération s'ajoute à des systèmes fragiles et fortement interconnectés, notamment l'énergie, l'eau, l'informatique en nuage et l'infrastructure de données, que les attaquants considèrent désormais comme des cibles de grande valeur.

"Les réseaux à l'origine des progrès de l'IA deviennent des cibles de choix pour les perturbations", a-t-il déclaré.

Pour contrer ce risque, il pense que le fondement d'une IA sécurisée n'est pas plus de prévention, mais plus de visibilité et de confinement. Les organisations ont besoin d'un aperçu en temps réel de la façon dont les systèmes interagissent dans les environnements hybrides multi-cloud.

Il fait référence à des recherches récentes montrant les enjeux. Selon le rapport 2025 Global Cloud Detection and Response Report:

- Plus de 90% des organisations interrogées ont connu au moins un incident de sécurité impliquant un mouvement latéral.

- Près de 40% du trafic réseau est-ouest n'a pas la visibilité nécessaire pour identifier les menaces.

En l'absence de visibilité, les attaquants peuvent se déplacer silencieusement et cibler des fonctions essentielles. Les organisations gagnent en contrôle lorsqu'elles comprennent comment leurs systèmes dépendent les uns des autres. Les systèmes doivent être conçus pour fonctionner même en cas de violation active.

Les réseaux qui sont à l'origine des progrès de l'IA deviennent des cibles de choix pour les perturbations.

L'endiguement des brèches grâce à une microsegmentation moderne est essentiel à ce changement, a déclaré M. Dearing. Il applique l'accès au moindre privilège, isole les charges de travail compromises et contient les brèches en temps réel. Cela permet aux services essentiels de continuer à fonctionner.

En fin de compte, il a expliqué que le leadership des États-Unis en matière d'IA dépendra de l'association de l'innovation et de la sécurité des infrastructures.

Des politiques telles que la loi sur la libération de l'IA rurale à faible coût montrent que le gouvernement commence à considérer l'expansion de l'IA comme un défi d'infrastructure à l'échelle nationale. Mais l'exécution exigera des opérateurs qu'ils intègrent la visibilité, la segmentation et la planification de la reprise dans les systèmes d'IA dès le premier jour.

"La sécurité ne peut pas être un élément secondaire de l'innovation", a déclaré M. Dearing. "Il doit avancer en même temps qu'elle.

Le CRN met en lumière Jaclyn Woodward d'Illumio en tant que finaliste du concours 2025 Women of the Year

Dans Women Of The Year Finalists : Top Marketers Reveal The Strategies That Defined Them In 2025, CRN a dressé le profil des 23 finalistes du prix Marketing Executive of the Year, dont la directrice du marketing des partenaires d'Illumio, Jaclyn Woodward.

CRN a rendu hommage à M. Woodward pour avoir redéfini la façon dont Illumio et ses partenaires se lancent sur le marché. Elle a passé l'année dernière à conduire une évolution majeure de la stratégie marketing des partenaires chez Illumio, basée sur l'alignement, la simplification et la croissance significative de l'écosystème des partenaires.

La reconnaissance de Jaclyn dans le cadre des prix "Women of the Year" de CRN montre l'impact que peut avoir le marketing axé sur les partenaires. C'est particulièrement vrai à une époque où les acheteurs de sécurité attendent de la clarté, de l'alignement et une valeur mesurable de chaque relation avec les fournisseurs.

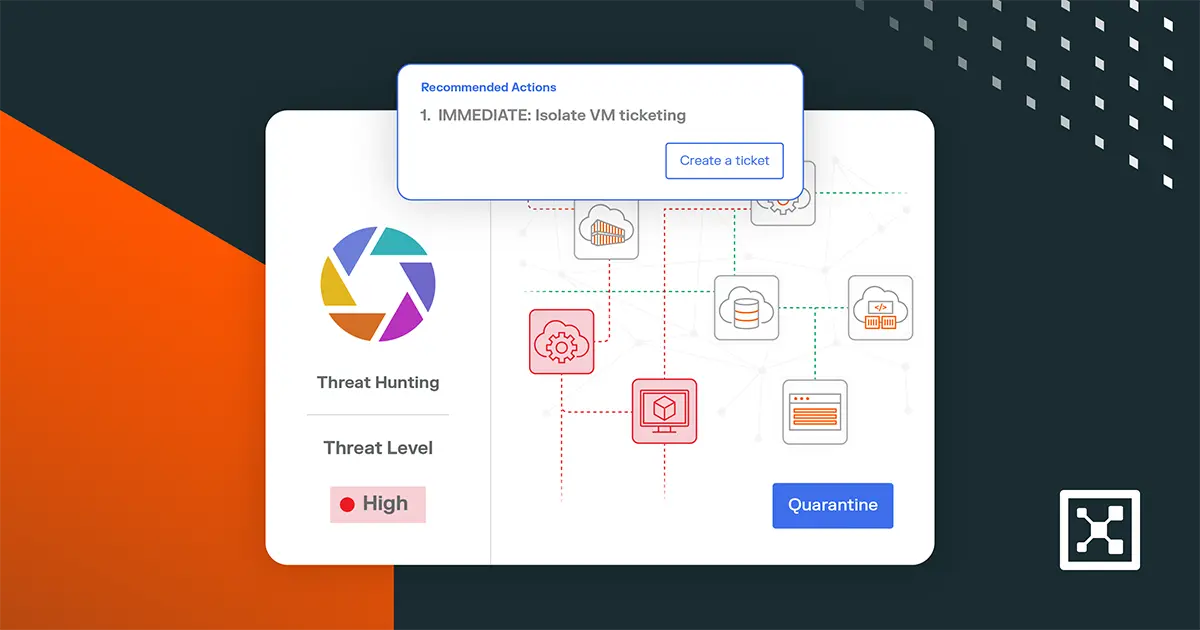

Essayez Illumio Insights gratuitement pour découvrir comment vous pouvez réduire le bruit des alertes, identifier les menaces réelles et obtenir des conseils sur l'endiguement des brèches en fonction du rôle de chacun.

.webp)

.webp)

.webp)

.webp)