Sie haben soeben grünes Licht für den Start eines Projekts zur Eindämmung eines Sicherheitsvorfalls erhalten. Ihr Team ist bereits stark beansprucht. Die Führungsetage will Ergebnisse schon gestern.

Und wenn Sie endlich bereit sind, mit der Implementierung zu beginnen, werden Sie mit einer Flut von Schulungsmodulen, Anforderungen an die Bereichskonfiguration und wochenlangen Vorbereitungsarbeiten konfrontiert, bevor Sie überhaupt Ihren ersten Agenten einsetzen können.

Stellen Sie sich nun vor, Sie hätten mit Illumio begonnen. Bis zum Mittag hätten Sie Ihre Agenten eingesetzt und bereits einen klaren Überblick über Ihre Umgebung, intuitive Richtlinienempfehlungen und Regeln zur Eindämmung von Sicherheitsverletzungen erhalten, die tatsächlich funktionieren.

Dieser Kontrast ist der Unterschied zwischen Illumio und anderen Segmentierungswerkzeugen. Während andere Sie mit Komplexität überhäufen, bevor Sie einen Nutzen erkennen, ist Illumio auf Geschwindigkeit, Klarheit und Handlungsfähigkeit ausgelegt.

Warum eine schnelle Bereitstellung entscheidend ist, um die seitliche Bewegung zu stoppen

In einer Welt, in der laterale Bewegungen innerhalb von Minuten erfolgen, ist eine schnelle Wertschöpfung entscheidend für Ihre Strategie zur Eindämmung von Sicherheitsvorfällen.

Bedrohungen entwickeln sich schnell. Ransomware breitet sich innerhalb von Minuten lateral in Netzwerken aus. Wenn die Einführung Ihres Tools zur Eindämmung von Sicherheitsvorfällen Monate dauert, sind Sie bereits im Rückstand.

Deshalb ist eine schnellere Wertschöpfung (Time to Value, TTV) sowohl eine Kennzahl als auch die Grundlage für Cyberresilienz.

Die Zeit bis zur Wertschöpfung ist entscheidend für:

- Eindämmung des Sicherheitsvorfalls. Schnellere Bereitstellung bedeutet schnellere Segmentierung. Das bedeutet, dass Sie eine seitliche Bewegung stoppen können, bevor sie sich ausweitet.

- Teameffizienz. Je länger ein Einsatz dauert, desto mehr Zeit und Ressourcen werden von Ihren Sicherheits- und IT-Teams beansprucht.

- Zustimmung der Führungsebene. Führungskräfte wollen schnelle Erfolge. Eine Segmentierungsstrategie, die erst nach Monaten Ergebnisse zeigt, ist schwer zu vertreten.

Zu viele Segmentierungstools verlangsamen den Arbeitsablauf, bevor man überhaupt richtig angefangen hat. Illumio hilft Ihnen, schnell voranzukommen und immer einen Schritt voraus zu sein.

10 Wege, wie Illumio die Zeit bis zur Wertschöpfung bei Sicherheitsvorfällen beschleunigt.

Geschwindigkeit bei der Sicherheitssicherung ist entscheidend. Illumio wurde speziell entwickelt, um die Engpässe zu beseitigen, die herkömmliche Segmentierungswerkzeuge plagen, und um Teams zu helfen, innerhalb von Stunden statt Wochen einsatzbereit zu sein.

Diese sieben Designvorteile erklären, wie Illumio eine schnellere Wertschöpfung ermöglicht und warum diese Geschwindigkeit für die moderne Cyberresilienz unerlässlich ist.

1. Schnelle Bereitstellung ohne Definition von Bereichen

Viele Lösungen erfordern, dass Benutzer komplexe Inventarbereiche definieren, bevor ein Agent eingesetzt wird. Das bedeutet, dass Wochen und Monate damit verbracht werden, die Umgebung in vordefinierte Boxen einzuteilen, die möglicherweise gar nicht widerspiegeln, wie Ihre Anwendungen funktionieren.

Mit Illumio können Sie Agenten sofort einsetzen . Die Sichtbarkeit beginnt sofort. Sie müssen keine Zeit mit dem Aufbau von Inventarisierungsbereichen verschwenden, die Sie an ein starres Richtlinienmodell binden und zu potenziellen blinden Flecken im Netzwerk führen könnten. Illumio bildet Ihre Umgebung dynamisch ab, basierend auf dem, was tatsächlich passiert.

Sie können innerhalb weniger Stunden loslegen. Schon mit wenigen isolierten Arbeitslasten erzielt man einen Mehrwert.

2. Keine Lagerengpässe

Andere Lösungen basieren ausschließlich auf veralteten Netzwerkstrukturen, die einen hohen Konfigurationsaufwand im Vorfeld erfordern. Dies liegt daran, dass sie als Ergänzung zu Routern und Switches konzipiert wurden, nicht aber für moderne, hybride und dynamische Umgebungen.

Mit Illumio müssen Sie keine aufwendigen Inventare oder Datenspeicher aufbauen, um jedes einzelne Paket zu sammeln und zu speichern. Stattdessen bietet es eine leichtgewichtige Echtzeit-Transparenz, die in hybriden Cloud-Umgebungen funktioniert.

3. Echtzeit-Anwendungsabhängigkeitsabbildung

Was man nicht sieht, kann man nicht segmentieren. Andere Segmentierungsplattformen bieten nur Einblick innerhalb vordefinierter Bereiche. Das bedeutet, wenn eine Anwendung mehrere Inventarbereiche umfasst, kann es sein, dass man nie sehen wird, wie eine Anwendung und alle ihre Abhängigkeiten tatsächlich miteinander kommunizieren.

Illumio bildet Abhängigkeiten in der gesamten Umgebung ab. Unabhängig davon, ob Ihre Anwendung in einer oder drei Clouds gehostet wird, erhalten Sie eine einheitliche Ansicht, die die Realität widerspiegelt, und keine veralteten, isolierten Netzwerkdiagramme.

4. Benutzerfreundliche Richtlinien-UI

Zu viele Tools sind für Netzwerktechniker konzipiert, nicht für Sicherheitsexperten.

Illumio dreht das um. Die Richtlinien-UI ist einfach, visuell und speziell für Sicherheits- und Netzwerkteams entwickelt, wodurch wertvolle Zeit und Ressourcen gespart werden. Intuitive Bezeichnungen erleichtern die Gruppierung von Workloads und Anwendungen.

Die Common Vulnerabilities and Exposures (CVE)-Werte werden prominent im Vordergrund angezeigt. Sie müssen nicht mehrere Tabs durchklicken, um Ihr Risiko zu verstehen.

Andere Tools hingegen verstecken diese Informationen hinter umständlichen Menüs und unzusammenhängenden Bildschirmen. Sie erfordern eine gründliche Schulung und das ständige Nachschlagen in der Dokumentation. Illumio ist deutlich intuitiver und ermöglicht eine schnellere Wertschöpfung.

5. Keine Drehstuhl-Arbeitsabläufe

Das Hin- und Herwechseln zwischen Dashboards, das manuelle Korrelieren von Daten oder das Aktualisieren von Richtlinien in nicht zusammenhängenden Schnittstellen verschwendet wertvolle Zeit.

Illumio vereint alles: Transparenz, Erkenntnisse, Richtlinienentwicklung und -durchsetzung. Es ist eine Plattform, eine Sichtweise und eine Aktion – genau das, was moderne Sicherheits- und Netzwerkteams brauchen, um Bedrohungen einen Schritt voraus zu sein.

6. Von Anfang an cloudfähig.

Die meisten Plattformen behaupten, Cloud-Umgebungen zu unterstützen, aber nur wenige machen es einem tatsächlich leicht. Bei herkömmlichen Ansätzen müssen die Definitionen des Inventarumfangs für jede neue Umgebung neu erstellt werden, was für schnelllebige Cloud-Teams ein Albtraum ist.

Mit Illumio können Sie Cloud-Konten schnell und ohne zusätzliche Schritte einbinden. Sie erhalten sofortigen Einblick in die Kommunikation über Cloud-, Hybrid- und On-Premises-Umgebungen hinweg.

7. Hybrid-Cloud-Observability basierend auf einem KI-Sicherheitsgraphen

Sie müssen nicht die Nadel im Heuhaufen suchen. Illumio zeigt schnell, was wichtig ist, damit Sie Bedrohungen eindämmen können, bevor sie sich ausbreiten.

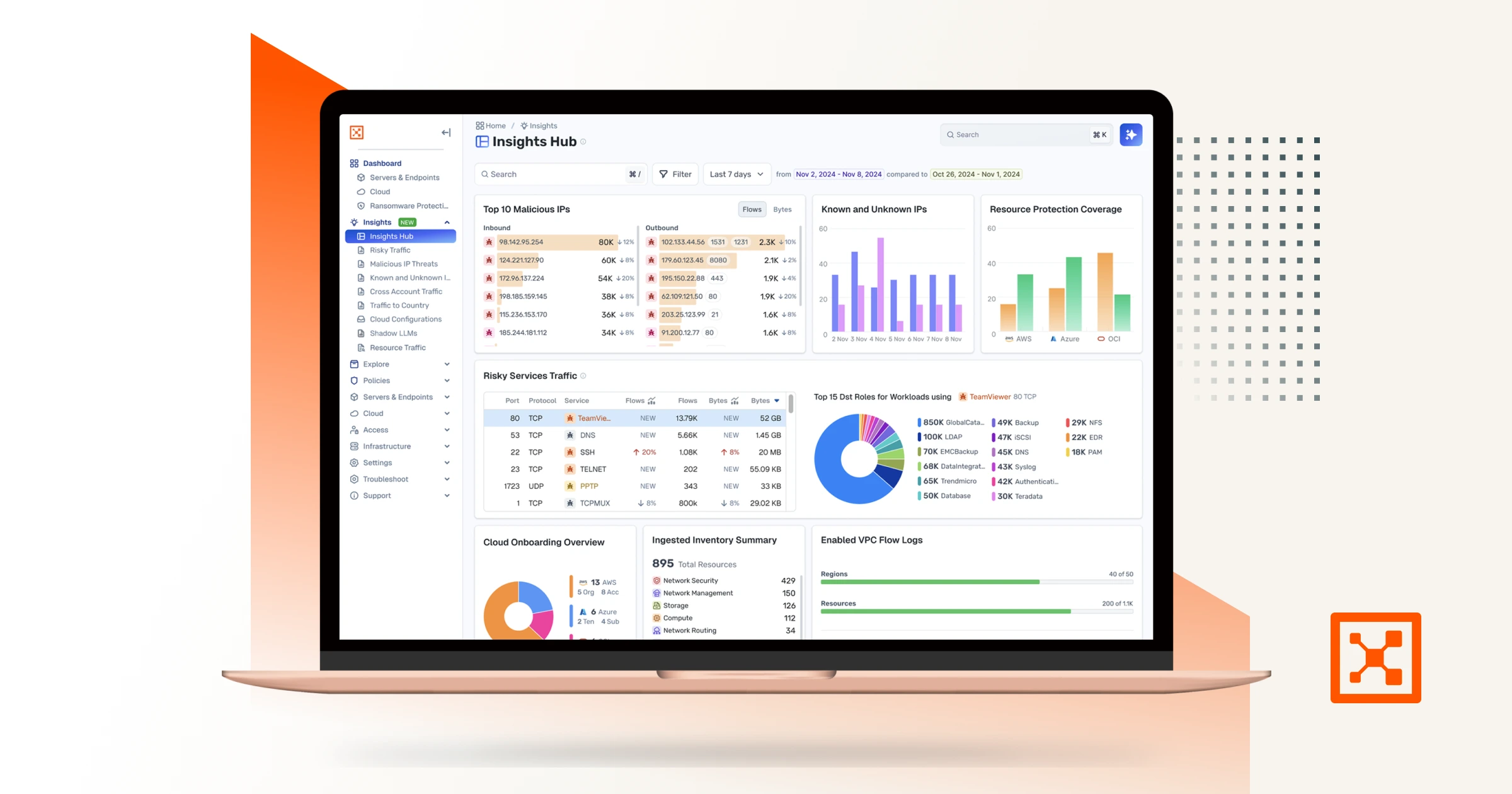

Mit Illumio Insights erhalten Sie eine umfassende Transparenz über Hybrid-, Cloud- und On-Premise-Umgebungen hinweg, die durch einen KI-gestützten Sicherheitsgraphen angereichert wird. Dieses Diagramm stellt die Datenflüsse in einen Kontext, um Ihnen zu helfen zu verstehen, was kommuniziert, was gefährdet ist und was dagegen zu tun ist.

Anstatt Protokolle manuell zu durchsuchen oder zwischen isolierten Tools hin- und herzuschalten, erhalten Sie eine einzige, übersichtliche Ansicht Ihrer Umgebung. Insights wertet Flussdaten mit Kontext auf, hebt Schwachstellen hervor, kennzeichnet anomales Verhalten und priorisiert Handlungsbedarf.

Und wenn es Zeit zum Handeln ist, können Sie risikoreiche Arbeitslasten mit einem Klick isolieren – ohne manuelle Verzögerungen oder Rätselraten. Es handelt sich um moderne, handlungsrelevante Beobachtbarkeit, die durch KI unterstützt wird und darauf ausgelegt ist, seitliche Bewegungen im Keim zu ersticken.

8. Vereinfachte Kennzeichnung, die das Handeln beschleunigt

Andere Plattformen verlangen von den Benutzern, dass sie Labels, CVEs und Workloads manuell verknüpfen, oft über mehrere Bildschirme hinweg. Illumio vereinfacht dies, indem es Labels automatisch Workloads zuordnet und sie mit Schwachstellenbewertungen verknüpft. Das bedeutet, dass Sie sofort erkennen, wo in Ihrer Umgebung Risiken lauern.

Diese integrierte Übersichtlichkeit bedeutet, dass Sie weniger Zeit mit dem Entschlüsseln von Tabellenkalkulationen verschwenden und mehr Zeit für den Schutz Ihrer kritischen Systeme aufwenden können. Es spricht Ihre Sprache, egal ob Sie im Sicherheits- oder Netzwerkteam arbeiten.

9. Ein-Klick-Eindämmung zur schnellen Unterbindung seitlicher Bewegungen

Selbst wenn andere Segmentierungsplattformen eine Bedrohung erkennen, kann es einige Zeit dauern, bis darauf reagiert wird. Sie müssen die Konsolen wechseln, Richtlinien neu schreiben und sich mit den Netzwerkteams abstimmen.

Illumio verkürzt diesen Reaktionszyklus durch die Ein-Klick-Lösung.

Sobald Illumio Insights verdächtige Aktivitäten erkennt, können Sie risikoreiche Workloads sofort isolieren. Diese Geschwindigkeit kann den Unterschied zwischen einer kleinen Warnung und einem größeren Zwischenfall ausmachen.

10. Keine versteckten Abhängigkeiten von Hardware oder Drittanbietertools

Manche Plattformen sind an eine bestimmte Infrastruktur gebunden oder erfordern zusätzliche Tools, um vollständige Transparenz zu gewährleisten, Richtlinien durchzusetzen oder eine vollständige Endpunktabdeckung zu unterstützen. Illumio funktioniert unabhängig von Ihrem bestehenden Netzwerk-Stack. Es besteht keine Abhängigkeit von Hardware, und Sie benötigen auch kein Flickwerk an Integrationen, um überhaupt erst einmal loslegen zu können.

Dieser softwareorientierte, plattformunabhängige Ansatz ermöglicht es Illumio, schneller voranzukommen als Alternativen. Sie setzen das ein, was Sie brauchen, wo Sie es brauchen, und beginnen mit der Eindämmung von Bedrohungen, ohne auf Beschaffungs- oder Architekturänderungen warten zu müssen.

Sicherheit, die so schnell wie Bedrohungen reagiert.

Zeit ist Ihr wertvollstes Gut im Bereich Cybersicherheit. Sie können es sich nicht leisten, mit der Einführung der Segmentierung Wochen oder Monate zu warten. Jede Stunde Verzögerung ist eine Stunde, die Ihre Angreifer Zeit haben, sich seitlich zu bewegen.

Illumio wurde speziell für hohe Geschwindigkeiten entwickelt. Um Ihnen Einblicke zu geben, wenn Sie sie brauchen. Damit Sie handeln können, bevor der Schaden sich ausbreitet.

Bereit, herauszufinden, wie schnell Sie seitliche Bewegungen stoppen können? Erleben Sie Illumio Insights heute kostenlos.

.webp)

.webp)

.webp)