Sichtbarkeit vs. Beobachtbarkeit: Kontext ist im Cloud-Zeitalter wichtiger denn je

Jahrzehntelang wurde der Erfolg der Cybersicherheit daran gemessen, wie viel man sehen konnte. Dashboards voller Kennzahlen, Verkehrsprotokolle, Warnungen und Diagramme vermittelten ein Gefühl der Kontrolle, auch wenn diese Kontrolle größtenteils reaktiv war.

Doch Sichtbarkeit allein reicht nicht mehr aus.

Da sich die Umgebungen über weitläufige Hybrid- und Multi-Cloud-Architekturen erstrecken, ist die statische Sichtbarkeit unzureichend. Es kann nicht die kontextbezogenen Einblicke in Echtzeit liefern, die Sicherheitsteams benötigen, um den sich schnell entwickelnden Bedrohungen von heute immer einen Schritt voraus zu sein.

Moderne Angriffe beschränken sich nicht nur auf den Perimeter. Sie bewegen sich hindurch. Sie breiten sich seitlich aus, fügen sich in den normalen Verkehr ein und nutzen zunehmend KI, um der Erkennung zu entgehen.

Um Schritt zu halten, benötigen Sicherheitsteams mehr als nur einen Überblick über das Geschehen. Sie müssen verstehen, was es bedeutet und was als Nächstes zu tun ist.

Hier kommt die KI-gestützte Beobachtbarkeit ins Spiel. Es wandelt Rohdaten in echte Erkenntnisse um und hilft Sicherheitsteams dabei, von der bloßen Beobachtung von Bedrohungen zur aktiven Abwehr dieser überzugehen.

Warum statische Sichtbarkeit nicht mehr ausreicht

Statische Sichtbarkeitstools wurden für die Netzwerke von gestern entwickelt, die begrenzt, begrenzt und vorhersehbar waren.

Doch moderne Architekturen sind alles andere als statisch. Sie sind über öffentliche Clouds, lokale Systeme und Edge-Systeme verteilt, über APIs verbunden und werden von Workloads angetrieben, die in Sekundenschnelle hoch- und heruntergefahren werden.

In dieser Welt führt statische Sichtbarkeit zu drei gefährlichen blinden Flecken:

- Kontextlücken. Sie können eine Arbeitslast sehen, aber nicht ihre Abhängigkeiten. Sie wissen, dass ein Port geöffnet ist, aber nicht warum.

- Alarmüberlastung. Jede neue Datenquelle bedeutet neue Protokolle und neues Rauschen, aber nicht unbedingt ein neues Verständnis.

- Verzögerte Eindämmung. Selbst wenn Sie einen Verstoß feststellen, können Sie nicht schnell genug reagieren, ohne über kontextuelle Einblicke in die möglichen Verbreitungsgebiete zu verfügen.

Aus diesem Grund ist die Unterscheidung zwischen Beobachtbarkeit und Überwachung zu einem entscheidenden Punkt geworden. Durch die Überwachung erfahren Sie, dass etwas passiert ist. Durch Beobachtbarkeit können Sie Vorhersagen treffen, Prioritäten setzen und handeln.

Sichtbarkeit vs. Beobachtbarkeit: Sehen ist nicht dasselbe wie Verstehen

Herkömmliche Tools zur Netzwerktransparenz konzentrieren sich auf das Bekannte und Messbare. Sie prüfen, welche Systeme vorhanden sind, welcher Datenverkehr fließt und welche Warnungen ausgelöst werden.

Sichtbarkeit beantwortet , was Sie sehen können. Doch die Beobachtbarkeit in der Cybersicherheit beantwortet die Frage, warum etwas passiert.

Observability ist dynamisch, datengetrieben und kontextbezogen. Anstatt nur Telemetriedaten zu sammeln, nutzt Observability KI und maschinelles Lernen zur Bedrohungserkennung, Korrelation und Schlussfolgerung.

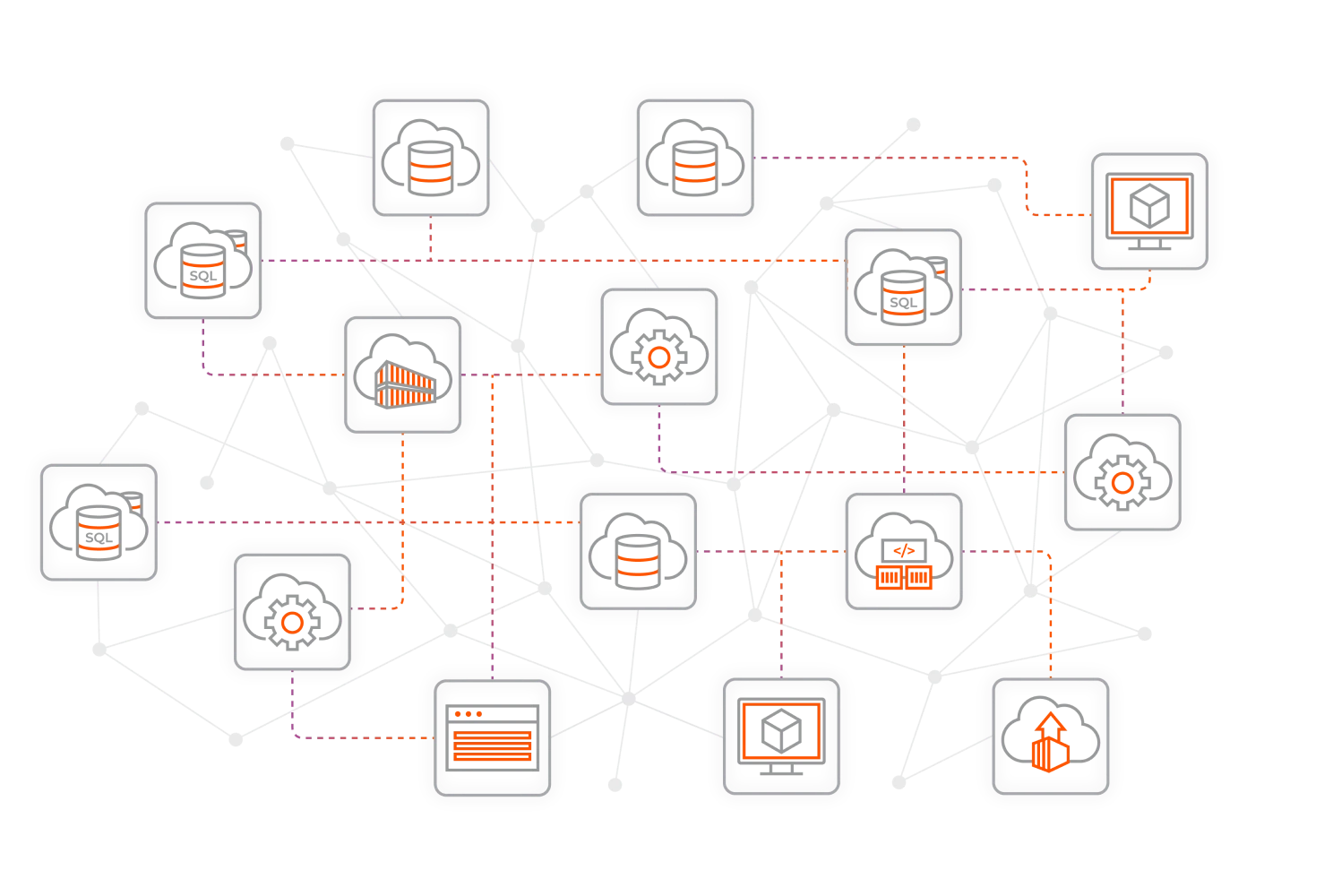

Es verwandelt ein Meer von Signalen in eine lebendige Karte Ihrer Umgebung, komplett mit Risikokontext, Abhängigkeiten und Verhaltensgrundlinien.

Einfach ausgedrückt: Die statische Sichtbarkeit zeigt Ihnen eine Liste von Symptomen, während die KI-gestützte Beobachtbarkeit Ihnen bei der Diagnose der Krankheit hilft.

Dieser Wechsel von der Sichtbarkeit zur Beobachtbarkeit stellt eine grundlegende Entwicklung in der modernen Sicherheitsstrategie dar. Es definiert neu, wie Unternehmen heutige Sicherheitsverletzungen erkennen, eindämmen und darauf reagieren.

Was ist KI-gestützte Beobachtbarkeit?

Im Zentrum der KI-gestützten Beobachtbarkeit steht die Kontextanalyse, also die Fähigkeit, scheinbar unzusammenhängende Datenpunkte zu einem kohärenten Bild des Risikos zu verknüpfen.

KI-Sicherheitsgraphen spielen hier eine entscheidende Rolle. Durch die Abbildung von Beziehungen zwischen Benutzern, Arbeitslasten, Anwendungen und Netzwerkflüssen zeigen diese Diagramme, wie sich eine einzige Sicherheitslücke auf Ihre Umgebung auswirken könnte.

Graphenbasierte Sicherheitsanalysen zeigen, wie es zu seitlichen Bewegungen kommen kann, und nicht nur, ob sie stattfinden.

Stellen Sie sich die KI-Beobachtbarkeit als Ihren Echtzeitanalysten vor:

- Es lernt mit der Zeit Verhaltensmuster und erkennt Anomalien, bevor sie eskalieren.

- Es korreliert unterschiedliche Datenströme, von der Cloud-Telemetrie bis zu Endpunktprotokollen, zu verwertbaren Informationen.

- Es ermöglicht eine KI-gesteuerte Eindämmung von Sicherheitsverletzungen, indem es den Explosionsradius, die Gefährdung und die vorrangigen Ziele erkennt.

Das ist KI-gestützte Resilienz in Aktion – eine intelligentere, schnellere und proaktivere Form der Verteidigung.

Prädiktive Beobachtbarkeit ist die Zukunft der Cyber-Resilienz

Da die Umgebungen immer komplexer werden, liegt die Zukunft der Cybersicherheitsbeobachtung in der Vorhersage, nicht in der Reaktion.

Bei der prädiktiven Beobachtbarkeit werden anhand großer Mengen telemetrischer Daten trainierte Modelle des maschinellen Lernens verwendet, um vorherzusagen, wo Risiken entstehen und wie Angreifer diese ausnutzen könnten.

Diese Entwicklung verwandelt Ihr Netzwerk von einer statischen Karte in ein lebendiges Modell des Cyber-Terrains Ihres Unternehmens. Dadurch wird eine schnelle, automatisierte und intelligente Reaktion auf Sicherheitsverletzungen der nächsten Generation ermöglicht.

Das Versprechen intelligenter Bedrohungstransparenz besteht nicht nur darin, alles zu sehen. Es geht darum, zu wissen, welche Signale am wichtigsten sind und wie in Echtzeit reagiert werden muss.

Zero Trust erfordert KI-Beobachtbarkeit

Man kann Zero Trust nicht durchsetzen, ohne vorher die eigene Umgebung zu verstehen. Observability schafft diese Grundlage, indem sie aufdeckt, wie jede Entität kommuniziert, sich authentifiziert und sich verhält.

In Kombination mit Mikrosegmentierung und Beobachtbarkeit können Unternehmen Least-Privilege-Richtlinien präzise durchsetzen. Anstelle statischer Regeln ermöglicht die Zero Trust-Beobachtbarkeit adaptive Kontrollen, die dynamisch auf Änderungen der Risikolage reagieren.

Zum Beispiel:

- Die Erkennung seitlicher Bewegungen hebt verdächtigen Ost-West-Verkehr hervor.

- Kontextbezogene Sicherheitseinblicke bestimmen, ob dieses Verhalten mit den Richtlinien übereinstimmt.

- Durch automatisierte Vorfallsreaktion können betroffene Systeme isoliert oder unter Quarantäne gestellt werden, bevor sich der Schaden ausbreitet.

Dies ist die Essenz der Zero Trust-Reaktion auf Sicherheitsverletzungen: eine Eindämmung in Echtzeit, die auf Erkenntnissen und nicht auf Vermutungen beruht.

Der Kontext ist entscheidend: Warum KI Sicherheitsentscheidungen unterstützen muss

Der Kontext war schon immer das fehlende Puzzleteil in der Cybersicherheit. Protokolle, Warnungen und Messwerte sagen Ihnen, was passiert ist, aber sie erklären selten, warum es wichtig ist.

Aus diesem Grund ist das kontextbezogene Denken der KI im Sicherheitsbereich so umwälzend. Dadurch können Verteidiger von der reaktiven Erkennung zur prädiktiven Beobachtung übergehen und Bedrohungen vorhersehen, bevor sie auftreten.

Mithilfe von Verhaltensanalysen in der Cybersicherheit kann KI subtile Abweichungen erkennen, beispielsweise wenn eine Arbeitslast mit einem System kommuniziert, mit dem sie noch nie zuvor kommuniziert hat, oder wenn ein Zugriffsmuster den Grundnormen widerspricht.

Und mit der KI-gesteuerten Bedrohungspriorisierung können sich die Teams auf das Wesentliche konzentrieren, anstatt in irrelevanten Warnungen zu ertrinken.

Das Ergebnis ist proaktive Cybersicherheit mit KI, die die mittlere Zeit bis zur Erkennung (MTTD) und Reaktion (MTTR) verkürzt und so die Eindämmung von Sicherheitsverletzungen einfacher und schneller macht.

KI erfindet die Eindämmung von Sicherheitsverletzungen neu

Die meisten Sicherheitsverletzungen haben aufgrund des anfänglichen Eindringens keine katastrophalen Folgen. Aufgrund ihrer Verbreitung sind sie katastrophal. Sobald sich ein Angreifer seitlich bewegt, haben herkömmliche Abwehrmechanismen Schwierigkeiten, mitzuhalten.

Durch KI-gestützte Observability ändert sich dies, indem der gesamte Angriffspfad beleuchtet wird. Es zeigt:

- Welche Vermögenswerte sind gefährdet?

- Welche Wege sind nutzbar

- Welche Systeme sind mit Ihren Kronjuwelen verbunden

Diese Informationen machen Strategien zur Eindämmung von Sicherheitsverletzungen wesentlich effektiver. Anstatt Warnungen hinterherzujagen, können Verteidiger seitliche Bewegungen sofort eindämmen, indem sie vordefinierte Segmentierungsrichtlinien verwenden, die auf KI-Erkenntnissen basieren.

Kurz gesagt: Durch die KI-gestützte Eindämmung von Sicherheitsverletzungen wird die Brandbekämpfung durch Voraussicht ersetzt.

Wie Illumio Insights Observability umsetzbar macht

Illumio Insights bietet Observability auf Basis eines KI-Sicherheitsgraphen.

Insights schließt die Lücke zwischen Sichtbarkeit und Beobachtbarkeit, indem es KI-gestützte kontextbezogene Erkenntnisse mit diagrammbasierten Analysen kombiniert, um Risiken abzubilden, Anomalien zu erkennen und Eindämmungsentscheidungen zu steuern – alles in einer einheitlichen Ansicht.

Mit Illumio Insights können Sicherheitsteams:

- Sehen Sie jede Verbindung in Hybrid- und Multi-Cloud-Umgebungen.

- Verstehen Sie den Kontext des Risikos, nicht nur dessen Vorhandensein.

- Automatisieren Sie Reaktions-Workflows basierend auf KI-Argumentation in Echtzeit.

- Visualisieren Sie sofort den Explosionsradius eines potenziellen Angriffs und dämmen Sie ihn ein, bevor er sich ausbreitet.

In einer Zeit, in der sich Daten schnell bewegen und Angreifer noch schneller agieren, reicht Beobachtbarkeit ohne Maßnahmen nicht aus.

Illumio Insights verwandelt Daten in Verteidigung und hilft Unternehmen, echte KI-gesteuerte Widerstandsfähigkeit und eine messbare Reduzierung der Auswirkungen von Sicherheitsverletzungen zu erreichen.

Möchten Sie die KI-Beobachtbarkeit in Aktion sehen? Testen Sie Illumio Insights 14 Tage kostenlos.

.webp)

%20(1).webp)