Point final

.svg)

Related blog posts

L'essor, la chute et la reprise des applications peer-to-peer

Illumio Edge sécurise les applications P2P grâce à une visibilité accrue et en bloquant les connexions non autorisées, empêchant ainsi le mouvement latéral des logiciels malveillants.

Related resources

Vidéo explicative d'Illumio Endpoint

Regardez la vidéo pour découvrir comment Illumio Endpoint offre une visibilité inégalée et une protection proactive des failles pour vos terminaux.

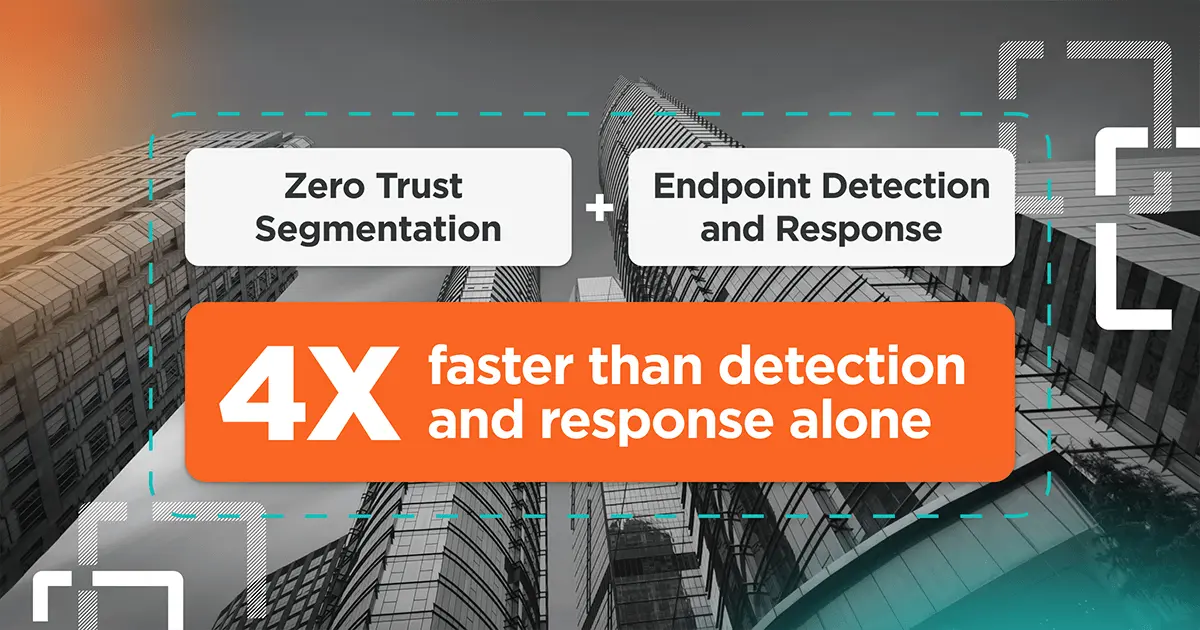

Avantages de la combinaison de ZTS et d'EDR

Bloquez les attaques de rançongiciels près de 4 fois plus rapidement que les fonctionnalités de détection et de réponse à elles seules.

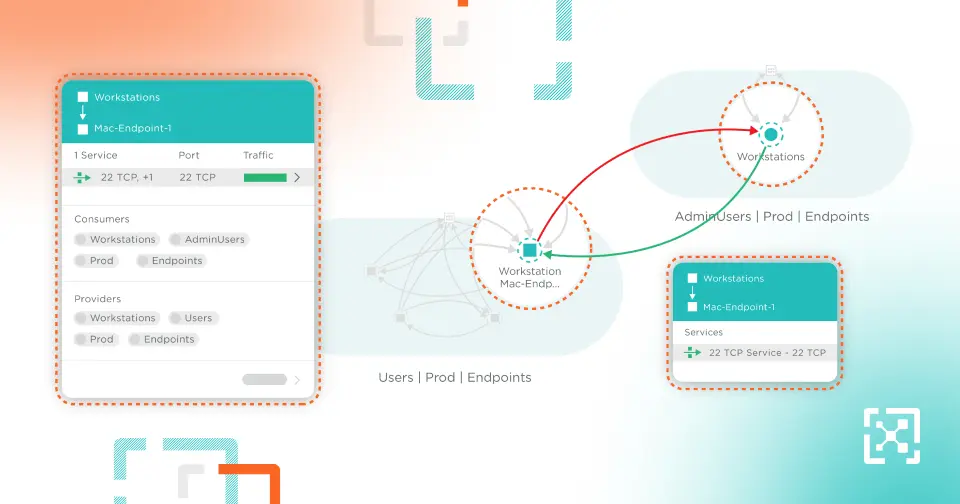

Illumio Endpoint : démonstration des meilleures pratiques

Découvrez les cas d'utilisation les plus courants qui peuvent être déployés en quelques minutes avec Illumio Endpoint, qui offre une segmentation Zero Trust pour les appareils des utilisateurs finaux.

Mieux ensemble : Illumio Endpoint et EDR

Combinez Illumio Endpoint Breach Confinement et votre solution de détection et de réponse (EDR) des terminaux pour une solution complète sécurité des terminaux.

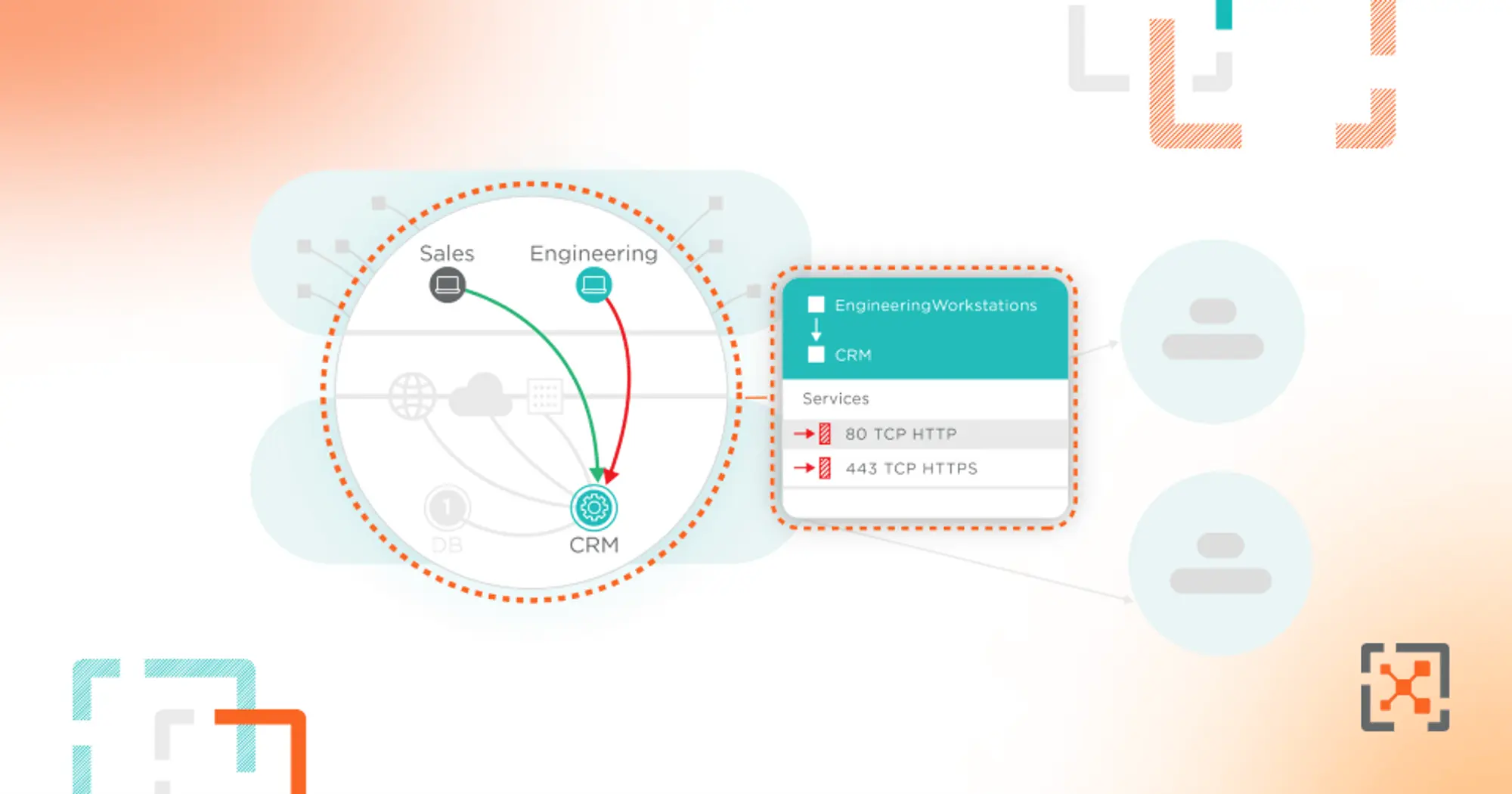

Point de terminaison Illumio

Illumio Endpoint fournit une segmentation Zero Trust sur les appareils des utilisateurs finaux.

Présentation d'Illumio Endpoint

Illumio Endpoint intègre la segmentation Zero Trust à vos terminaux afin de stopper la propagation des cyberattaques inévitables.

Démo d'Illumio Endpoint

Découvrez comment Illumio Endpoint arrête les mouvements latéraux et élimine le risque que les appareils de vos utilisateurs finaux présentent pour votre réseau.

Supposez Breach.

Minimisez l'impact.

Augmentez la résilience.

Vous souhaitez en savoir plus sur la segmentation Zero Trust ?