不確実な状況下でゼロトラストが連邦政府のサイバーセキュリティを強固に保つ方法

.webp)

私が最近、 Federal Tech Podcastに出演したとき、それはまたしても米国政府閉鎖の最中だった。実際、これは我が国の歴史上最も長い閉鎖だった。

私はそのタイミングを逃さなかった。ワシントン中の機関は人員不足に陥り、業務は鈍化し、多くの重要な業務が中断された。

しかし、連邦政府がどのような状態にあっても止まらないものが一つあります。それはサイバー脅威です。

私たちの敵は政府閉鎖中でも休みをとりません。彼らは私たちと同じ見出しを読みます。彼らは、代理店が気を散らされ、人員が不足し、手薄になっているときを知っています。そして彼らはそれを利用する準備ができています。

私は35年以上にわたって政府と連邦政府のサイバーセキュリティに携わっており、このパターンが何度も繰り返されるのを見てきました。連邦政府の職員が不確実性に直面するたびに、サイバー敵対者がその機会を狙う。

問題は、これらの期間中に攻撃が発生するかどうかではなく、機関が攻撃を封じ込める準備ができているかどうかです。

最近、 Federal Tech Podcast のエピソード「ゼロ トラスト自動化により連邦政府機関の業務効率化が促進される仕組み」で John Gilroy 氏と対談しましたが、その中で、リソースが限られていて不確実性が避けられない場合に、回復力を維持するための鍵がゼロ トラストである理由についてお話ししました。

不確実性が高まると、ゼロトラストが台頭する

私たちが今経験したような連邦政府の閉鎖は、サイバーセキュリティに対するストレステストです。突然、オフィスにいる人が減り、画面を見る人も減り、まだ働いている人の仕事は山積みになります。

こうした不安定さはリスクを生み出す完璧な条件です。

ゼロ トラストは、検証を自動化し、ポリシーをリアルタイムで適用するなど、人間が必ずしも実行できないことを実行するため、リスクを軽減するのに役立ちます。

ゼロ トラスト アーキテクチャでは、すべてのセキュリティ上の決定をキーボードの前に座っている誰かに依存するのではなく、誰が何にいつどのようにアクセスしているかを継続的にチェックします。例外やショートカット、手動の回避策なしで、設定したルールを自動的に適用します。

これは、決して疲れたり、気を散らされたり、休暇を取ったりすることのない、24時間365日体制の警備員のデジタル版です。

この自動化により、人間のチームは自分たちだけが解決できる価値の高い問題に集中できるようになります。そして、資源と人員の課題が避けられない世界において、これは連邦政府機関が行うことができる最も賢明な投資の 1 つです。

機関のセキュリティプロセスにレジリエンスを組み込む

予期せぬ事態が発生したときにゼロ トラストが重要になる理由は他にもあります。障害が発生することを想定しています。

以前にも言いましたが、防御側は常に正しくなければならないが、敵対側は一度だけ正しくてよいのです。完璧になることは計画できませんが、 回復力を持つことは計画できます。

強力なゼロトラスト戦略は、侵害を防ぐことだけを目的としているのではありません。侵入封じ込めをアーキテクチャに直接組み込むことで、攻撃者が侵入した場合(侵入しないはずがない)、被害がすぐに止まるようにします。

ここでセグメンテーションが重要になります。Illumio では、セグメンテーションを使用して「防御リング」と呼んでいるものを作成します。ネットワークの周囲に 1 つの大きな壁を置くのではなく、ネットワーク内に多数の小さな壁を構築します。

攻撃者が 1 つのリングを突破すると、システム内を自由に移動できなくなります。各アプリケーション、ワークロード、またはサーバーには独自の保護境界があります。境界線を多く構築すればするほど、攻撃側は動きにくくなり、防御側は攻撃側を見つけやすくなります。

つまり、ゼロ トラストは、人間の反応時間に依存することなく、設計によって環境の回復力を高めます。

ポリシーから証明まで:ゼロトラストがコンプライアンスを強化する方法

連邦監査を経験したことがあるなら、監査人がデータを好むことをご存知でしょう。彼らは、あなたが言っていることが実際に起こっているという証拠を求めています。

これはゼロトラストのもうひとつの利点です。

多くの場合、政府機関は文書化されたセキュリティ ポリシーを持っているものの、実際には実行されていません。コントロールは紙の上に存在しますが、「キーボードとマウス」のレベルではありません。ゼロ トラスト環境はそのギャップを埋めます。

継続的な検証、自動アクセス制御、マイクロセグメンテーションを実装すると、ポリシーが文書化されるだけでなく、適用されていることを示すリアルタイムの証拠が生成されます。

こうした可視性により、セキュリティが強化されるだけではありません。これにより、監査が高速化され、コンプライアンス レポートが容易になり、経営陣はポリシーが単なる棚卸資産ではないという自信を深めることができます。

完全な可視性で複雑さを制御

連邦政府の IT 環境は、世界で最も複雑なものの 1 つです。

数十年前のレガシー システムが、クラウド ネイティブ アプリ、エンドポイント デバイス、そして AI モデルと並んで存在しています。攻撃対象領域は日々拡大しています。

複雑さはセキュリティの敵です。そして、その複雑さを細かく可視化しなければ、見えないものを保護することはできません。

そのため、完全な可視性はゼロ トラストに向けた非常に重要な第一歩となります。仮定ではなく実際のネットワーク データに基づいて、オンプレミス、ハイブリッド、マルチクラウド環境間でアプリケーションとシステムがどのように相互作用するかを確認する必要があります。

これらの接続がわかると、必要なものだけを許可し、その他すべてをブロックし、システムの進化に合わせて動的に調整するなど、意味のあるポリシーを適用できるようになります。

これがゼロ トラストの実際の運用例です。

AIがリスクとチャンスの両方である理由

今日の連邦政府のサイバーセキュリティに関する会話は、 AIについて語らずには完結しません。

AI は諸刃の剣の課題をもたらします:

- 一方で、AI は連邦政府の防衛者が脅威をより早く発見するのに役立ちます。Illumioでは、AI を使用してトラフィック パターンを分析し、危険な接続を特定し、承認や監視なしで実行される大規模言語モデル (LLM) などの「シャドー」 AI アクティビティを明らかにしています。

- 一方で、AI自体も保護されなければなりません。これは単なるもう 1 つの重要なアプリケーションであり、適切に封じ込められなければ機密データが漏洩する可能性があります。

だからこそ私は、政府機関に対し AI モデルを隔離するようアドバイスしています。AI を活用したセグメンテーションを適用することで、AI システムがアクセスできるデータを制限し、承認されたデータセットのみを分析し、意図しないデータ漏洩を防ぐことができます。

シャドーITは常に問題となってきました。今では影のLLMが存在しますが、これも同様に危険です。ゼロ トラストとセグメンテーションは、両方を管理する方法です。

CISAゼロトラスト成熟度モデルを正しく使用していることを確認してください

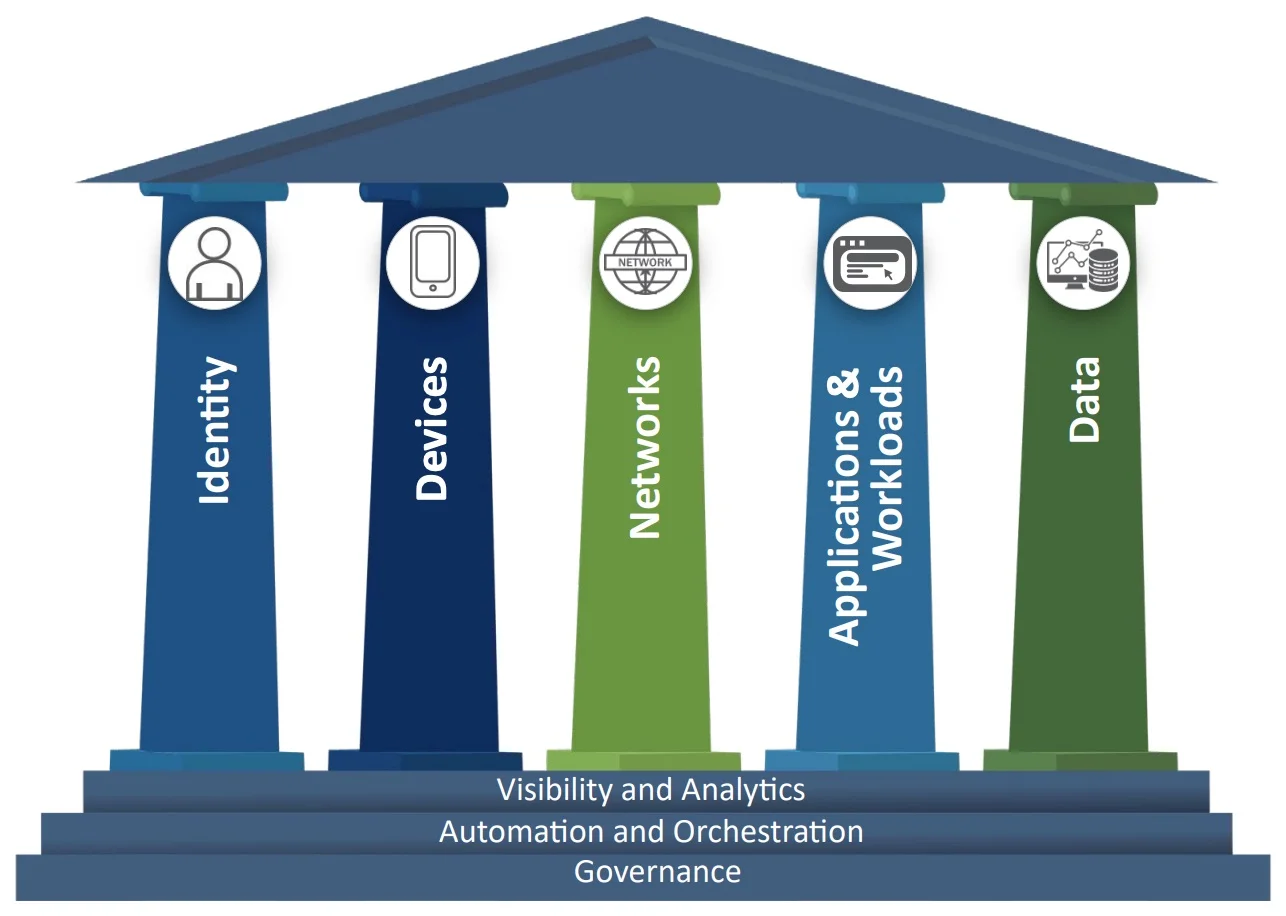

多くの機関は、CISA ゼロ トラスト成熟度モデルを使用して進捗状況を測定しています。役に立つフレームワークですが、誤解されやすいです。

「アイデンティティを完成させ、次にデバイス、そしてネットワークへと進みましょう」というチェックリストのようなアプローチをとる組織を数多く見てきました。

ゼロトラストはそうやって機能するわけではありません。

これを、柱 1、柱 2、というようにチェックしていく順次的なチェックリストとして考えることはできません。すべての柱に同時に取り組む必要があります。

学校の成績表を思い出してください。最終成績は、ある科目で 100% を取って、別の科目で 0 を取ることではありません。それはすべての平均でした。ゼロトラストへの道のりも同じです。

1 つの領域での完璧さではなく、すべての領域にわたるバランスと進歩に焦点を当てます。それを理解している機関は、単なるコンプライアンスではなく、真の回復力を構築できる機関です。

連邦政府はより少ない予算でより多くのことをしなければならないという切迫感

連邦政府のサイバーセキュリティに何十年も携わってきて私が学んだことが一つあるとすれば、それは不確実性は消えないということだ。予算は削減され、人員は変動し、脅威は進化していくことは間違いありません。

しかし、ゼロ トラストは、手間を省くのではなく、ネットワーク アーキテクチャをよりスマートにすることで、少ないリソースでより多くの成果を達成するのに役立ちます。ゼロ トラストにより、次のことが可能になります。

- 手動プロセスを自動化し、従業員がより重要な仕事に集中できるようにします

- 単一の侵害が危機にならないように封じ込めを構築する

- 監査人に防御策が機能していることを証明できるよう可視性を提供する

- 周囲の世界が安定していないときでも、セキュリティと継続性を維持します

連邦政府機関には完璧な条件が整うまで待つ余裕はない。敵はあなたの次の予算サイクルや採用ラウンドを待っていません。

Zero Trust は、ワシントンで何が起こっても重要なデータを保護し続けるための制御、信頼性、回復力を提供します。

ゼロトラストを戦略から行動に移す準備はできていますか? Illumio Segmentationを無料で体験 侵害の封じ込め、強制の自動化、コンプライアンスの証明がすべて 1 つのプラットフォームから簡単に実行できることをご確認ください。

.webp)

.webp)

.webp)