3 Möglichkeiten, wie Sie Ihre kostenlose Testversion von Illumio Insights optimal nutzen können

Laut dem „Global Cloud Detection and Response Report 2025“ waren fast 90 % der Unternehmen im vergangenen Jahr von einem Sicherheitsvorfall betroffen, der mit lateraler Bewegung einherging.

Sobald Angreifer Ihre Sicherheitsvorkehrungen durchbrochen und sich in Ihre Netzwerke eingeschlichen haben, hören sie nicht auf. Sie bewegen sich unauffällig zwischen den Arbeitslasten und nutzen dabei ungesehene Verbindungen und überbeanspruchte Systeme aus.

Die Transparenz des gesamten internen lateralen Netzwerkverkehrs ist das Problem, für dessen Lösung Illumio Insights entwickelt wurde.

Vom Moment des Starts Ihrer kostenlosen Sandbox-Umgebung an können Sie reale Kommunikationswege, erreichbare Ports und unerwartete Datenflüsse in Ihrer hybriden Multi-Cloud-Umgebung beobachten. Sehen Sie sich Demodaten an und analysieren Sie Ihren eigenen internen lateralen Datenverkehr, indem Sie Ihre eigenen Cloud-Ressourcen und Flow-Log-Daten einbinden.

Anstatt nur zu raten, wo sich Risiken aufbauen könnten, sehen Sie sie klar und deutlich.

Mit nur wenigen einfachen Schritten können Sie Ihre Testumgebung in eine aussagekräftige Momentaufnahme des Verhaltens Ihrer Umgebung verwandeln. Hier sind drei einfache Möglichkeiten für den Einstieg.

1. Importieren Sie Ihre Flow-Logs, um Ihren lateralen Datenverkehr in Echtzeit zu visualisieren.

Wenn Sie verstehen möchten, wie sich Ihre Umgebung in Echtzeit verhält, verbinden Sie Ihre Flow-Logs.

Illumio Insights unterstützt Amazon Web Services (AWS), Microsoft Azure, Google Cloud Platform (GCP) und lokale Datenquellen. Schon eine kleine Stichprobe von Protokollen genügt, um in Echtzeit Einblick in die Kommunikationsmuster in Ihrer Umgebung zu erhalten.

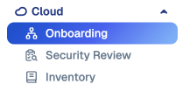

Um zu beginnen, navigieren Sie in der Seitenleiste zum Abschnitt „Cloud“ und wählen Sie die Registerkarte „Onboarding“ aus.

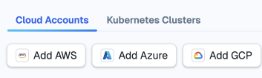

Wählen Sie anschließend im Abschnitt „Cloud-Konten“ die Cloud-Umgebung Ihres Teams aus.

Der Onboarding-Prozess ist je nach verwendeter Cloud-Plattform unterschiedlich. Dieses Video beschreibt Schritt für Schritt, wie Sie beginnen können:

Nach dem Onboarding ist die Gewährung des Zugriffs auf Flow-Logs ganz einfach:

- Nachdem Sie Ihr AWS-, Azure- oder GCP-Konto hinzugefügt haben, gehen Sie zurück zur Registerkarte „Onboarding“ und wählen Sie „Flow Log Access“.

- Wählen Sie Azure, AWS oder GCP aus und klicken Sie anschließend auf Zugriff gewähren. Benötigen Sie eine detailliertere Anleitung, lesen Sie bitte die Produktdokumentation.

- Wählen Sie Ihr Dienstkonto aus, geben Sie das Dienstkontotoken ein und wählen Sie „Fertig“.

Sobald die Protokolle erfasst sind, können Sie Folgendes untersuchen:

- Verkehrskarten: Eine visuelle Darstellung der Kommunikationzwischen Arbeitslasten

- Top-Sprecher: Systeme, die den meisten Datenverkehrgenerieren

- Unerwartete Ströme: Verbindungen, die einer Untersuchungbedürfen

- Schwachstellen: Arbeitslasten mit erreichbaren oder unnötigen Ports

Diese Erkenntnisse ermöglichen Ihnen einen ganzheitlichen Überblick über das Verhalten Ihrer Umgebung, basierend auf Daten, die Sie bereits besitzen.

2. Starten Sie den Insights Agent, um versteckte Risiken schnell aufzudecken.

Einer der schnellsten Wege, in Ihrer Testphase einen Mehrwert zu erzielen, ist der Einsatz des Insights Agent , um Ihre größten Risiken mit maximalem Explosionsradius aufzudecken.

In den heutigen Hybrid-Cloud-Umgebungen verbergen sich Risiken oft in den kleinen Details des internen Netzwerkverkehrs. Beispiele hierfür sind ein unerwarteter Listening-Port, ein veralteter Prozess oder eine Arbeitslast, die besser erreichbar ist, als sie sein sollte. Sie alle bergen ein hohes Expositionsrisiko.

Der Agent stellt diese Informationen sofort zur Verfügung, sodass Sie nicht nur Verkehrsmuster, sondern auch die dahinterliegenden Risikofaktoren erkennen. Der Agent sammelt den Kontext, den Cloud-Protokolle allein nicht liefern können.

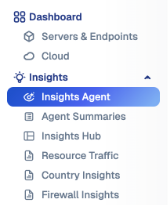

Um Agent zu nutzen, navigieren Sie zur Seitenleiste auf der linken Seite des Bildschirms. Wählen Sie im Dropdown-Menü die Option „Insights Agent“ aus.

Dann schau dir Folgendes an:

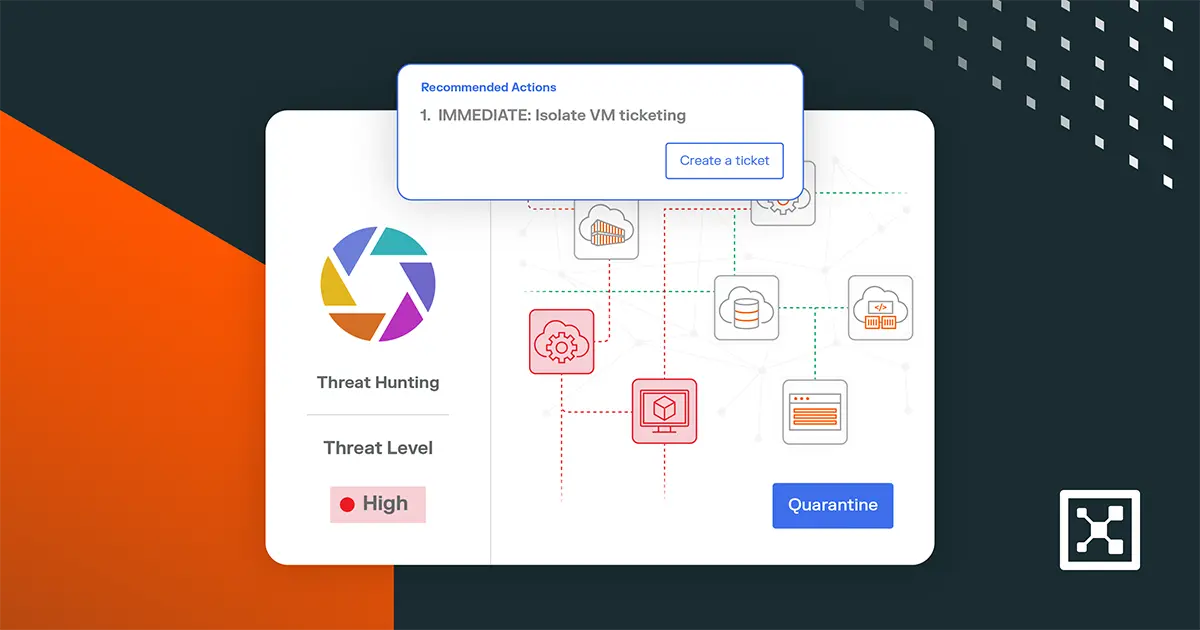

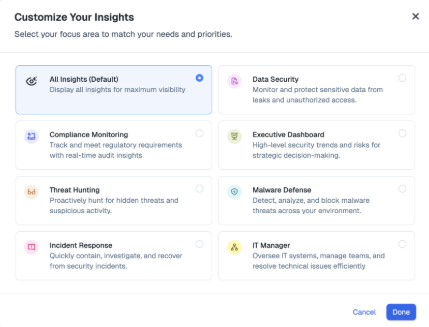

- Persona-basierte Erkenntnisse. Wählen Sie aus einer Vielzahl von Rollen und beobachten Sie, wie Agent seine Anleitung per Knopfdruck an die Bedürfnisse der jeweiligen Rolle anpasst.

- Bedrohungserkennung in Echtzeit. Durch die Zuordnung zum MITRE ATT&CK-Framework erhalten Sie eine sofortige Analyse Ihres Workload-Traffics, Cloud-Ingress/Egress und Netzwerkflüssen über hybride Multi-Cloud-Architekturen hinweg.

- KI-gestützte Ermittlung. Lassen Sie den Agenten eine detaillierte Analyse der betroffenen Ressourcen, Workloads und Richtlinien durchführen und beobachten Sie, wie er mit zunehmender Nutzung immer intelligenter wird.

- Eindämmung von Sicherheitslücken mit einem Klick. Als Teil der Illumio Breach Containment Platform integriert sich Insights direkt in Illumio Segmentation. Wenn Agent eine Bedrohung meldet, weist er Segmentation sofort an, die betroffene Arbeitslast oder den betroffenen Datenfluss zu isolieren.

Nach dem Start werden Sie sofort die größten Bedrohungen mit dem größten Explosionsradius sehen:

- Aktive Prozesse und offene Ports

- Eingehende und ausgehende Verbindungen

- Eine KI-generierte Zusammenfassung mit sofort umsetzbaren Vorschlägen

Der Agent zeigt Ihnen, wo Risiken entstehen, erklärt die Gründe dafür und isoliert die größten Bedrohungen sofort, damit Sie sich abzeichnende Probleme eindämmen können, bevor sie eskalieren. Durch den frühzeitigen Einsatz von Agent erzielen Sie einen schnellen Erfolg und gewinnen sofort an Dynamik, während Sie Insights auswerten.

3. Laden Sie Ihre Systemadministratoren und Teammitglieder ein, ein gemeinsames Verständnis aufzubauen.

Sicherheitsinformationen sind wertvoller und umsetzbarer, wenn alle Mitglieder Ihres Sicherheitsteams sie einsehen können, insbesondere entsprechend den Anforderungen ihrer jeweiligen Rolle.

Deshalb haben wir Illumio Insights so konzipiert, dass Transparenz kollaborativ gestaltet werden kann.

Beziehen Sie wichtige Sicherheitsakteure in den Test ein, darunter Administratoren, Cloud- und Infrastrukturingenieure, Sicherheitsanalysten oder Netzwerkteams, um die Geschwindigkeit, mit der Sie Ihre Beobachtungen validieren können, drastisch zu verbessern.

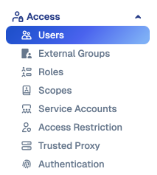

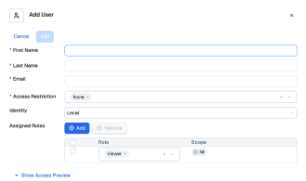

Um Teammitglieder zur Nutzung Ihrer Insights-Testversion einzuladen, navigieren Sie in der Seitenleiste zur Option „Zugriff“. Wählen Sie die Registerkarte „Benutzer“ und anschließend „Hinzufügen“.

Geben Sie die Benutzerdaten ein, und der Benutzer erhält automatisch eine E-Mail von Illumio, um sich bei Insights anzumelden.

Nach der Hinzufügung kann Ihr Administrator mit dem Onboarding-Prozess beginnen. Dies ermöglicht Ihnen und Ihrem Team einen gemeinsamen Einblick in Live-Daten innerhalb Ihrer Insights-Testumgebung.

Selbst in einem Prozess hilft die gemeinsame Transparenz den Teams, schneller und mit größerer Zuversicht Entscheidungen zu treffen.

Illumio Insights: Risiken erkennen und eindämmen, bevor sie sich ausbreiten

Das Risiko wartet nicht darauf, dass Sie sich für bestimmte Sicherheitsprodukte entscheiden. Es sammelt sich unbemerkt in ungeschützten Ports, übermäßig berechtigten Arbeitslasten und ungesehenen Kommunikationspfaden an.

Je länger diese Muster unerforscht bleiben, desto mehr Handlungsspielraum hat ein Angreifer.

Mit Ihrer 14-tägigen kostenlosen Testversion von Illumio Insights erhalten Sie einen Einblick in die tatsächlichen Vorgänge in Ihrer Umgebung. Nutzen Sie es, um herauszufinden, wo Risiken entstehen, erhalten Sie konkrete Handlungsempfehlungen, wie Sie die seitliche Ausbreitung stoppen können, und sehen Sie, wie schnell Sie die Sicherheitslücke in Ihrer Umgebung schließen können.

Erleben Sie Illumio Insights kostenlos um zu sehen, was in Ihrer Umgebung wirklich vor sich geht.