Cloud Detection and Response (CDR) entwickelt sich weiter. Hier kommt Illumio Insights ins Spiel.

Cloud Detection and Response (CDR) ist ein überfülltes Themengebiet. Neue Plattformen versprechen bessere Transparenz, schnellere Erkennung und einfachere Reaktion, und viele bieten einen echten Mehrwert.

Da sich die Umgebungen jedoch über Cloud-, On-Premises-, Container- und Hybridinfrastrukturen ausbreiten, erweist sich die Erkennung allein als unzureichend. Sichtbarkeit ohne Kontrolle hält Angreifer nicht auf.

Die meisten Organisationen erkennen Bedrohungen bereits schnell. Das eigentliche Problem ist, was als Nächstes passiert.

Moderne Sicherheitslücken eskalieren durch seitliche Bewegung, nicht durch das anfängliche Eindringen. Herkömmliche CDR-Tools helfen Teams, diese Aktivitäten zu erkennen und zu untersuchen, aber die meisten sind nicht darauf ausgelegt, sie in Echtzeit zu stoppen.

Die fehlende Ebene ist die Eindämmung.

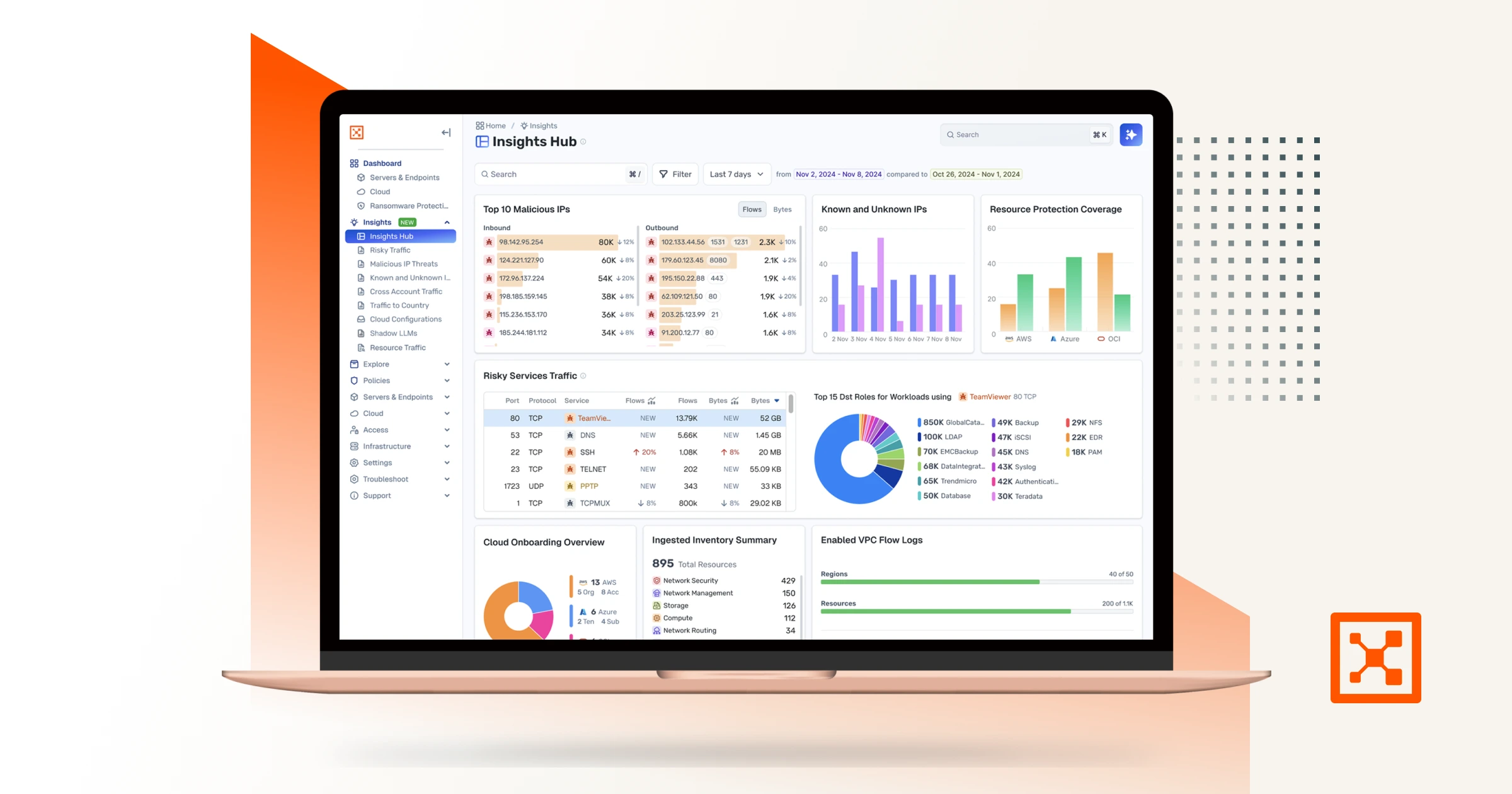

Genau hier setzt Illumio Insights an. Es handelt sich nicht um eine weitere CDR-Plattform. Der Fokus liegt auf der Eindämmung von Sicherheitslücken durch die Analyse des Echtzeitverkehrs, die Aufdeckung lateraler Bewegungen und die Durchsetzung von Kontrollmechanismen auf Netzwerkebene.

Dieser Beitrag untersucht, wo CDR endet und wie Illumio Insights die Containment-Ebene hinzufügt, die moderne Sicherheitsteams benötigen.

Was die meisten CDR-Tools gut können und warum das wichtig ist

Moderne CDR-Plattformen sind in dem Bereich, für den sie entwickelt wurden – dem Schutz von Cloud-Umgebungen –, sehr stark.

Die meisten CDR-Tools erlangen Transparenz, indem sie sich direkt mit den APIs der Cloud-Anbieter verbinden. Dadurch erhalten sie einen klaren Überblick über Cloud-Ressourcen wie virtuelle Maschinen, Speicher-Buckets, Identitäten, Berechtigungen, serverlose Workloads und Konfigurationseinstellungen.

Diese Transparenz ermöglicht mehrere entscheidende Funktionen:

- Identifizierung von Fehlkonfigurationen und unsicheren Einstellungen

- Aufspüren und Verfolgen von Schwachstellen in Cloud-Workloads

- Zu verstehen, wer Zugriff auf was hat

- Unterstützung der historischen Forensik nach einem Vorfall

Diese Fähigkeiten sind ungemein wertvoll. Wenn ein Speicher-Bucket dem Internet ausgesetzt ist oder eine Arbeitslast mit zu weit gefassten Berechtigungen ausgeführt wird, sind CDR-Tools oft der schnellste Weg, das Problem zu finden und zu beheben.

Deshalb setzen viele Sicherheitsteams auf sie als einen zentralen Bestandteil ihrer Cloud-Sicherheitsarchitektur. Doch genau diese Stärken zeigen auch, wo CDR-Plattformen naturgemäß an ihre Grenzen stoßen.

Wo herkömmliche CDR-Plattformen an ihre Grenzen stoßen

Die meisten CDR-Tools sind von Grund auf cloudzentriert . Ihre Sichtbarkeit ist an Cloud-Steuerungsebenen und APIs gebunden.

Das führt zu drei praktischen Einschränkungen.

1. Sichtbarkeit ausschließlich in der Cloud

CDR-Plattformen lassen sich typischerweise nicht ohne Weiteres auf lokale oder hybride Umgebungen erweitern.

Die Folge ist, dass die Teams am Ende separate Tools für die Cloud-Erkennung und alles andere verwalten müssen, was die Komplexität erhöht, anstatt sie zu reduzieren.

2. Eindämmungsmaßnahmen konzentrierten sich auf die Wirte, nicht auf die Bewegung

Wenn CDR-Tools aktiv werden, geschieht dies häufig über hostbasierte Agenten. Das bedeutet, Malware bei einer bestimmten Arbeitslast zu stoppen, nicht aber zu kontrollieren, wie sich Angreifer zwischen Systemen und Umgebungen bewegen.

Das Stoppen von Schadsoftware ist nützlich. Die Verhinderung seitlicher Bewegungen begrenzt den Explosionsradius eines Angriffs.

3. Rückwärtserkennung

Viele CDR-Tools erfassen Flow-Logs primär für historische Analysen. Dies ist zwar effektiv für Untersuchungen nach einem Vorfall oder für forensische Analysen, aber weitaus weniger nützlich, um einen Angriff im Vorfeld zu verhindern.

Die Teams müssen im Nachhinein rekonstruieren, was passiert ist, oft unter Druck und mit begrenztem Kontext.

Das ist nicht unbedingt ein Versagen der CDR-Tools. Dafür wurden sie einfach nicht entwickelt.

Wie Illumio Insights CDR anders angeht

Illumio Insights geht von einer anderen Annahme aus. Angriffe scheitern nicht, weil den Teams Warnmeldungen fehlen, sondern weil sich Angreifer seitlich bewegen können.

Anstatt sich auf Cloud-Objekte oder das Verhalten von Endpunkten zu konzentrieren, fokussiert sich Insights auf den Netzwerkverkehr in Echtzeit und die Beziehungen zwischen den Umgebungen.

Echtzeiterkennung statt historischer Vermutungen

Insights analysiert den Datenverkehr in Echtzeit und identifiziert dabei riskante Kommunikationsmuster und seitliche Bewegungen. Man muss weder im Voraus wissen, wonach man suchen soll, noch Ereignisse im Nachhinein rekonstruieren.

Das ist der Unterschied zwischen der Auswertung von Überwachungsaufnahmen nach einem Einbruch und der Beobachtung der Tür während eines Vorfalls in Echtzeit.

Mit Insights Agent Erkennung in Handlung umsetzen

Die Erkennung ist nur dann von Bedeutung, wenn die Teams auch darauf reagieren können. Genau das ermöglicht Insights Agent .

Insights Agent ist ein KI-gestützter Guide innerhalb von Illumio Insights, der schädliche Aktivitäten in Echtzeit erkennt. Es filtert Störfaktoren heraus, priorisiert Bedrohungen und ordnet die Ergebnisse dem MITRE ATT&CK-Framework zu, um einen klaren Kontext zu schaffen.

Personabasierte Erkenntnisse, auf dem Schweregrad basierende Empfehlungen und Ein-Klick-Aktionen helfen Teams, schnell zu reagieren.

In Kombination mit Illumio Segmentation wandelt Insights Agent die Erkennung in eine sofortige Eindämmung um, indem es riskante Kommunikationswege isoliert und die laterale Bewegung auf Netzwerkebene unterbindet.

Das Ergebnis sind schnellere Reaktionszeiten, weniger manueller Aufwand und klarere Wege zur Eindämmung.

Agentenlos von Grund auf

Insights benötigt keine Endpoint-Agenten, um einen Mehrwert zu bieten. Es erfasst Flussdaten aus Cloud-, On-Premises- und Hybridumgebungen, um ein Live-Bild davon zu erstellen, wie Systeme tatsächlich kommunizieren.

Das vereinfacht die Bereitstellung, die Skalierung und sorgt für eine deutlich höhere Konsistenz in verschiedenen Umgebungen.

Netzwerkweite Eindämmung, die sich über Umgebungen erstreckt

Wenn Insights bösartige oder riskante Aktivitäten erkennt, kann es diese Informationen sofort in Illumio Segmentation einspeisen. Dies setzt netzwerkweite Kontrollmechanismen durch, die eine seitliche Ausbreitung über Cloud-, Endpunkt-, Container- und lokale Systeme hinweg verhindern.

Die meisten CDR-Plattformen können das nicht ohne die Integration eines völlig separaten Segmentierungsprodukts. Bei Illumio ist es in dieselbe Plattform integriert.

Das bedeutet Detektion plus branchenführende Eindämmung in einem System.

Eindämmung ist die fehlende Ebene in der modernen Cybersicherheit

Herkömmliche CDR-Plattformen helfen Teams, Sicherheitsrisiken zu verstehen und Vorfälle zu untersuchen. Einige können Malware mithilfe von Agenten auf einzelnen Hosts stoppen. Die meisten haben jedoch keinen Einfluss darauf, wie der Verkehr in der Umgebung abläuft.

Diese Transparenzlücke ist der Punkt, an dem Sicherheitslücken eskalieren.

Illumio Insights begegnet diesem Problem, indem es sich auf die Eindämmung von Sicherheitsverletzungen auf Netzwerkebene konzentriert. Anstatt einzelner Maschinen betrachtet es Kommunikationswege und prüft, ob diese Verbindungen überhaupt bestehen sollten.

Insights analysiert den Datenverkehr in Echtzeit und integriert sich direkt in Illumio Segmentation. Dadurch können Erkennungen sofort zu durchgesetzten Kontrollmechanismen werden, die eine seitliche Ausbreitung über Cloud-, On-Premises- und Hybridumgebungen hinweg verhindern.

Das Ergebnis ist, dass Sicherheitslücken eingedämmt werden, bevor sie sich ausbreiten können.

Genau das übersehen reine Erkennungsstrategien. Die Erkennung von Risiken zeigt diese auf, während die Eindämmung die Auswirkungen begrenzt.

Eine klarere Herangehensweise an das Thema CDR

Die Zukunft der Cloud-Erkennung und -Reaktion liegt nicht in einem einzigen Tool, das alles kann. Es geht darum, die richtigen Fähigkeiten zusammenzubringen.

CDR-Plattformen bieten eine hohe Transparenz in der Cloud und unterstützen Teams bei der Risikobewertung und der Untersuchung von Vorfällen.

Illumio Insights begrenzt die Auswirkungen in Echtzeit.

Durch die Fokussierung auf den Echtzeitverkehr und die Kombination von Erkennung mit integrierter Netzwerksegmentierung ermöglicht Insights sofortiges Eingreifen, um die laterale Ausbreitung über verschiedene Umgebungen hinweg zu stoppen.

Sichtbarkeit wird erwartet, aber Eindämmung ist das, was die Ergebnisse verändert.

Illumio Insights vervollständigt Ihre Erkennungs- und Reaktionsstrategie durch die Hinzufügung der Eindämmungsebene, die moderne Sicherheitsteams benötigen.

Testen Sie Illumio Insights kostenlos heute damit beginnen, Sicherheitslücken in Echtzeit einzudämmen.