Warum Cloud-Sicherheit mit vollständiger Transparenz beginnt

Die Cloud hat die Art und Weise, wie Unternehmen arbeiten, verändert und ermöglicht es ihnen, schnell zu skalieren, die Infrastrukturkosten zu senken und die allgemeine Agilität zu verbessern.

Da Unternehmen ihre Workloads jedoch weiterhin in die Cloud migrieren , ist der Bedarf an robusten Sicherheitsmaßnahmen von größter Bedeutung. Im Gegensatz zu herkömmlichen On-Premises-Umgebungen ist die Cloud-Infrastruktur aufgrund ihrer dynamischen und verteilten Natur von Natur aus komplex, insbesondere in Bezug auf Transparenz und Kontrolle.

Die vollständige Sicherung der Cloud beginnt mit einer vollständigen End-to-End-Cloud-Transparenz. In diesem Blogbeitrag erkläre ich, warum Cloud-Sichtbarkeit jetzt wichtig ist, warum traditionelle Sichtbarkeitsansätze versagen und wie Zero-Trust-Segmentierung mit Illumio CloudSecure helfen kann.

Sicherheitsverantwortliche achten auf Cloud-Transparenz

Sicherheitsverletzungen sind unvermeidlich – ist Ihre Cloud-Sicherheit darauf vorbereitet?

Untersuchungen von Vanson Bourne ergaben, dass die Transparenz eines der größten Bedenken von Sicherheitsentscheidern in der Cloud ist:

- 95 Prozent geben an, dass eine bessere Transparenz der Konnektivität von Drittanbieter-Software eine notwendige Verbesserung der Cloud-Sicherheit ihres Unternehmens ist.

- 46 Prozent haben keinen vollständigen Einblick in die Konnektivität der Cloud-Dienste ihres Unternehmens, was die Wahrscheinlichkeit nicht autorisierter Verbindungen erhöht.

- Mehr als 30 Prozent geben an, dass die mangelnde Transparenz sowohl bei Multi-Cloud-Bereitstellungen als auch bei einem einzigen Cloud-Anbieter die Hauptbedrohungen für die Cloud-Sicherheit ihres Unternehmens darstellt.

Der Bericht nannte schlechte Sichtbarkeit als eine der drei größten Schwachstellen in der Cloud-Sicherheit von Unternehmen. Sicherheitsteams haben Schwierigkeiten, Schwachstellen in ihrer Cloud-Sicherheit zu identifizieren und, was noch wichtiger ist, proaktiv für Schutz zu sorgen, anstatt nur reaktiv kompromittierte Systeme zu sperren.

Warum ist Cloud-Transparenz so wichtig?

Unternehmen müssen sich mit einem komplexen Geflecht von Anwendungen und Workloads in der Cloud auseinandersetzen, die auf virtuellen Maschinen, Containern, Microservices und unterschiedlichen Netzwerkarchitekturen ausgeführt werden. Ohne ein umfassendes Verständnis der Verbindungen und Wechselwirkungen innerhalb dieses Cloud-Ökosystems können Sicherheits- und Compliance-Risiken eskalieren.

Angreifer können diesen Mangel an Transparenz nutzen, um unbemerkt in das Netzwerk einzudringen und sich in den toten Winkeln zu verstecken, bevor sie Daten stehlen, den Betrieb stoppen und ein Lösegeld verlangen. Aus diesem Grund ist das Erreichen und Aufrechterhalten der Transparenz von Cloud-Workloads von grundlegender Bedeutung, um die Integrität, Vertraulichkeit und Verfügbarkeit kritischer Ressourcen zu gewährleisten.

Cloud-Sichtbarkeit ist nicht nur eine Bequemlichkeit. Es ist eine strategische Notwendigkeit. In einer Zeit, in der Cyberbedrohungen immer ausgefeilter werden und die behördliche Kontrolle verschärft wird, können sich Unternehmen blinde Flecken in ihren Cloud-Umgebungen nicht leisten. Es ist wichtig, dass Unternehmen in Sicherheitslösungen investieren, die umfassende Transparenz bieten.

3 Gründe, warum traditionelle Sichtbarkeitsansätze blinde Flecken in der Cloud hinterlassen

Die Cloud ist eine neue Art der Verwaltung von Geschäftsabläufen, warum also erwarten wir, dass alte Sicherheitspraktiken ausreichen? Legacy-Visibility-Ansätze stoßen in den dynamischen, sich schnell verändernden Cloud-Umgebungen an ihre Grenzen, was zu Sicherheitslücken führt.

1. Eine statische Sicht auf die Netzwerkinfrastruktur

Herkömmliche lokale Netzwerke sind statisch, und der Wandel erfolgt langsam. Infolgedessen waren Legacy-Transparenztools nur erforderlich, um einen Snapshot der Infrastruktur zu einem bestimmten Zeitpunkt bereitzustellen. In sich schnell verändernden Cloud-Landschaften bietet dieser statische Ansatz jedoch nicht die Echtzeitdynamik der Workload-Konnektivität.

2. Netzwerkzentrierte Transparenz vernachlässigt die Kommunikation auf Anwendungsebene

Vorhandene Tools konzentrieren sich ebenfalls nur auf netzwerkzentrierte Ansichten und übersehen die feineren Details der Interaktionen auf Anwendungsebene. Moderne Anwendungen bestehen aus Microservices und Containern, die nahtlos über verschiedene Schichten hinweg kommunizieren. Das bedeutet, dass netzwerkzentrierte Transparenz allein die komplizierten Beziehungen und Abhängigkeiten, die für eine effektive Sicherheit entscheidend sind, nicht erfassen kann.

3. Fehlende Granularität und fehlender Kontext

Eine weitere Einschränkung herkömmlicher Cloud-Visibility-Tools liegt in ihrem Mangel an Granularität und kontextuellem Verständnis. Diese Tools generieren oft überwältigende Datenmengen, ohne aussagekräftige Einblicke in die Art der Verbindungen zwischen Workloads zu liefern. Ohne Kontext können Sicherheitsteams Schwierigkeiten haben, zwischen legitimem Datenverkehr und potenziellen Bedrohungen zu unterscheiden, was entweder zu falsch positiven Ergebnissen oder, was noch gefährlicher ist, zu falsch negativen Ergebnissen führt.

Erfahren Sie, wie Sie die 5 wichtigsten Cloud-Sicherheitsprobleme lösen können.

Moderne Cloud-Umgebungen erfordern eine Zero-Trust-Segmentierung

Cloud-Transparenz reicht für eine vollständige Cloud-Sicherheit nicht aus. Unternehmen müssen in der Lage sein, diese Transparenz in Sicherheitseinblicke umzuwandeln. Mit diesen Informationen können Sicherheitsteams proaktiv Sicherheitskontrollen anwenden, um die Anwendungs- und Workload-Kommunikation zu segmentieren. Dieses Maß an Transparenz und proaktiven Segmentierungskontrollen dämmen unvermeidliche Angriffe ein, die durch Schwachstellen, Fehlkonfigurationen und unbefugten Zugriff verursacht werden.

Hier kommt die Zero-Trust-Segmentierung ins Spiel.

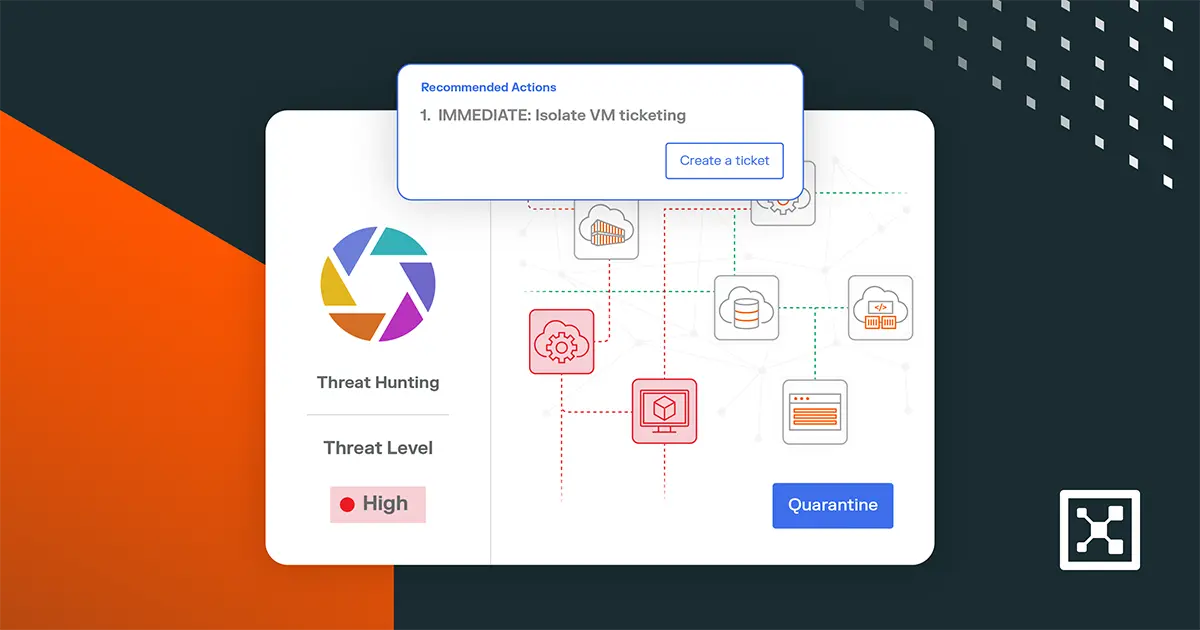

Zero Trust Segmentation (ZTS), auch Mikrosegmentierung genannt, hilft Unternehmen, Risiken zu erkennen und unvermeidliche Sicherheitsverletzungen in der Cloud zu stoppen.

ZTS ermöglicht es Sicherheitsteams:

- Vollständige Transparenz: Beseitigen Sie blinde Flecken im Sicherheitsbereich mit einer Echtzeitansicht Ihrer Datenverkehrsflüsse in Hybrid- und Multi-Cloud-Umgebungen.

- Verstehen Sie alle Abhängigkeiten: Behalten Sie einen klaren Überblick über die Interaktionen und gewinnen Sie ein umfassendes Verständnis der Kommunikation von Anwendungen.

- Wenden Sie Sicherheit konsistent an: Begrenzen Sie die Gefährdung und behalten Sie den Zugriff mit den geringsten Rechten in Rechenzentren und Public Clouds bei.

Vollständige Cloud-Transparenz mit Illumio CloudSecure

Mit Illumio CloudSecure erhalten Unternehmen granulare Transparenz und Kontrolle über die Kommunikation zwischen Anwendungen und Workloads. Dies stellt sicher, dass unvermeidliche Cloud-Verstöße schnell eingedämmt werden und keine katastrophalen Schäden verursachen.

Illumio CloudSecure unterstützt Sicherheitsteams bei der Visualisierung der Konnektivität von Cloud-Workloads:

- Verschaffen Sie sich einen Überblick über die Datenverkehrsflüsse Ihrer Cloud-nativen Anwendungen mit Echtzeit-Telemetrie und Daten mithilfe agentenloser Kontrollen. Verstehen Sie die Anwendungskommunikation, die Sicherheitsrichtlinien, die Nutzung, den Zugriff und die Sicherheitsrisiken.

- Sammeln Sie Erkenntnisse mit einer interaktiven Karte von Anwendungsbereitstellungen, Ressourcen, Datenverkehrsflüssen und Metadaten mit Datenverkehrsflussprotokollen. Verstehen Sie nicht nur , welche Workloads kommunizieren, sondern auch, warum sie kommunizieren.

- Integrieren Sie große Cloud-Anbieter wie AWS und Azure mit dem agentenlosen Ansatz von Illumio CloudSecure. Erweitern Sie die Transparenz und Kontrolle über Multi-Cloud- und Hybrid-Cloud-Setups hinweg – ohne umfangreiche Anpassungen oder manuelle Konfigurationen.

- Teilen Sie die Transparenz und Sicherheitsverantwortung zwischen Sicherheits- und Entwicklungsteams. Definieren und verwalten Sie Sicherheitsrichtlinien zusammen mit dem Anwendungscode, um sicherzustellen, dass die Sicherheit ein integraler Bestandteil des Bereitstellungszyklus der Entwicklung ist.

Testen Sie Illumio CloudSecure 30 Tage lang kostenlos – keine Softwareinstallation oder Kreditkarteninformationen erforderlich.

Möchten Sie mehr erfahren? Kontaktieren Sie uns noch heute für eine kostenlose Beratung und Demo.

.webp)

.webp)