封じ込めなしでは検出が失敗する理由(そしてセキュリティグラフがどのように解決に役立つか)

数年前、セキュリティ チームは侵入をどれだけ早く検出できるかで成功を測定していました。

今日では、多くの人が数分、時には数秒で疑わしい行動を見つけることができます。最新の AI 搭載検出ツールは、人間のアナリストよりも速く、信号を相関させ、異常をフラグ付けし、アラートを表面化させることができます。

しかし、違反行為は拡大し続けています。

次から次へと起こるインシデントで、攻撃者は早期に検出され、データの盗難や業務の妨害に成功しています。警報は時間どおりに到着しますが、それでも被害は発生します。

この断絶は、現代のセキュリティにおける最も苛立たしい現実の 1 つとなっています。より速い検出はより良い結果にはつながりませんでした。

理由は検出ツールが故障しているからではありません。検出だけでは攻撃の拡大を阻止するようには設計されていないということです。

AI セキュリティ グラフに基づいた侵害封じ込め機能が組み込まれていなければ、攻撃者がネットワーク内に侵入すると、最速のアラートでも横方向の移動を防いだり、爆発半径を制限したりすることはできません。

検出限界

脅威の検出には限界があります。しかし、新しい AI 機能により、検出がよりスマートになったことは間違いありません。

機械学習モデルは異常な動作を認識し、アラート疲労を軽減できます。従来のルールベースのシステムよりもはるかに優れたコンテキストをセキュリティ チームに提供できます。

この進歩は、信号がノイズが多く変化が絶え間なく続く複雑なハイブリッド クラウド環境では特に重要です。

しかし、最も優れた検出ツールであっても、依然として観察に重点を置いています。問題にフラグを付け、何が起こっているかを提案し、アナリストが対応の優先順位を決めるのに役立ちます。

設計上、攻撃者が次に到達できる範囲を制限することはできません。

攻撃者が足場を築いたら、次は移動するのが目的です。攻撃者は環境を調査し、正当な認証情報を再利用し、セキュリティ チームが安全であると想定している標準プロトコルを使用してワークロード間を移動します。

攻撃者は、 インシデント対応プロセスが完全に開始される前に、迅速かつ静かに横方向に移動します。

AI 検出ツールは、このアクティビティが展開されているのを確認できます。境界を強制する何か他のものがすでに設置されていない限り、それを止めることはできません。

ほとんどの侵害は、単一の侵害から大規模なインシデントに拡大する原因となります。

早期発見が依然として重大な侵害につながる理由

検出が主な制御である場合、 封じ込めは受動的なものになります。

セキュリティ チームはアラートを受信し、調査し、意図を検証して、対応方法を決定します。

理論的には、これは合理的に思えます。実際には、人間は常に攻撃者よりも速く移動できると想定されています。

侵害が実際に発生している場合、その仮定は崩れます。アナリストは複数のアラートを同時に処理している場合があります。インシデント対応手順では、チームの調整が必要になる場合があります。封じ込めアクションには、承認と展開に時間のかかる手動による変更が含まれる場合があります。

一方、攻撃者は待っていません。彼らは横方向に移動し、接続が成功するたびにアクセスを拡大し、影響力を増大させ続けます。最終的に封じ込めが行われる頃には、爆発半径はすでに必要以上に大きくなっています。

これが、多くのチームが矛盾のように感じられる状況に直面している理由です。攻撃はこれまでよりも早く検出されますが、それでもランサムウェア攻撃、データ損失、長期にわたる停止に悩まされています。

検出は機能しました。ただ、封じ込めが遅すぎただけだ。

違反封じ込めは欠けている制御である

封じ込めは方程式を変えます。攻撃者が検出される前ではなく、検出された後に実行できる操作を制限します。

封じ込めは、プレッシャーの下で人々が完璧に反応することを期待するのではなく、常に存在する境界を設定します。

封じ込めが実施されると、侵害されたワークロードは、到達可能な他のすべてのものに自動的にアクセスするわけではありません。東西方向の交通は規制されています。信頼はデフォルトでは拡大しません。横方向の移動パスが削減されるか、完全に排除されます。

このモデルでは、強制された制限内で動作するため、検出がより強力になります。アラートはもはや時間との競争の始まりを知らせるものではなく、むしろすでに封じ込められたイベントを知らせるものになります。

ハイブリッドクラウド環境でゼロトラストを構築する上でこれが重要な理由

ゼロ トラストは、アクセスは明示的かつ制限され、継続的に評価されるべきであるという考えに基づいています。

動的なハイブリッド クラウド環境では、接続の可視性なしにそのレベルの制御を実現することはほぼ不可能です。

セキュリティ グラフは、ゼロ トラストに必要な可視性を提供します。セグメンテーションは、ゼロ トラスト戦略の基礎部分として、強制力をもたらします。これらを組み合わせることで、検出ツールが脅威を検出したときに、その脅威が設計によってすでに封じ込められていることが保証されます。

このアプローチは、変化が絶えず起こり、静的な制御がすぐに時代遅れになるクラウド環境やハイブリッド環境では特に重要です。

継続的に更新されるセキュリティ グラフには、新しいワークロード、接続、およびリスクが現れるとそれが反映されます。これにより、封じ込めが環境自体のペースに追従できるようになります。

Illumioが検出を封じ込めに変える方法

Illumio は、侵害は避けられないが、広範囲にわたる損害は避けられないというわけではないという考えに基づいて構築されました。

Illumio は長年にわたり、セキュリティにおける最も重大かつ最も困難な問題の 1 つである、攻撃者がネットワーク内に侵入した際に横方向の移動を阻止することに注力してきました。

Illumio が他と異なるのは、検出、可視性、封じ込めを別々の問題として扱わない点です。環境が実際にどのように機能するかについての共通の理解を通じて、それらを結び付けます。

その共通理解がAI セキュリティ グラフです。

Illumio プラットフォームの中核となるのは、環境の継続的に更新されるリアルタイム モデルです。クラウド、オンプレミス、ハイブリッド インフラストラクチャ全体のワークロード、トラフィック フロー、リスク関係をマッピングします。

セキュリティ グラフは、環境の変化に応じて、実際の接続、実際の動作、実際の露出を反映します。

Illumio Insights や Illumio Segmentation など、Illumio のあらゆる活動は、この基盤の上に構築されています。

Illumio Insights: アラートだけでなくリアルタイムのコンテキストによる検出

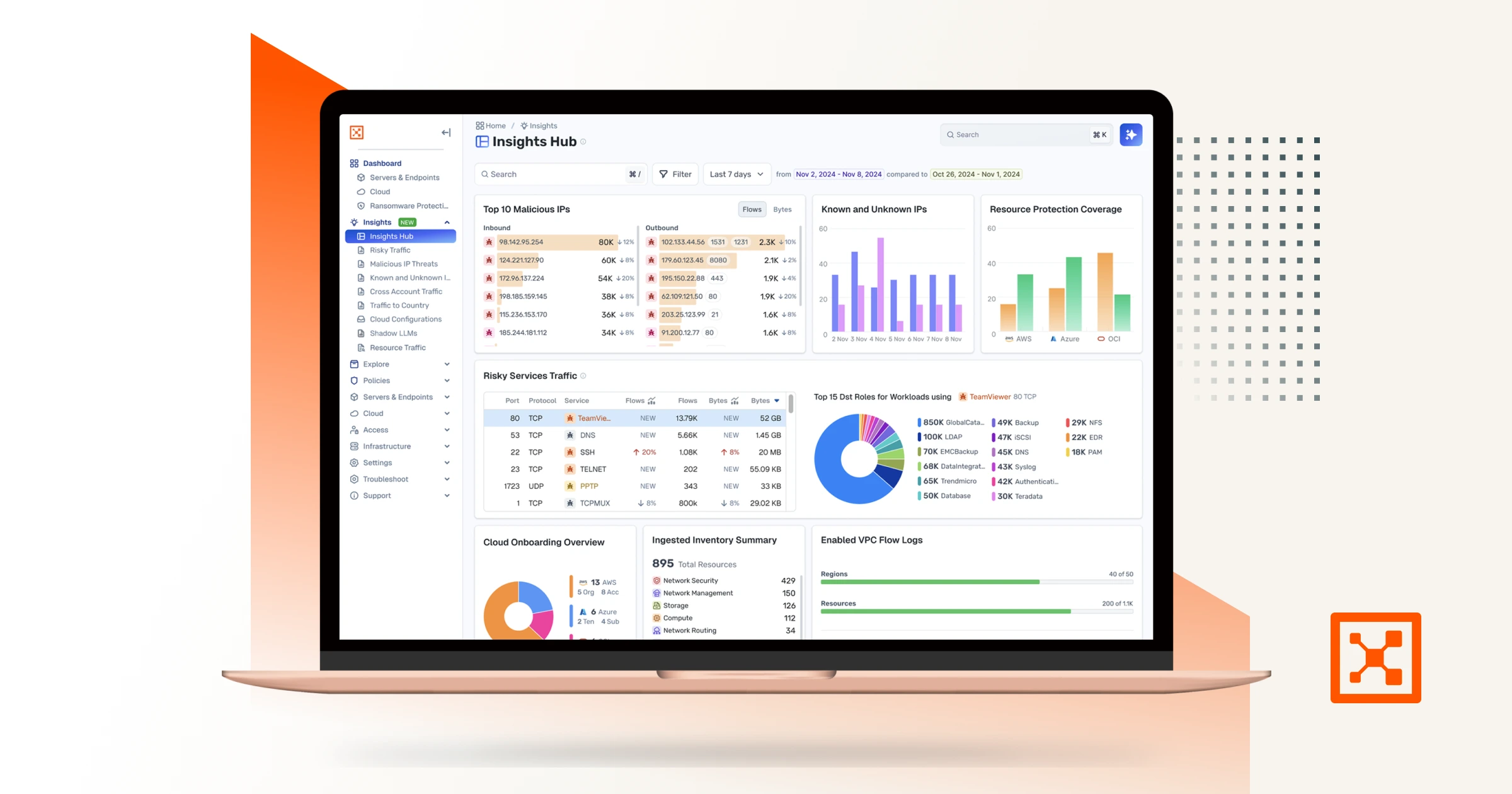

Illumio Insights は、AI を活用したセキュリティ グラフを使用して、ハイブリッド クラウド環境のリアルタイムの観測性を実現します。

Insights は、イベントを個別に分析するのではなく、システムがどのように接続されているか、攻撃者が実際にどのように動くかという観点から動作を観察します。

すべての疑わしい行為が同じリスクを伴うわけではないため、これは重要です。どこにもつながらない接続試行は、重要なシステムへの明確なパスを開く接続試行とは大きく異なります。

Insights は、ネットワーク トラフィック フローの観測可能性により、チームが新たな脅威をより早く、より多くのコンテキストで把握し、優先順位を付けるのに役立ちます。攻撃者が横方向のアクセスを試みていることを示す危険な行動、露出した攻撃パス、異常な動作パターンを強調表示します。

その結果、アラートの数が増えるのではなく、アラートが潜在的な影響に直接結び付けられるため、検出が向上します。セキュリティ チームは、ノイズを追いかけるのではなく、最も重要なことに集中できます。

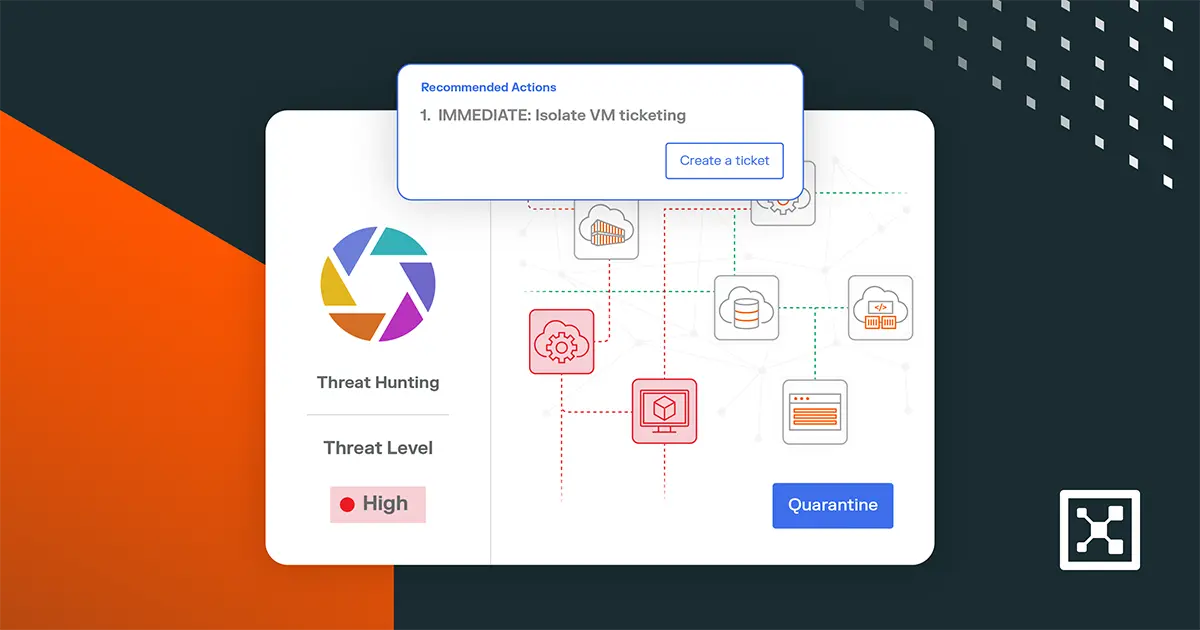

また、Insights の一部として、 Insights Agent は、環境のバックグラウンドで継続的に実行される、ペルソナに合わせた AI 搭載アシスタントを提供します。脅威ハンター、コンプライアンス担当者、クラウド エンジニア、その他のセキュリティ役割の担当者など、誰にとっても、同じ言語を話す信頼できるチームメイトのように機能し、最も関連性の高い調査結果を直接提供します。

エージェントはリアルタイムのワークロード通信とネットワーク フローを分析し、疑わしい動作を MITRE ATT&CK フレームワークにマッピングします。異常を検出し、その意味、重要性、対応方法を説明します。

Illumio Segmentation と統合されているため、検出だけでは終わりません。ワンクリックで封じ込めオプションが提供され、横方向の移動を阻止し、侵害されたワークロードを即座に隔離するのに役立ちます。

Illumio セグメンテーション: 設計による封じ込めの強化

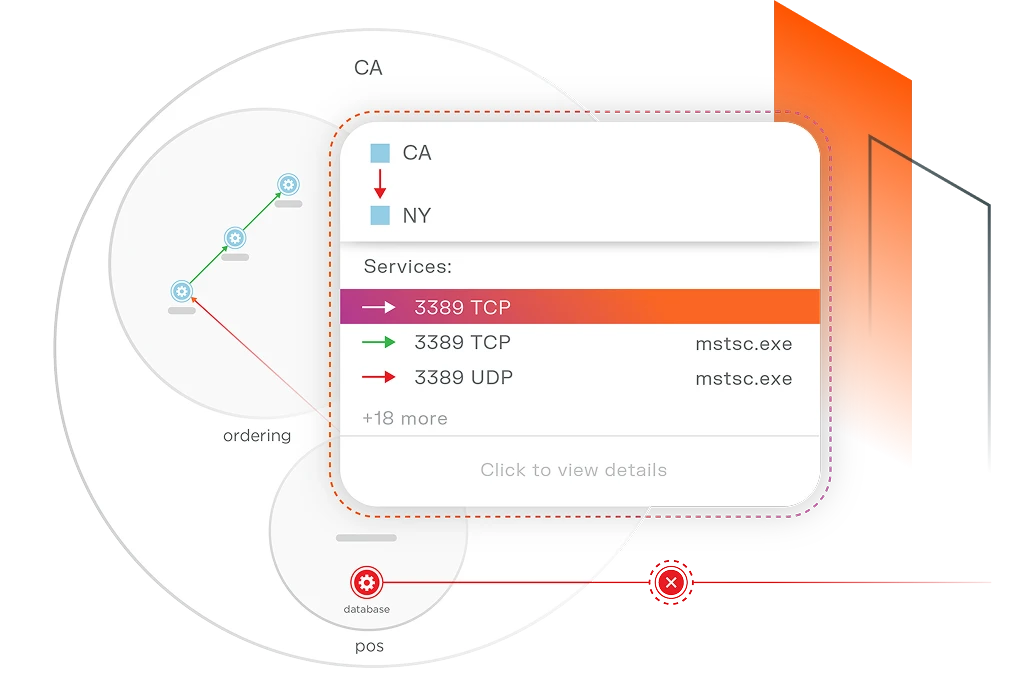

Illumio Segmentation は、ワークロード間の最小権限アクセスを強制し、侵害が環境全体に広がる前にそれを封じ込めます。

セグメンテーションは、フラットなネットワークや広範な信頼ゾーンに依存するのではなく、どのシステムがどのような条件で通信できるかを制限します。

セグメンテーションが実施されると、攻撃者が悪用しようとする前に横方向の移動パスを削減または排除できます。ワークロードが侵害された場合、他のシステムに到達する能力はすでに抑制されています。

これにより、封じ込めが環境のデフォルト状態になります。

封じ込めなしの検出ではもはや不十分

AI により、セキュリティ チームが脅威をどれだけ早く発見できるかという期待が高まっています。攻撃者は、アクセスをいかに早く悪用できるかについて期待を高めています。

検出だけに頼るチームは、依然として不完全な状況での完璧な人間の反応に賭けているのです。その賭けは、リーダーたちが認めたいと思っているよりも頻繁に失敗している。

セキュリティ グラフによって結果が変わります。これらは、セキュリティ チームが認識だけでなく封じ込めをサポートするために必要なコンテキストを提供します。侵害が避けられない場合、その影響を制限することが、セキュリティ インシデントになるかビジネス危機になるかの違いになります。

だからこそ、封じ込めはもはや選択肢ではないのです。早期検出を真の回復力に変える制御です。

Illumio Insightsを無料でお試しください AI を活用したセキュリティ グラフが侵害をリアルタイムで阻止するのにどのように役立つかをご覧ください。

.webp)