4 weitere Möglichkeiten, wie Sie Ihre kostenlose Testversion von Illumio Insights optimal nutzen können

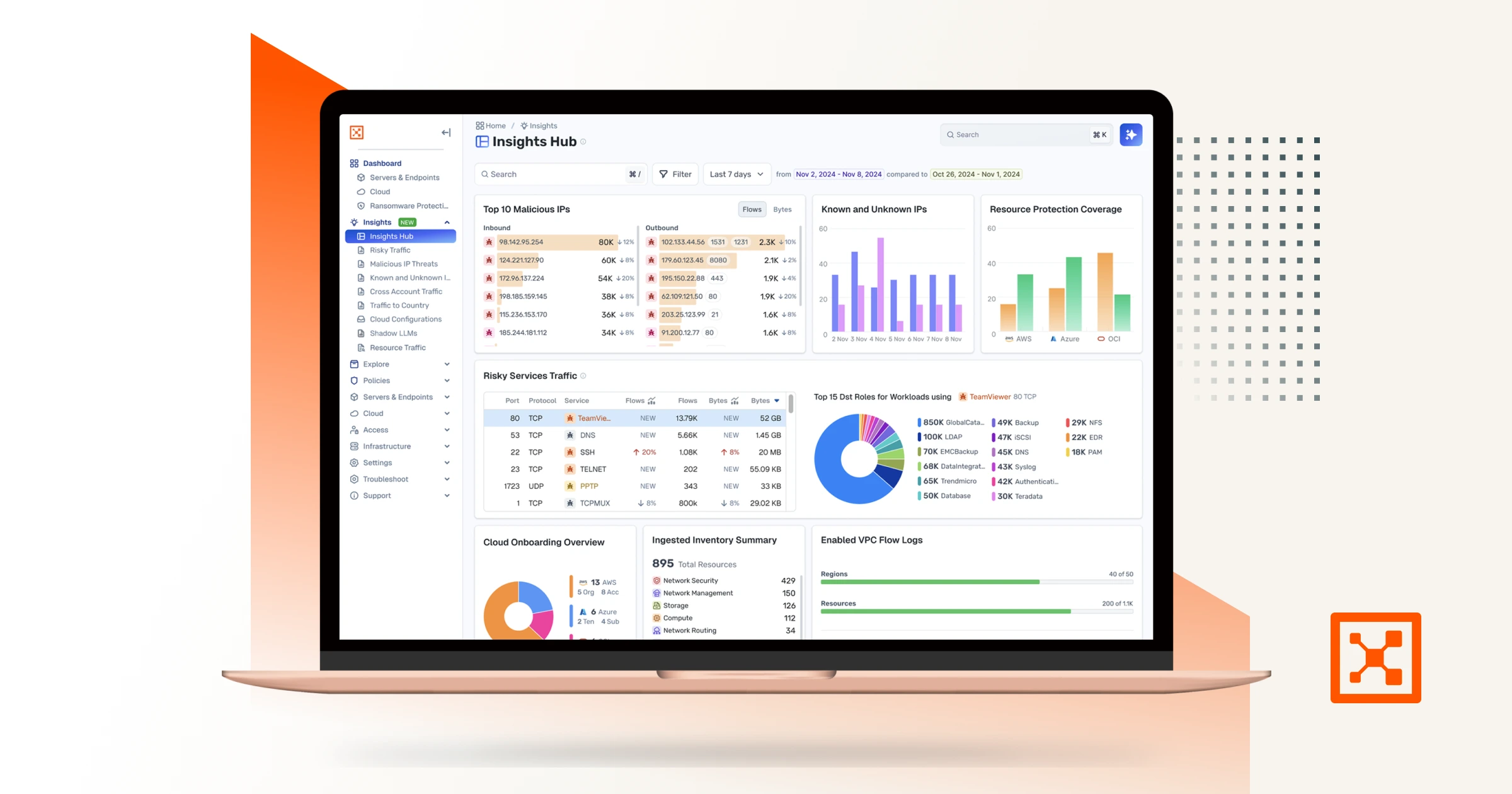

Im ersten Teil dieser Serie haben wir Ihnen gezeigt, wie Sie sich in Illumio Insights zurechtfinden und schon früh während Ihrer kostenlosen Testphase Mehrwerte entdecken können.

Sobald Sie dieses grundlegende Verständnis aufgebaut haben, besteht der nächste Schritt darin, Insights so zu nutzen, wie Sicherheitsteams tatsächlich arbeiten: aus der Perspektive einer Rolle, die vom CISO bis zum Threat Hunter reicht, indem Fragen gestellt, Annahmen getestet und Risiken validiert werden.

Dieser Folgebeitrag konzentriert sich auf vier Arten von Untersuchungen, die Sie sofort in Ihrer Umgebung durchführen können und die neuen Benutzern helfen, über oberflächliche Einblicke hinauszugehen und aussagekräftige Sicherheitserkenntnisse zu gewinnen.

Jedes dieser Beispiele spiegelt ein häufig auftretendes Problem aus der Praxis wider und zeigt, wie Insights schnellere und sicherere Entscheidungen ermöglicht, ohne dass wochenlange Feinabstimmung oder historischer Kontext erforderlich sind.

Um den größtmöglichen Nutzen aus diesen Übungen zu ziehen, empfehlen wir Ihnen, Ihre Cloud-Konten (AWS, Azure oder GCP) einzubinden. Wir werden Ihre Flow-Logs erfassen, sodass Sie Live-Daten in der Testumgebung sehen können. Wie das geht, können Sie im ersten Teil dieser Serie oder in unserer Produktdokumentation nachlesen.

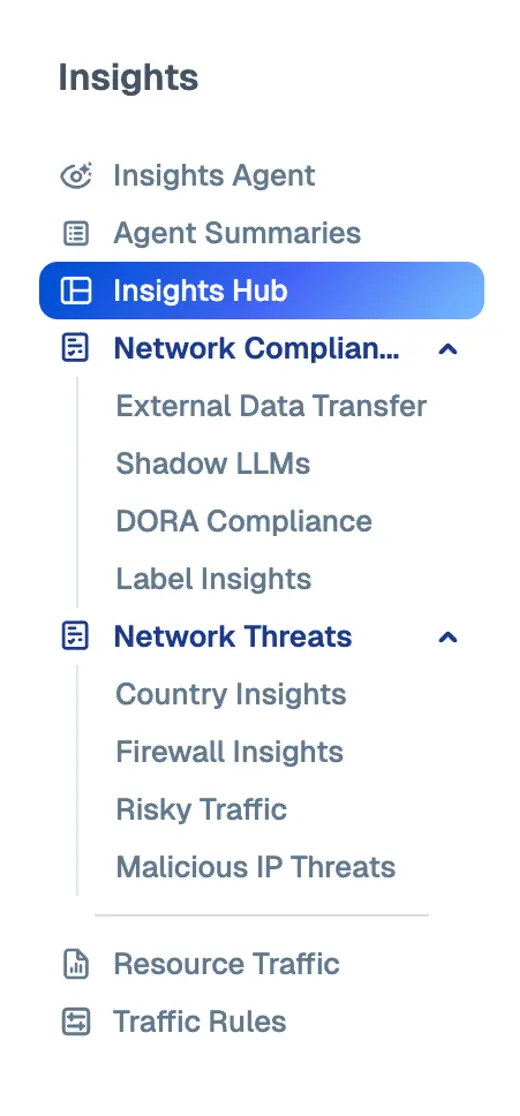

Um zu einer der in diesem Beitrag erwähnten Funktionen zu gelangen, verwenden Sie das Navigationsfenster auf der linken Seite Ihres Bildschirms in Insights.

1. Untersuchen Sie reale Bedrohungen, nicht hypothetische.

Eine häufige Herausforderung bei Sicherheitstools besteht darin, zu wissen, wo man anfangen soll.

Es gibt nicht viele Instrumente, die seitliche Bewegungsrisiken schnell erkennen können. Tatsächlich verfügen viele Unternehmen über eine Vielzahl von Tools und werden trotzdem Opfer von Sicherheitslücken. Anstatt also mehrere Dashboards durchsuchen zu müssen, um herauszufinden, wo das Problem liegt, beseitigt Illumio Insights dieses Rätselraten, indem es bekannte schädliche Aktivitäten frühzeitig aufdeckt und neuen Benutzern so etwas Konkretes zum Untersuchen gibt.

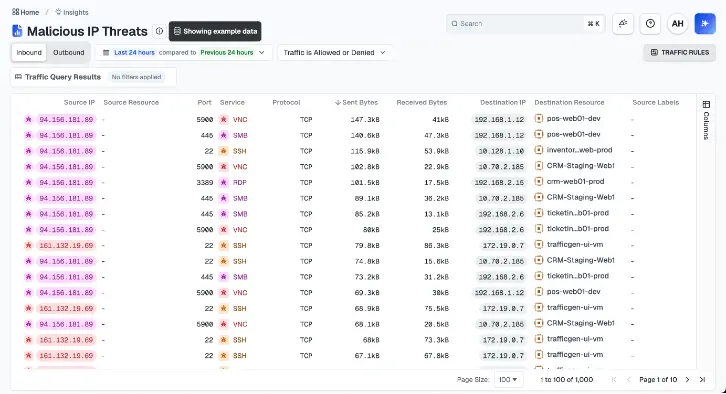

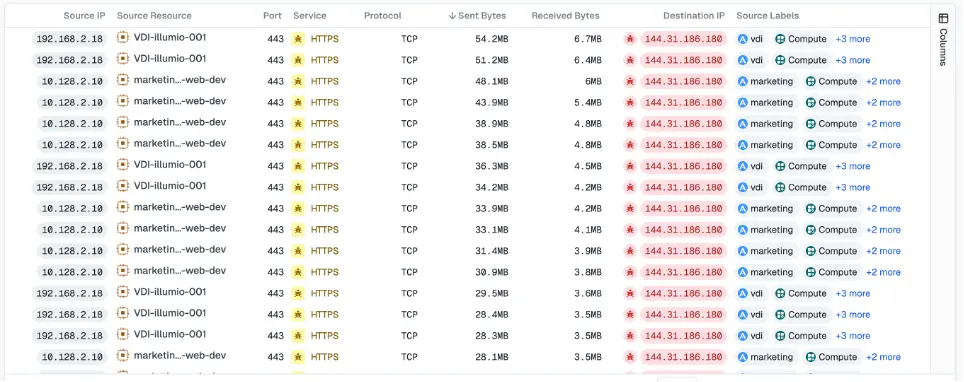

Sobald Sie zur Registerkarte „Bösartige IP-Bedrohungen“ navigiert haben, können Sie Ihre Untersuchung auf eine einzelne bösartige IP-Adresse konzentrieren, anstatt mit abstrakten Metriken zu beginnen.

Erhalten Sie Antworten auf praktische Fragen wie:

- Handelt es sich um eine isolierte oder eine weitverbreitete Aktivität?

- Welche internen Ressourcen sind beteiligt?

- Sieht das nach Lärm aus oder ist es etwas, das man eskalieren sollte?

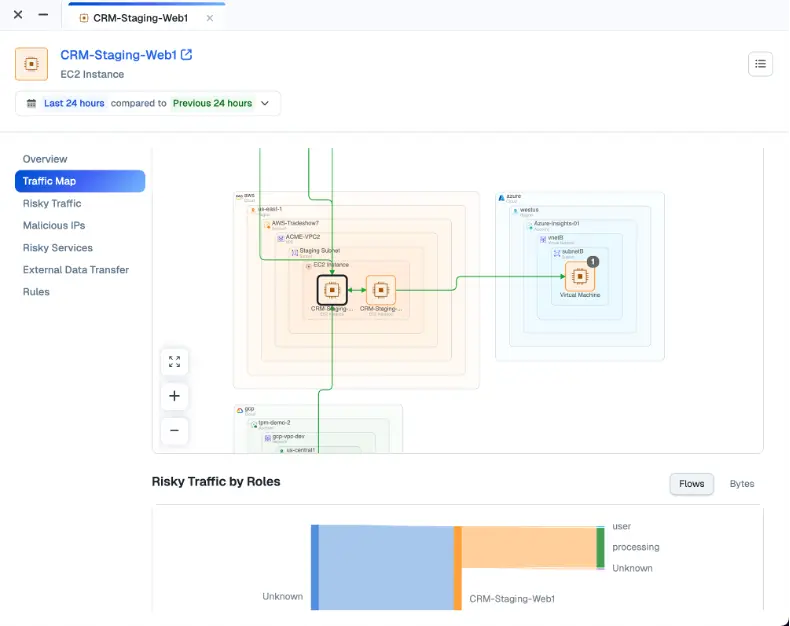

Anstatt sich die Details einer einzelnen IP-Adresse zu merken, hilft Insights dabei, die Zusammenhänge zwischen Bedrohungsdaten, Verkehrskontext und betroffenen Workloads an einem Ort herzustellen. Hier spielt Insights den KI-gestützten Sicherheitsgraphen auch wirklich optimal aus.

Insights nutzt die umfassende Beobachtbarkeit von Netzwerkverkehrsflüssen, um risikoreiches Verhalten, exponierte Angriffspfade und ungewöhnliche Bewegungsmuster aufzuzeigen, die darauf hindeuten, dass ein Angreifer versucht, seitlichen Zugriff zu erlangen.

Das Ergebnis ist eine bessere Erkennung – nicht weil es mehr Warnmeldungen gibt, sondern weil die Warnmeldungen direkt mit potenziellen Auswirkungen verknüpft sind. Sicherheitsteams können sich auf das Wesentliche konzentrieren, anstatt sich mit Nebensächlichkeiten zu beschäftigen.

2. Validieren Sie risikobehaftete Dienste und die von Ihnen als vertrauenswürdig eingestuften Kontrollmechanismen.

Nahezu alle Organisationen haben bereits bestimmte Sicherheitsvorkehrungen getroffen. Die Frage ist, ob diese Kontrollmechanismen tatsächlich so funktionieren, wie Sie es annehmen.

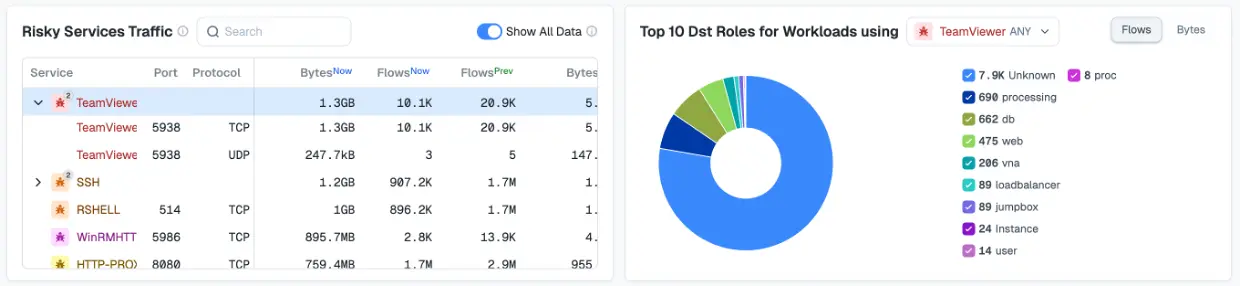

Ihre kostenlose Testphase von Insights bietet den idealen Zeitpunkt, diese Annahme zu überprüfen, indem Sie den Datenverkehr risikobehafteter Dienste analysieren. Hierbei handelt es sich um Protokolle, die häufig für seitliche Bewegungen oder unbefugten Zugriff missbraucht werden.

Anstatt dies als binäre Prüfung zwischen erlaubt und blockiert zu behandeln, ermöglicht Insights eine ganzheitlichere Risikobewertung.

Um zu beginnen, gehen Sie zum Reiter „Risikoreiche Dienste“. Man kann es schnell verstehen:

- Welche Arten von Arbeitslasten sind risikoreichen Diensten ausgesetzt?

- Wenn die Nutzung übermäßig oder unerwartet erscheint

- Ob der Verkehr wie beabsichtigt eingeschränkt wird

Das Ergebnis besteht nicht nur in der Identifizierung potenzieller Risiken, sondern auch im Gewinn von evidenzbasierter Sicherheit hinsichtlich Ihrer Segmentierungs- und Durchsetzungsstrategie. Sie können Ihre Designentscheidungen nun endlich über die reine Betrachtung des Netzwerkverkehrs hinaus überprüfen.

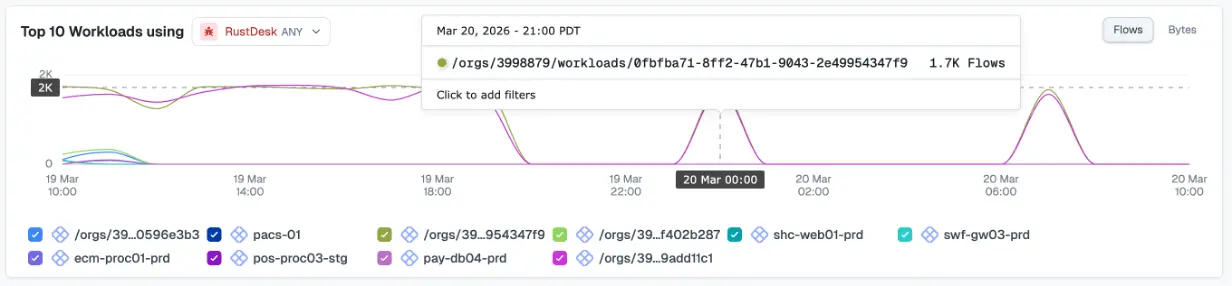

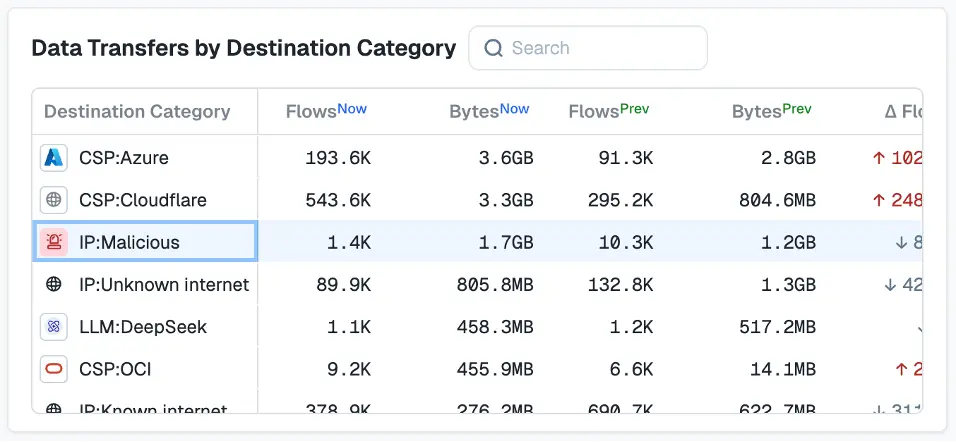

3. Feststellen, ob es sich bei der verdächtigen Aktivität tatsächlich um Datenexfiltration handelt.

Kaum ein Szenario ist so dringlich wie die Möglichkeit eines Datendiebstahls. Ohne Kontext ist es jedoch leicht, überzureagieren – oder schlimmer noch, das Signal völlig zu übersehen.

Illumio Insights hilft Teams dabei, diese Frage analytisch anzugehen. Über den Reiter „Externer Datentransfer“ lassen sich leicht Antworten auf präzise Fragen finden, wie zum Beispiel:

- Wohin verlassen die Daten die Umgebung?

- Welche internen Quellen sind für das größte ausgehende Volumen verantwortlich?

- Geben die Reiseziele Anlass zur Sorge?

Durch die Korrelation von ausgehenden Datenverkehrsmustern mit Zielrisiko und geografischer Lage hilft Insights Ihnen, zwischen legitimer externer Kommunikation und Verhaltensweisen zu unterscheiden, die auf Datenstaging oder Datenexfiltration hindeuten.

Genauso wichtig ist, dass es einen zeitlichen Kontext liefert, sodass man erkennen kann, ob es sich um einen einmaligen Ausreißer oder ein anhaltendes Muster handelt.

Mit Insights können Sie auch in stressigen Situationen ruhig und fundiert Entscheidungen treffen.

4. Verstehen, wie LLMs tatsächlich eingesetzt werden

Wie viele Unternehmen schnell feststellen mussten, folgen formale Genehmigungsprozesse bei der Einführung von KI selten. Bis die Richtlinien formuliert sind, findet ihre Anwendung bereits statt, oft an Orten, die für die Sicherheitsteams nicht ohne Weiteres sichtbar sind.

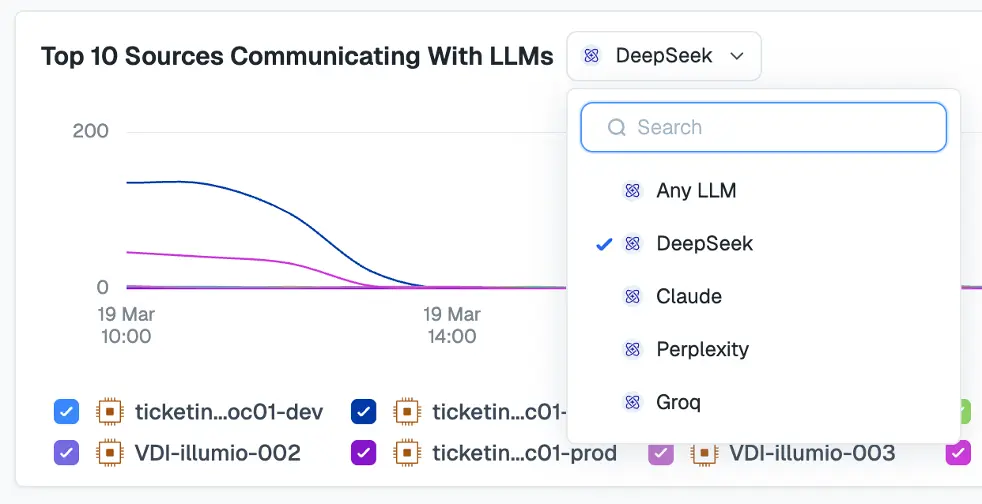

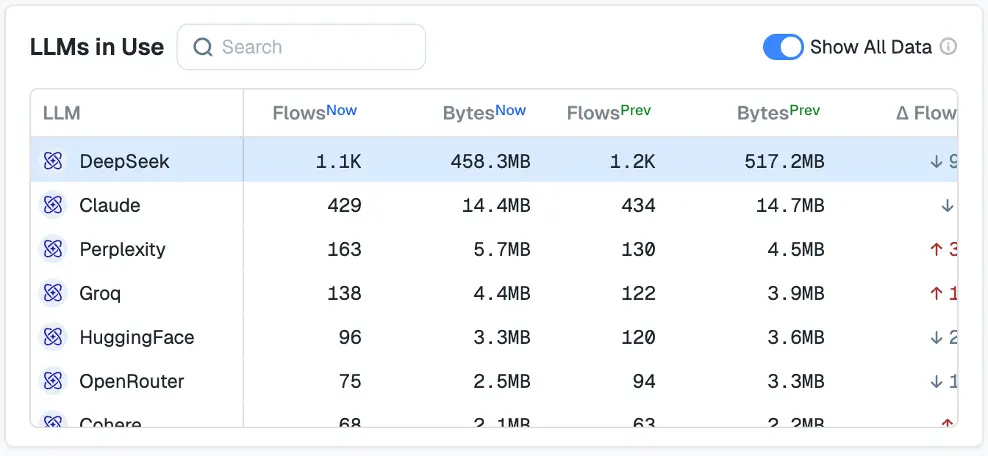

Illumio Insights bietet Ihnen die Möglichkeit, die KI-Governance in der Realität zu verankern, indem es auf der Registerkarte „Shadow LLMs“ aufzeigt, wie LLMs tatsächlich in Ihrer Umgebung eingesetzt werden.

Anstatt mit der Durchsetzung von Vorschriften zu beginnen, beginnt man mit Transparenz. Sie können sehen, welche Modelle verwendet werden, welche Benutzer oder Workloads mit ihnen interagieren und wie viele Daten ausgetauscht werden. Sie können auch noch eine Ebene tiefer gehen, um genau zu bestimmen, welche Verkehrsströme besonders riskant oder ungewohnt erscheinen.

Dadurch wird es einfacher, genehmigte KI-Experimente von der Schattennutzung und routinemäßige Interaktionen von potenziell riskantem Verhalten zu unterscheiden.

Sicherheitsteams wollen die Einführung von KI nicht verhindern. Sie müssen jedoch eine faktische Grundlage für die Betrachtung von KI in ihrem Netzwerk schaffen, die als Grundlage für politische Maßnahmen, Leitplanken und zukünftige Kontrollmechanismen dienen kann.

Mit Illumio Insights setzen Sie Ihre Erkundung in die Tat um.

Die kostenlose Testversion von Illumio Insights ist am effektivsten, wenn sie als Untersuchung und nicht nur als Rundgang genutzt wird.

Jede dieser Übungen hilft neuen Nutzern dabei, von ihrer Neugier zu Klarheit zu gelangen, sei es beim Verstehen einer realen Bedrohung, der Überprüfung bestehender Kontrollmechanismen oder der Aufdeckung neuer Risiken wie etwa der unerlaubten Nutzung von KI.

Erfahren Sie, wie schnell Insights Ihnen helfen kann, bessere Fragen zu stellen und Antworten zu erhalten, denen Sie vertrauen können.

Starten Sie Ihre Illumio Insights kostenlos testen Heute.