Illumioセグメンテーション

ハイブリッドおよびマルチクラウド環境全体で重要な資産、ワークロード、デバイスを保護します。ゼロトラストのリーダーと共にリスクを把握し、ポリシーを設定し、ラテラルムーブメントを防ぎます。

現代のネットワークに現代のセグメンテーションを

従来のセキュリティ ツールは、ハイブリッドのマルチクラウド環境向けに構築されていません。Illumio Segmentation は、ゼロトラストの原則を適用して、ラテラルムーブメントを阻止し、サイバー レジリエンスを強化します。

セグメンテーションを簡単に

よりスマートなセグメンテーション

Illumio Segmentation は、リアルタイムのテレメトリと AI を組み合わせてポリシーを即座に推奨し、セキュリティに関する意思決定を加速させます。

どこででも機能

クラウド、エンドポイント、データセンターにまたがるすべてのワークロードに対する一貫した自動セグメンテーション。事業に合わせて拡張できるセグメンテーション。

ゼロトラスト内臓

セグメンテーションはゼロトラストの柱です。ハイブリッド マルチクラウド環境全体で最小権限アクセスを強制し、暗黙の信頼を排除します。

1 つの解決策。あらゆる環境に。

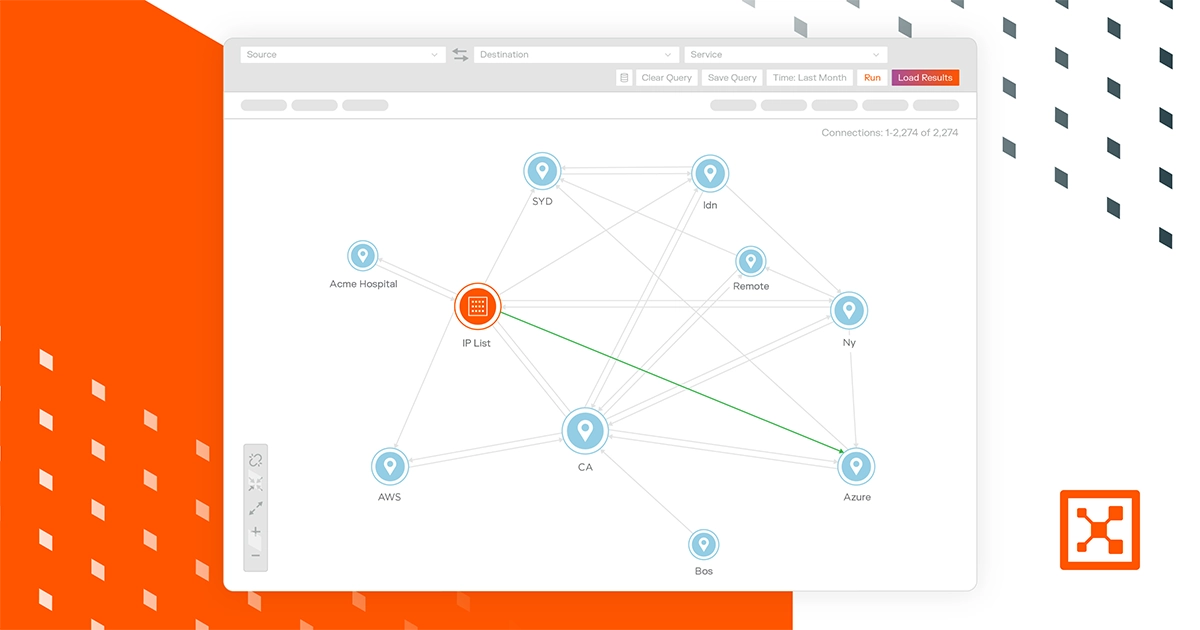

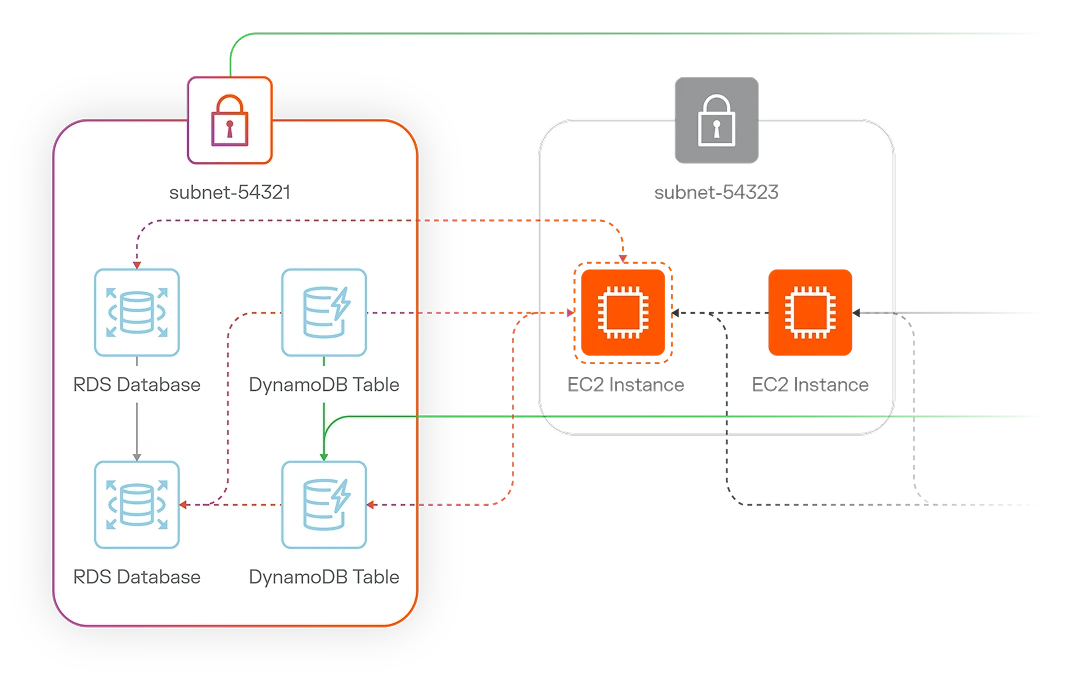

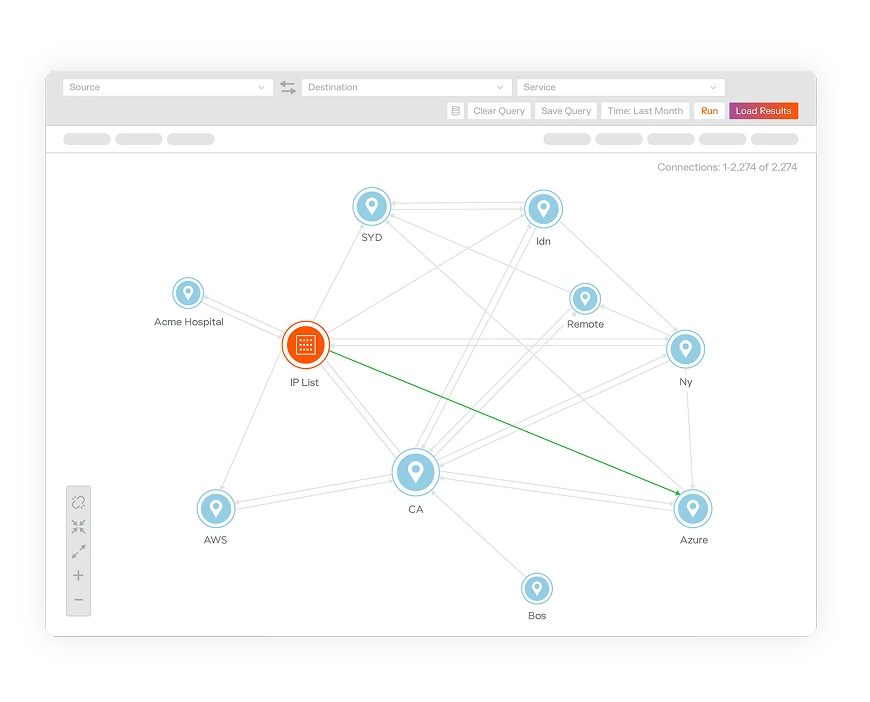

クラウド

クラウドアプリケーションの導入、リソース、トラフィックフロー、メタデータを視覚化します。ハイブリッドおよびマルチクラウド環境とコンテナ全体で一貫性のある動的なセグメンテーションを構築し。クラウド攻撃をその発生源で封じ込めます。

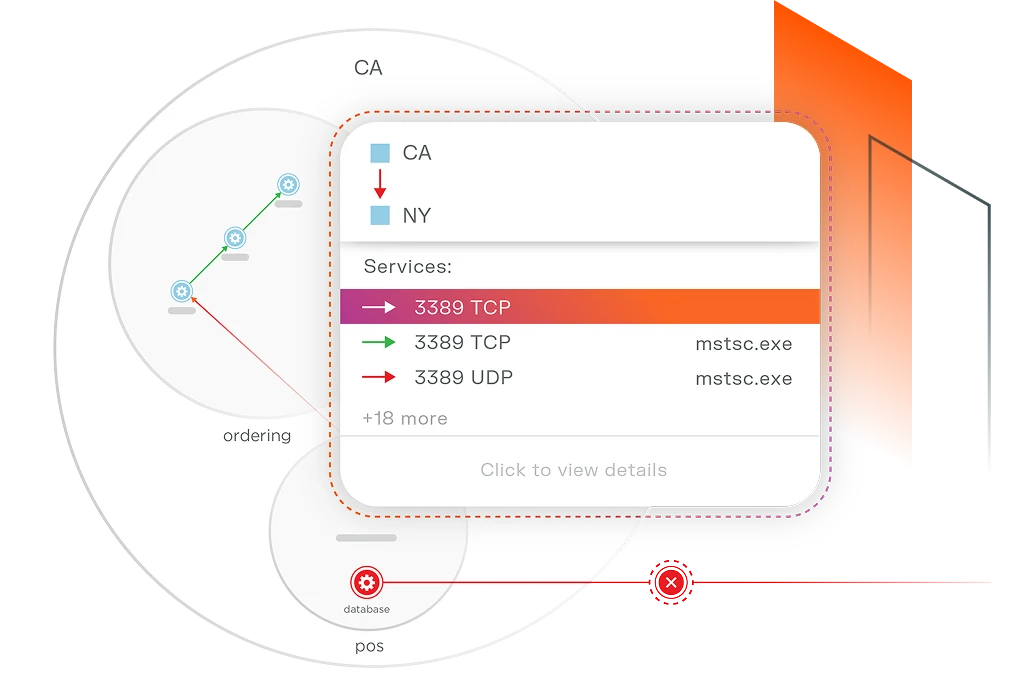

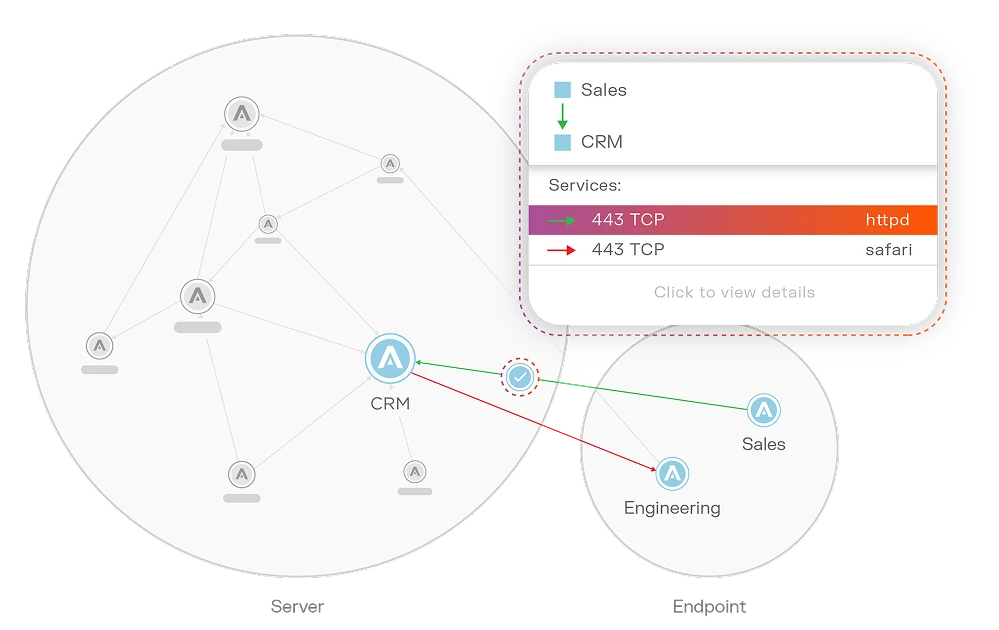

エンドポイント

あらゆる場所でエンドポイントトラフィックを確認。アプリケーションのアクセスを制御します。他のセキュリティツールで検出される前に、1 つのワークステーション、ラップトップ、または仮想マシンへの侵害を封じ込めます。

データセンター

データセンター、コンテナ、IT/OT、仮想マシン全体のトラフィックをすべて表示。業務を中断することなくワークロードをセグメント化します。アーキテクチャ、サイズ、または複雑さに関係なく侵害を封じ込めます。

%20(1).webp)

マリオット・バケーションズがIllumioを使用してデータとグローバルな業務を保護する方法