侵害が終わりを迎える場所

世界初かつ業界をリードする侵害封じ込めプラットフォームで脅威を封じ、セキュリティ態勢を強化します。

常に安全に、常に自信を。

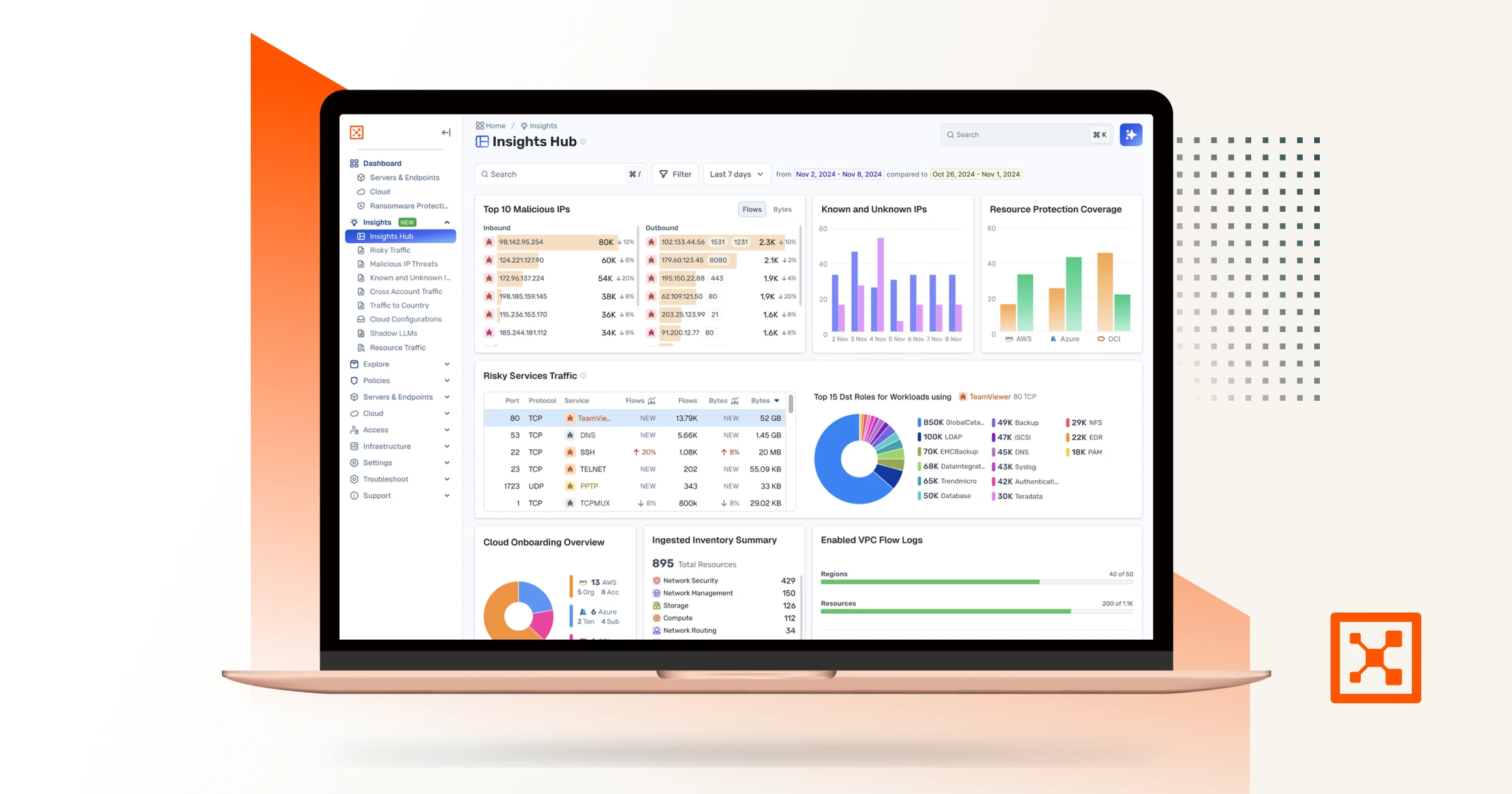

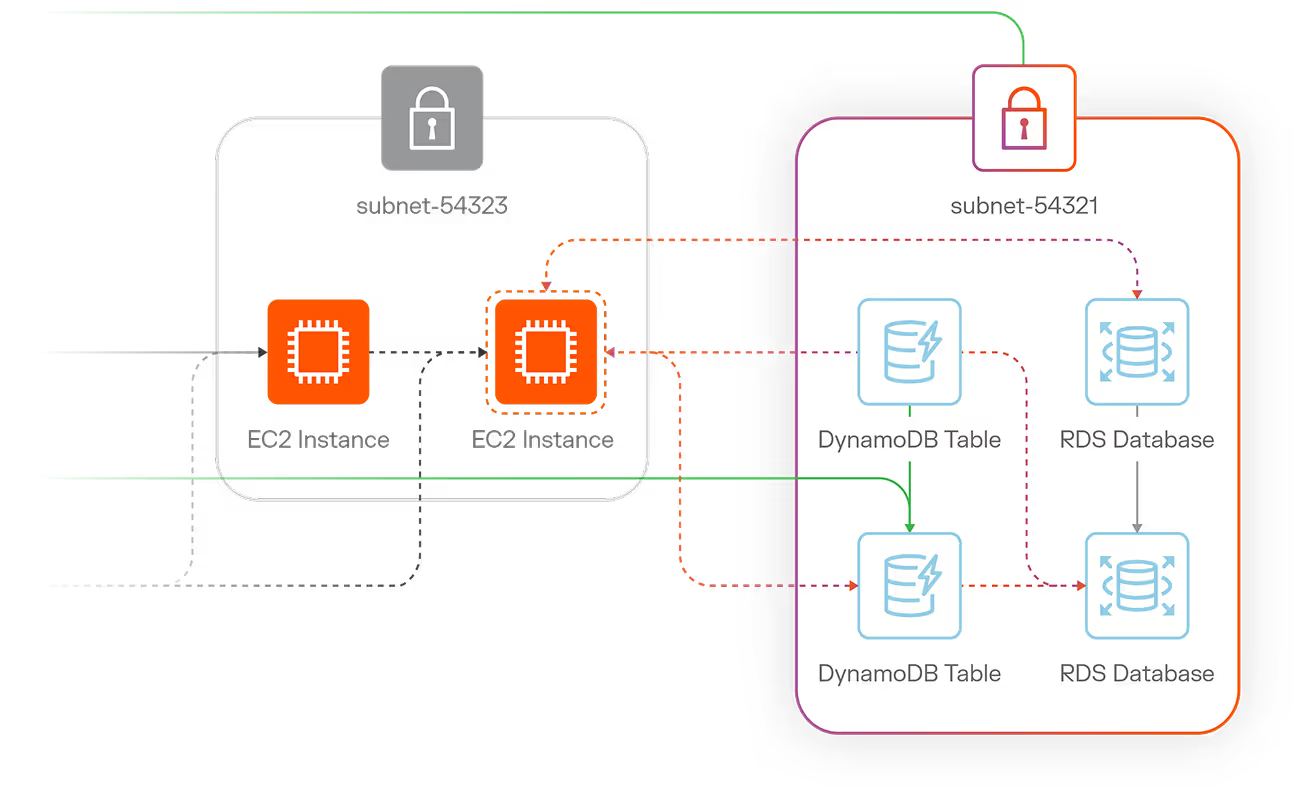

ワークロード、デバイス、インターネット間の通信とトラフィックを可視化します。リアルタイムの可観測性を提供するInsights Agentが、自動化されたAIチームメイトとして迅速なリスク検出とよりスマートな対応を実現します。

変更のたびに、きめ細かなセグメンテーションポリシーを自動的に設定し、不必要な通信や不要な通信を制御します。

高価値資産を予防的に保護し、攻撃が進行中であれば侵害されたシステムを即座に隔離して、拡散を阻止します。

Illumio の違い

攻撃の拡散を抑止する唯一のプラットフォーム。Illumioは大規模な侵害を封じ込めるために必要な可視性と精度を提供します。リアルタイムの可観測性、即時制御、あらゆる環境にわたる統一された保護を活用して、ラテラルムーブメントを阻止します。

Illumio は単一の統合プラットフォーム上で動作し、集中管理コンソールで運用できます。

クラウドのために設計された Illumio は、比類のない拡張性を提供し、環境をまたいでシームレスに適応して進化するニーズに応えます。

Illumio はリアルタイムの可観測性を提供し、容易に拡張できる俊敏性により、運用効率を損なうことなく確保します。

Illumio の優位性

リスクの特定・評価・封じ込めを簡素化し、加速します。

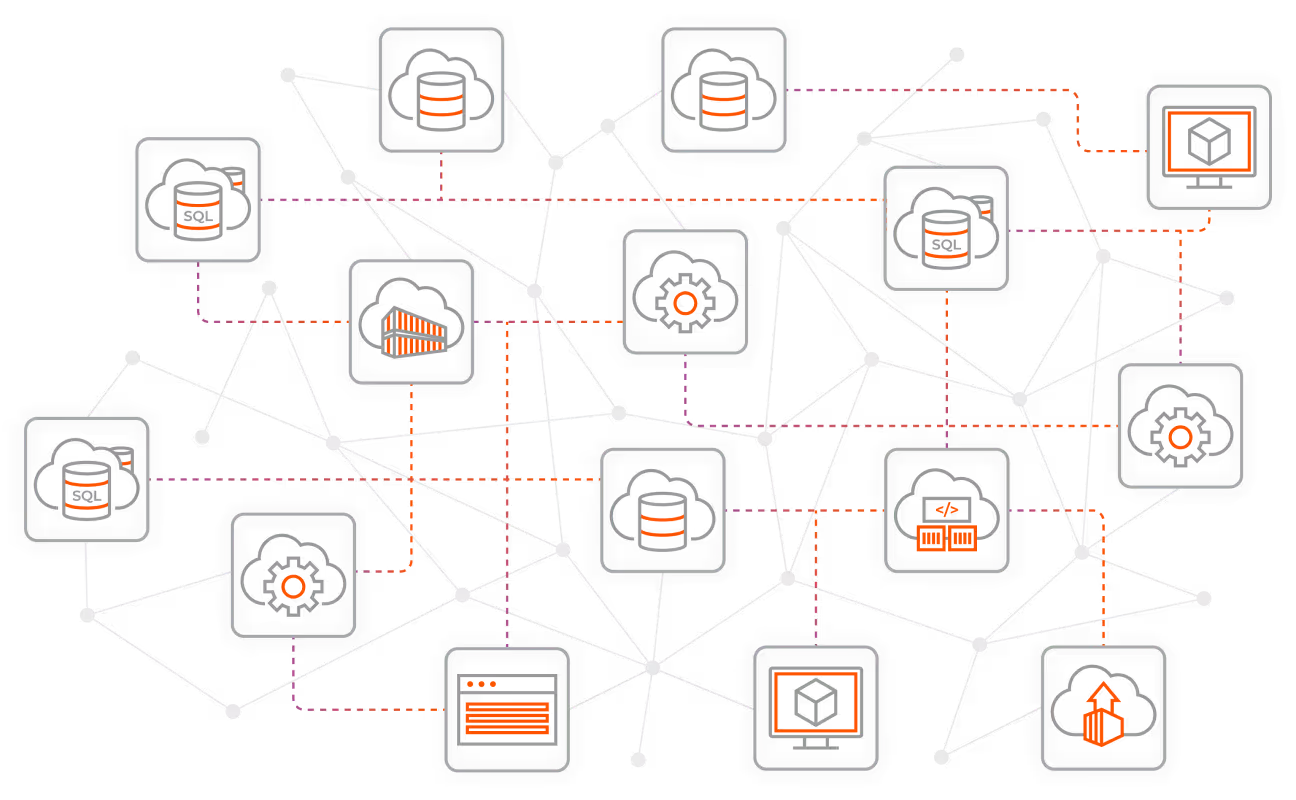

攻撃者の思考様式に合わせて設計されたAI Security Graph

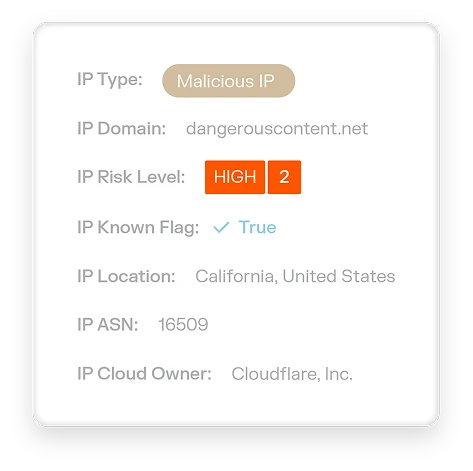

当社のAIセキュリティグラフは、攻撃者が現代の環境をどのように悪用するかを反映し、すべての接続をマッピングしてリスクを明らかにし、行動を監視し、大規模にポリシーを適用します。AIを搭載し、サードパーティのデータで強化されているため、詳細かつリアルタイムの可観測性を実現します。

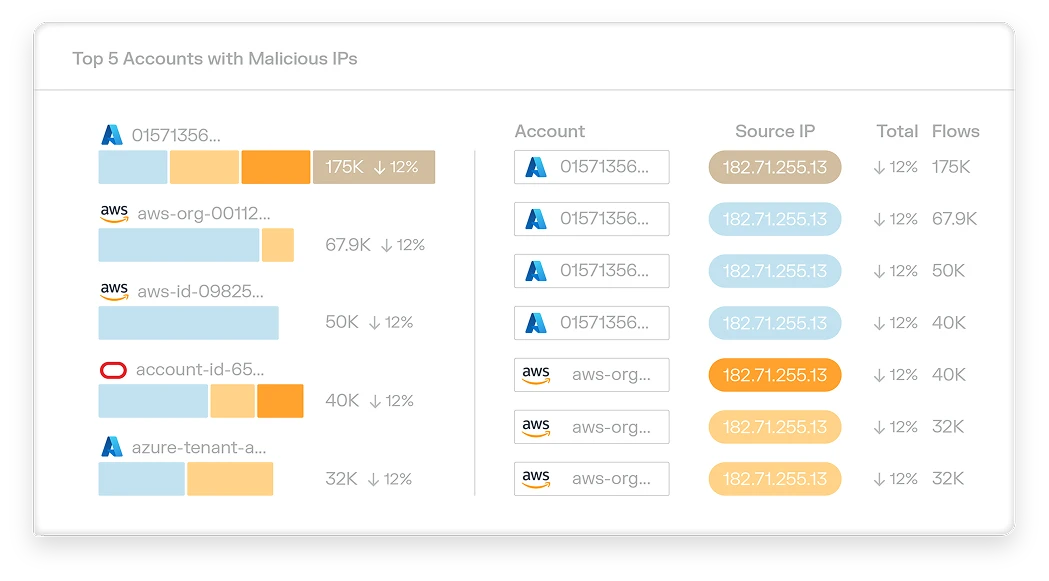

Illumio Insights

ラテラルムーブメントを特定し、攻撃を検知、クラウド規模で即座に侵害を阻止します。さらに、ロールベースの脅威の検出と対応を行うAIチームメイトのInsights Agentが加わりました。コンテキストに富む分析、深い可観測性、ワンクリック隔離により、重大な脅威の優先順位付けと阻止を支援します。

Illumioセグメンテーション

侵害とランサムウェアを阻止します。ワークロードとデバイス間の通信を可視化し、エンドポイント、サーバー、クラウド、コンテナなど、あらゆる環境で信頼できるやり取りのみを許可するセグメンテーションポリシーを作成します。

現代企業のための、実証済みでスケーラブルなセキュリティ

Illumio は、世界中のあらゆる規模および業種の組織に導入されており、あらゆる規模で比類のないパフォーマンスとセキュリティを実現します。

マイクロセグメンテーションの早期導入者におけるダウンタイムの平均節約額

Illumio は、EDR ツールのみでは 2.5 時間かかっていたランサムウェアを 10 分で阻止しました。

フォレスターのIllumioのTotal Economic Impact ™調査に基づく複合収益

eBayがIllumioを使って3,000台のサーバーをセグメント化し、アプリを一度も停止させなかった方法