Illumio für Macs: Ransomware-Ausbreitung auf dem macOS isolieren und stoppen

Wenn Sie der Meinung sind, dass die Verwendung eines Mac Sie vor Bedrohungen schützt, ist es an der Zeit, noch einmal darüber nachzudenken.

Statistiken von IDC zeigen, dass macOS-Geräte einen Marktanteil von 23 Prozent in Unternehmen mit mehr als 1000+ Mitarbeitern haben, eine große Veränderung im Vergleich zur Windows-Dominanz vor wenigen Jahren.

Unternehmen gingen traditionell davon aus, dass Macs vor Zero-Day-Angriffen und Ransomware sicher sind, was eine größere Flexibilität auf diesen Geräten ermöglicht. In den letzten Jahren gab es eine riesige Explosion und eine Vielzahl von Angriffen auf macOS, die die Mythen von Unternehmen und Benutzern widerlegt haben.

Unternehmen benötigen eine Möglichkeit, sich unabhängig von Betriebssystem oder Gerätetyp einfach zu schützen.

Illumio, der führende Anbieter von Zero-Trust-Segmentierung, bietet jetzt die Möglichkeit, Mac-Endpunkte zu schützen und Segmentierungsrichtlinien vollständig durchzusetzen.

Sehen Sie sich unser Video zu diesem neuen Feature an:

Lesen Sie weiter, um mehr über die Bedeutung des Schutzes von macOS-Endpunkten vor der Ausbreitung von Ransomware und die wichtigsten Vorteile von Illumio für macOS-Endpunkte zu erfahren.

Jüngste Sicherheitslücken in macOS erhöhen das Cyberrisiko

Ein aktuelles Beispiel für Ransomware auf dem Mac war eine Schwachstelle mit MacOS Gatekeeper, einem Tool, das verhindert, dass nicht autorisierte Apps auf dem Mac installiert werden.

Die Schwachstelle ermöglichte es Angreifern, Gatekeeper zu umgehen, indem sie eine skriptbasierte Nutzlast erstellten, die von Gatekeeper nicht überprüft wurde. Die Payload könnte über eine Phishing-E-Mail übertragen werden, und sobald das Opfer auf die gefälschte Anwendung doppelklickt und sie startet, können sie von Angreifern verwendet werden, um bösartige Payloads und Ransomware der zweiten Stufe herunterzuladen und bereitzustellen. Einmal angegriffen, kann ein Angreifer das Gerät verwenden, um sich auf saftigere Ziele im Rechenzentrum zu konzentrieren oder Malware auf so viele Geräte wie möglich zu verbreiten.

In unserem aktuellen politischen Klima setzen Nationalstaaten eine enorme Menge an Kapital und Ressourcen ein, um Schwachstellen in der kritischen Infrastruktur ihres Gegners zu identifizieren. Parallel zu diesem Anstieg gab es eine Zunahme von "plattformübergreifenden" Exploits wie SysJoker , die den Einsatz von Ransomware auf Macs unkompliziert gemacht haben.

Obwohl Apple in den letzten Jahren damit beschäftigt war, Schutzschichten hinzuzufügen und Schwachstellen mit Patches zu beheben, gibt es immer noch Risiken, insbesondere zwischen dem Zeitpunkt, an dem ein Zero-Day-Angriff ausgenutzt wird, bis er gepatcht wird. Diese Verweildauer stellt ein großes Risiko für jedes Unternehmen dar.

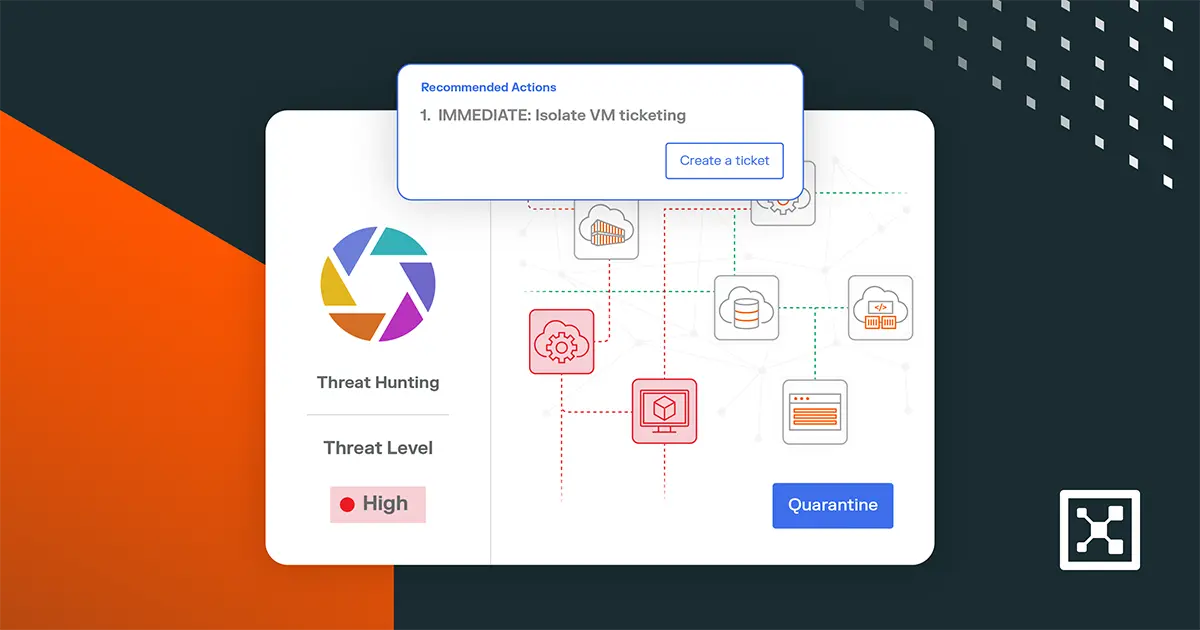

Illumio isoliert und stoppt die Ausbreitung von Ransomware auf Mac-Endpunkten

Katastrophen können verhindert werden, indem sichergestellt wird, dass der Mac eingedämmt ist und nicht mit anderen Entitäten im Unternehmensnetzwerk kommuniziert, es sei denn, dies ist ausdrücklich erlaubt.

Die Mac-Unterstützung von Illumio ermöglicht es Unternehmen außerdem, die breitere Umgebung zu schützen, indem sie die Angriffsfläche reduziert. Sobald die Illumio VENs vollständig durchgesetzt sind, kann die Ausbreitung einer Sicherheitsverletzung zwischen Geräten vermieden werden. Dadurch werden Sicherheitsverletzungen an einem einzelnen Endpunkt gestoppt, indem Richtlinien für ein- und ausgehende Dienste durchgesetzt werden.

Mit Illumio sind nicht mehrere Tools erforderlich, um Ihre Endpunkte, Ihr Rechenzentrum und die Cloud zu segmentieren. Mit der zusätzlichen macOS-Unterstützung vereinfacht Illumio die Zero-Trust-Verwaltung Ihrer Geräte weiter.

Profitieren Sie von den wichtigsten Vorteilen mit Illumio für Mac

Mit Illumio für Mac können Sie jetzt:

- Erstellen Sie Echtzeit-Abhängigkeitskarten für Anwendungen und erhalten Sie Einblick in macOS-Endpunkte, die mit Cloud- und Rechenzentrums-Workloads kommunizieren

- Beheben Sie alle unwesentlichen oder anomalen Datenflüsse von macOS-Endpunkten.

- Erstellen Sie eine Echtzeitkarte der Umgebung, um zu identifizieren, welche Mac-Ports offen bleiben müssen und welche geschlossen werden können.

- Bieten Sie den Sicherheits- und Betriebsteams eine einheitliche Sicht auf die Server bis hin zum Endpunkt, wodurch interne Reibungsverluste reduziert werden.

- Ergreifen Sie Maßnahmen und reduzieren Sie die Angriffsfläche

- Erstellen Sie pauschale Denial-Richtlinien, um Macs vor anfälligen Ports für Dateifreigaben, SIP (Session Initiation Protocol) usw. mit den Enforcement Boundaries von Illumio zu schützen.

- Stellen Sie sicher, dass Port-Scanning-Tools wie Nmap keine exponierten Assets finden.

- Ringfence-Server sowie macOS-Endpunkte

- Schützen Sie die hochwertigen Ressourcen innerhalb eines Unternehmens.

- Verhindern Sie die laterale Übertragung von Ransomware von einem Endbenutzer auf andere Systeme.

- Integration mit SIEM/SOAR-Plattformen für Alarmierung und automatische Quarantäne infizierter macOS-Geräte.

Schützen Sie die macOS-Geräte Ihrer Mitarbeiter, die von überall aus arbeiten können

Eine "Assume Breach"-Mentalität als Teil eines Zero-Trust-Ansatzes ist unerlässlich, um Ihre gesamte Endpunktumgebung zu schützen.

Da hybrides Arbeiten zur neuen Norm wird, hat Illumio Endpoint kürzlich die Unterstützung für Ihre hybriden Mitarbeiter erweitert. Sie können jetzt Richtlinien für Geräte festlegen, die von ihrer Verbindung zur Domäne abhängen, z. B. im Büro oder mit einem VPN verbunden oder nicht mit der Domäne verbunden, für Mitarbeiter, die unterwegs oder von zu Hause aus arbeiten. Dies blockiert den gesamten bis auf den notwendigen Datenverkehr im Büro, ermöglicht ihn jedoch zu Hause, sodass die Mitarbeiter weiterhin Geräte wie ihren Heimdrucker verwenden können.

Durch die Verlagerung der Segmentierung auf den Host kann nun die gesamte Kontrolle über den Datenverkehr, die zuvor nur im Büro verfügbar war, angewendet werden, je nachdem, wo und wie sich der Mitarbeiter mit der Umgebung verbindet.

Für Sicherheitsteams ist es wichtig, sich auf Netzwerktransparenz, Richtlinienkontrolle und Mikrosegmentierung zu konzentrieren, um eine Bedrohung zu isolieren.

Die Unterstützung von Illumio für macOS und die Arbeit von zu Hause aus vervollständigt das Puzzle und bietet Sicherheitsteams die Transparenz und Richtlinienkontrolle, die ihr Unternehmen benötigt.

Erfahren Sie mehr über Illumio für macOS-Endpunkte:

- Lesen Sie die Produktbeschreibung zu Illumio Endpoint.

- Vereinbaren Sie einen Beratungstermin mit unseren Sicherheitsexperten, um mehr über die Sicherung von Mac-Endpunkten mit Illumio zu erfahren.

.webp)