Illumio pour Macs : Isolez et stoppez la propagation des ransomwares sur macOS

Si vous pensez que l'utilisation d'un Mac vous protège des menaces, il est temps d'y réfléchir à deux fois.

Les statistiques d'IDC indiquent que les appareils macOS détiennent une part de marché de 23 % dans les entreprises de plus de 1 000 employés, ce qui représente un changement important par rapport à la domination de Windows il y a quelques années.

Les entreprises ont toujours considéré que les Mac étaient à l'abri des attaques de type "zero-day" et des ransomwares, ce qui leur permettait de bénéficier d'une plus grande flexibilité sur ces appareils. Ces dernières années ont vu une explosion et une variété d'attaques sur macOS qui ont brisé les mythes que les entreprises et les utilisateurs avaient.

Les entreprises ont besoin d'un moyen de se protéger facilement, quel que soit le système d'exploitation ou le type d'appareil.

Illumio, le leader de la segmentation sans confiance, inclut maintenant la capacité de protéger les points d'extrémité Mac et d'appliquer pleinement les politiques de segmentation.

Regardez notre vidéo sur cette nouvelle fonctionnalité :

Poursuivez votre lecture pour en savoir plus sur l'importance de sécuriser les points d'extrémité macOS contre la propagation des ransomwares et sur les principaux avantages offerts par Illumio pour les points d'extrémité macOS.

Les récentes failles de sécurité de macOS augmentent le risque cybernétique

Un exemple récent de ransomware sur Mac était une vulnérabilité de MacOS Gatekeeper, un outil qui empêche l'installation d'applications non autorisées sur le Mac.

Cette vulnérabilité permet aux attaquants de contourner Gatekeeper en créant une charge utile basée sur un script qui n'a pas été vérifiée par Gatekeeper. La charge utile peut être transmise par un courriel d'hameçonnage, et une fois que la victime double-clique et lance la fausse application, elle peut être utilisée par les attaquants pour télécharger et déployer des charges utiles malveillantes et des ransomwares de deuxième niveau. Une fois la brèche ouverte, un pirate peut utiliser l'appareil pour se tourner vers des cibles plus juteuses dans le centre de données ou propager des logiciels malveillants à autant d'appareils que possible.

Dans le climat politique actuel, les États-nations déploient des capitaux et des ressources considérables pour identifier les vulnérabilités des infrastructures critiques de leurs adversaires. Parallèlement à cette augmentation, les exploits "multiplateformes" tels que SysJoker se sont multipliés, facilitant le déploiement de ransomwares sur les Mac.

Bien qu'Apple ait ajouté des couches de protection ces dernières années et corrigé les vulnérabilités à l'aide de correctifs, des risques subsistent, en particulier entre le moment où une attaque de type "zero-day" est exploitée et celui où elle est corrigée. Ce temps d'attente représente un risque énorme pour toute entreprise.

Illumio isole et stoppe la propagation d'un ransomware sur les terminaux Mac

Les catastrophes peuvent être évitées en s'assurant que le Mac est confiné et qu'il ne communique pas avec d'autres entités du réseau de l'entreprise, à moins d'y être explicitement autorisé.

La prise en charge du Mac par Illumio permet aux organisations de protéger l'environnement dans son ensemble en réduisant la surface d'attaque. Une fois que les VEN d'Illumio sont pleinement appliqués, la propagation d'une brèche entre les appareils peut être éliminée. Cela permet d'arrêter les violations au niveau d'un point final unique en appliquant des politiques pour les services entrants et sortants.

Avec Illumio, il n'est pas nécessaire d'utiliser plusieurs outils pour segmenter vos points d'extrémité, votre centre de données et le nuage. Avec l'ajout de la prise en charge de macOS, Illumio simplifie encore davantage la gestion zéro confiance de vos appareils.

Bénéficiez d'avantages clés avec Illumio pour Mac

Avec Illumio pour Mac, vous pouvez maintenant :

- Créez des cartes de dépendances applicatives en temps réel et bénéficiez d'une visibilité sur les terminaux macOS qui communiquent avec les charges de travail du cloud et du centre de données.

- Traitez tous les flux de données non essentiels ou anormaux provenant des terminaux macOS.

- Créez une carte en temps réel de l'environnement pour identifier les ports Mac qui doivent rester ouverts et ceux qui peuvent être fermés.

- Fournissez une vue unifiée aux équipes de sécurité et d'exploitation entre les serveurs et le point final, réduisant ainsi les frictions internes.

- Prenez des mesures et réduisez la surface d'attaque

- Créez des politiques de refus généralisé pour protéger les Macs des ports vulnérables pour le partage de fichiers, SIP (protocole d'initiation de session), etc. avec les limites d'application d'Illumio.

- Assurez-vous que les outils de balayage des ports tels que Nmap ne trouvent pas d'actifs exposés.

- Serveurs Ringfence et points d'accès macOS

- Protéger les actifs de grande valeur au sein d'une organisation.

- Empêcher le déplacement latéral du ransomware d'un utilisateur final vers d'autres systèmes.

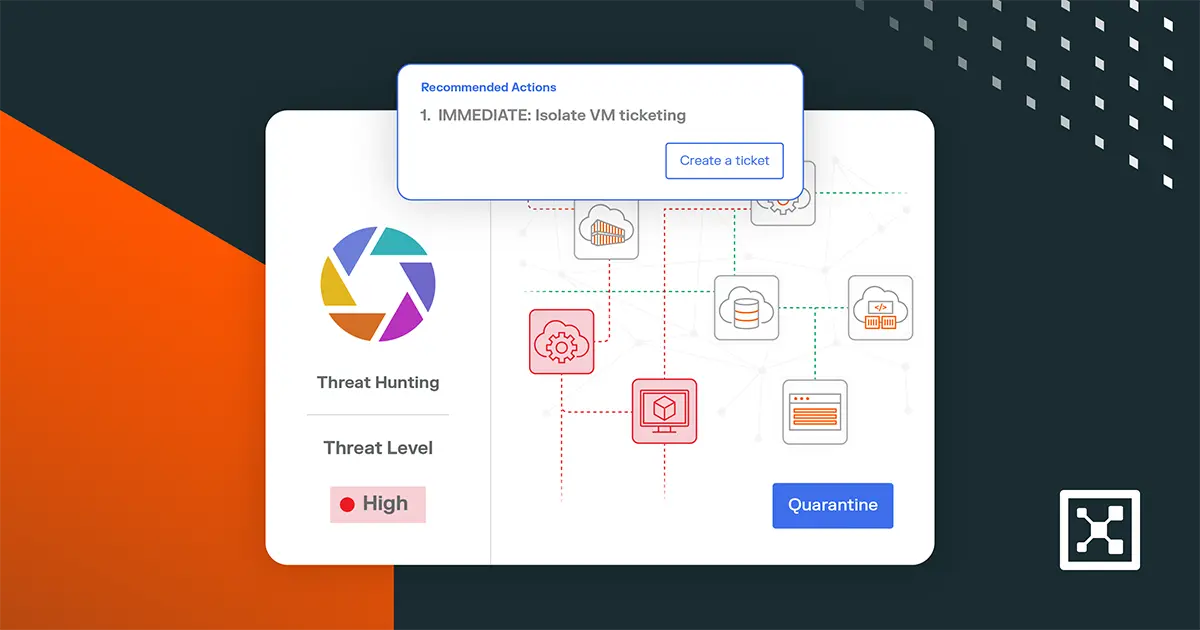

- Intégration avec les plateformes SIEM/SOAR pour l'alerte et la mise en quarantaine automatique des appareils macOS infectés.

Protégez les appareils macOS de vos employés qui travaillent depuis n'importe où.

Un état d'esprit "assumer la violation" dans le cadre d'une approche de confiance zéro est essentiel pour sécuriser l'ensemble de votre environnement de points finaux.

Le travail hybride devenant la nouvelle norme, Illumio Endpoint a récemment étendu son soutien à vos employés hybrides. Vous pouvez désormais définir des règles pour les appareils en fonction de leur connexion au domaine, par exemple au bureau ou connecté à un VPN, ou non connecté au domaine, pour les employés travaillant en déplacement ou à domicile. Ce système bloque tout le trafic, sauf celui qui est nécessaire au bureau, mais l'autorise à la maison pour que les employés puissent continuer à utiliser des appareils comme leur imprimante personnelle.

En déplaçant la segmentation vers l'hôte, tout le contrôle du trafic qui n'était auparavant disponible qu'au bureau peut désormais être appliqué en fonction de l'endroit et de la manière dont l'employé se connecte à l'environnement.

Il est important que les équipes de sécurité se concentrent sur la visibilité du réseau, le contrôle des politiques et la microsegmentation pour isoler une menace.

La prise en charge de macOS et du travail à domicile par Illumio complète le puzzle et offre aux équipes de sécurité la visibilité et le contrôle des politiques dont leurs organisations ont besoin.

En savoir plus sur Illumio pour les terminaux macOS :

- Lisez la fiche produit Illumio Endpoint.

- Planifiez une consultation avec nos experts en sécurité pour en savoir plus sur la sécurisation des terminaux Mac avec Illumio.

.webp)